Введение в классические модели безопасности

Эти модели используются для поддержания целей безопасности, т. Е. Конфиденциальности, целостности и доступности. Проще говоря, это касается обслуживания Триады ЦРУ. Существует 3 основных типа классических моделей безопасности.

- Bell-LaPadula

- Биба

- Модель безопасности Кларка Уилсона

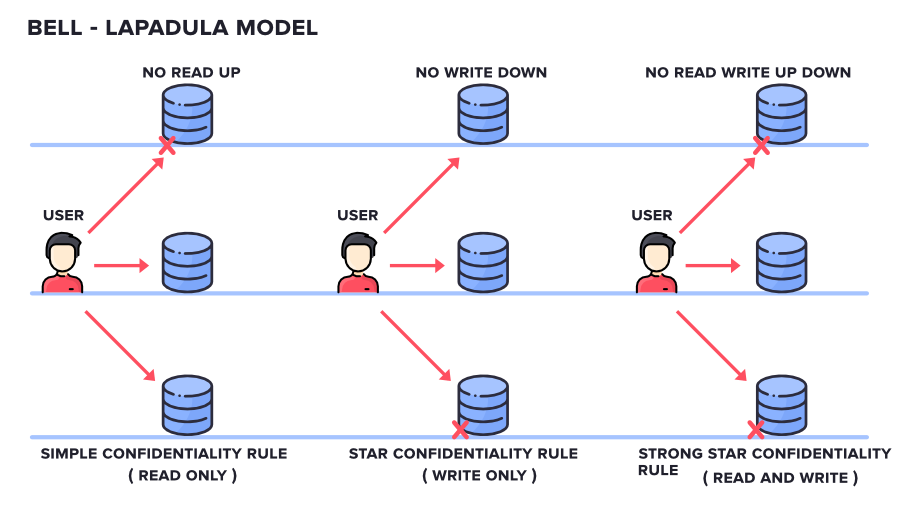

1. Белл-ЛаПадула

Эта модель была изобретена учеными Дэвидом Эллиотом Беллом и Леонардом Дж. LaPadula. Таким образом, эта модель называется моделью Bell-LaPadula. Это используется для обеспечения конфиденциальности безопасности. Здесь классификация субъектов (пользователей) и объектов (файлов) организована недискреционным образом с учетом различных уровней секретности.

В основном это 3 правила:

- ПРОСТОЕ ПРАВИЛО КОНФИДЕНЦИАЛЬНОСТИ : Простое правило конфиденциальности гласит, что субъект может читать файлы только на том же уровне секретности и нижнем уровне секретности, но не на верхнем уровне секретности, из-за чего мы называем это правило НЕ ЧИТАТЬ.

- ПРАВИЛО КОНФИДЕНЦИАЛЬНОСТИ ЗВЕЗДЫ : Правило конфиденциальности звездочки гласит, что субъект может записывать файлы только на одном и том же уровне секретности и на верхнем уровне секретности, но не на нижнем уровне секретности, поэтому мы называем это правило НЕ ЗАПИСИ

- ПРАВИЛО КОНФИДЕНЦИАЛЬНОСТИ STRONG STAR : Правило конфиденциальности Stong Star является строго защищенным и самым строгим, которое гласит, что субъект может читать и записывать файлы только на одном уровне секретности, а не на верхнем или нижнем уровне секретности, в связи с чем мы назовите это правило как NO READ WRITE UP DOWN

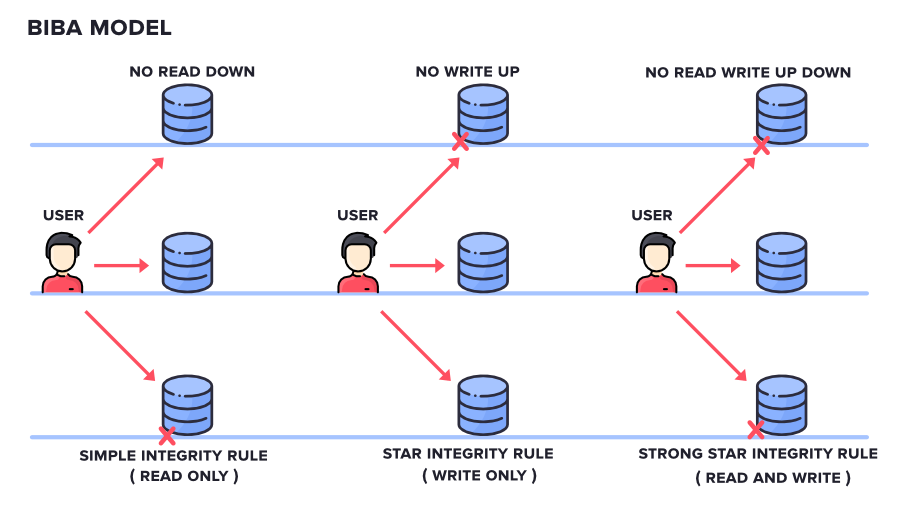

2. Биба

Эта модель была изобретена ученым Кеннетом Дж. Биба . Таким образом, эта модель называется моделью Биба. Это используется для поддержания целостности безопасности. Здесь классификация субъектов (пользователей) и объектов (файлов) организована недискреционным образом с учетом различных уровней секретности. Это работает прямо противоположно модели Белла-ЛаПадулы.

В основном это 3 правила:

- ПРАВИЛО ПРОСТОЙ ЦЕЛОСТНОСТИ: Правило простой целостности гласит, что субъект может читать файлы только на одном и том же уровне секретности и на верхнем уровне секретности, но не на нижнем уровне секретности, поэтому мы называем это правило НЕ ЧИТАТЬ.

- ПРАВИЛО ЗВЕЗДНОЙ ЦЕЛОСТНОСТИ : Правило звездной целостности гласит, что субъект может записывать файлы только на том же уровне секретности и нижнем уровне секретности, но не на верхнем уровне секретности, из-за чего мы называем это правило БЕЗ ЗАПИСИ

- ПРАВИЛО СИЛЬНОЙ ЗВЕЗДНОЙ ЦЕЛОСТНОСТИ

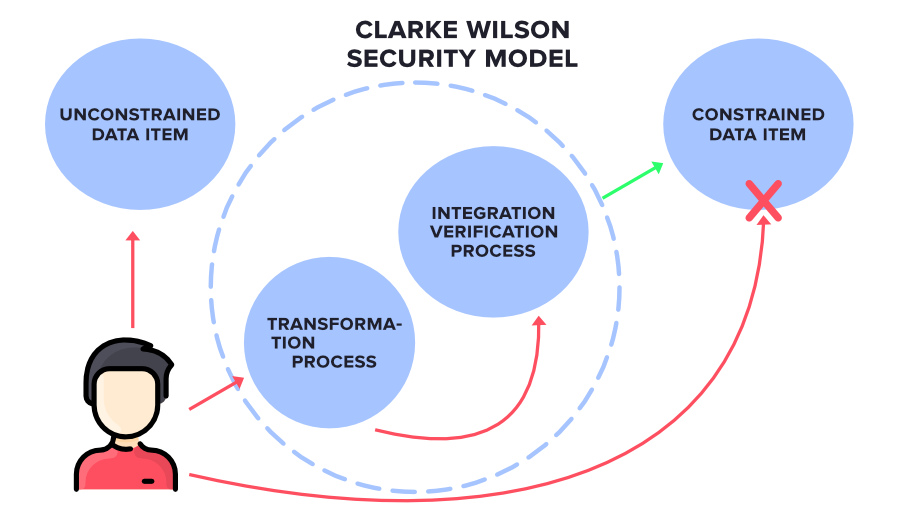

3. Модель безопасности Кларка Уилсона

Эта модель - модель с высокой степенью защиты. Он имеет следующие сущности.

- ТЕМА : Это любой пользователь, запрашивающий элементы данных.

- ОГРАНИЧЕННЫЕ ПУНКТЫ ДАННЫХ : Субъект не может получить доступ к нему напрямую. К ним необходимо получить доступ через модель безопасности Кларка Уилсона.

- НЕОГРАНИЧЕННЫЕ ПУНКТЫ ДАННЫХ : Субъект может получить доступ к ним напрямую.

Компоненты модели безопасности Кларка Уилсона

- ПРОЦЕСС ПРЕОБРАЗОВАНИЯ : здесь запрос Субъекта на доступ к ограниченным элементам данных обрабатывается процессом преобразования, который затем преобразует его в разрешения и затем перенаправляет в процесс проверки интеграции.

- ПРОЦЕСС ПРОВЕРКИ ИНТЕГРАЦИИ : Процесс проверки интеграции будет выполнять аутентификацию и авторизацию . В случае успеха субъекту предоставляется доступ к ограниченным элементам данных.

Вниманию читателя! Не переставай учиться сейчас. Получите все важные концепции теории CS для собеседований SDE с курсом теории CS по доступной для студентов цене и будьте готовы к отрасли.