Начало работы с Azure AD с использованием преимуществ Office 365

Большинство людей не понимают, что их подписка на Office 365 привязана к Azure. Остановитесь и задумайтесь на секунду. Что обрабатывает вашу аутентификацию при входе в Office 365? Поскольку это статья об Azure, было бы разумно догадаться об Azure Active Directory. Итак, если у вас есть подписка на Office 365, у вас есть Azure Active Directory. Если вы хотите узнать, какие у вас есть варианты интеграции Azure AD в локальную службу AD, воспользуйтесь этой статьей поддержки от Microsoft. В зависимости от вашего уровня подписки на Office 365 вы получаете соответствующий уровень Azure Active Directory. Azure AD делится на уровни «Бесплатный», «Базовый», «Премиум 1» и «Премиум 2». У большинства людей есть либо Free, либо Premium. Для получения подробной информации о том, что предоставляет каждый уровень, используйте эту статью поддержки от Microsoft.

Первое, что вам нужно понять, это то, что Azure AD не совсем похож на ваш локальный AD. Модель контроллера домена здесь неприменима, потому что вы не можете масштабировать ее достаточно для Azure. Так что расслабьтесь и приготовьтесь к новому способу проверки подлинности, который Microsoft также назвала Active Directory.

Активируйте преимущество Azure AD

Хотя ваша служба Azure AD существует с момента регистрации в Office 365, вы не сможете ею управлять, пока не активируете ее. Следуйте в этой статье через этот процесс. Обратите внимание, что хотя он запрашивает кредитную карту в качестве материала для проверки подлинности, он не взимает плату с этой карты до тех пор, пока вы не перейдете на более высокий уровень, чем вы приобрели с подпиской на Office 365.

Портал самостоятельной смены пароля

Поскольку каждый получает портал паролей самообслуживания, вы должны начать с настройки здесь. Портал самообслуживания позволит вашим пользователям перейти на веб-сайт и изменить свой пароль. Поскольку мы все знаем, что пользователи действительно хорошо игнорируют всплывающее окно, в котором говорится, что срок действия вашего пароля истечет через 14, 13, 12, 11 и т. д. дней, настройка этого портала сэкономит вам некоторое время. После настройки просто укажите их здесь.

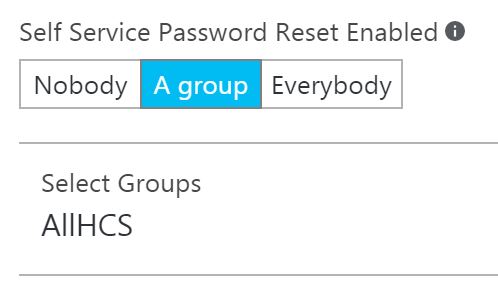

Чтобы настроить его, перейдите в Azure AD на портале Azure. На странице «Обзор» вы найдете ссылку на страницу настройки самообслуживания паролей. Первое, что вы сделаете, это включите его для всех или только для группы.

Далее вы выберете методы аутентификации, с помощью которых пользователи будут подтверждать, что они владеют учетной записью.

Теперь о паре приятных функций, которых нет в локальном AD. У вас есть возможность включить некоторый мониторинг, который позволит пользователю и администратору узнать, когда пароль пользователя был сброшен. И вы также можете ввести URL-адрес или адрес электронной почты, чтобы пользователи могли перейти, если им нужна помощь в изменении пароля.

Отчеты

Даже на самом базовом уровне каждый получает некоторые возможности отчетности. Я использую уровень Premium 1, который поставляется с пакетом EMS, и для меня предварительно настроено около 50 отчетов. На самом базовом уровне вы получаете три отчета. Теперь, когда вы подключили Azure AD к подписке на Office 365, вы получите доступ к своим отчетам AD с портала Office 365. Чтобы найти их, перейдите в раздел Отчеты, Безопасность и соответствие требованиям и выберите Отчеты Azure AD. Откроется новое окно.

Здесь вы увидите полный список отчетов, к которым у вас есть доступ. Они подразделяются на категории «Лицензирование», «Аномальная активность», «Журналы активности» (общий аудит), «Отчеты об интегрированных приложениях», «Использование управления правами» и «Внешний доступ». Разверните, и вы найдете больше элементов в списке. Эти отчеты дадут вам информацию о странных вещах, происходящих с вашими пользователями. Microsoft любит демонстрировать это практически в каждой своей презентации. У этого действительно есть высокий фактор крутости, потому что знание того, что кто-то вошел в систему из двух невероятно географических мест, является довольно полезным знанием.

Мне также нравится смотреть на общий аудиторский отчет. Это дает мне краткий обзор того, что происходит с Azure AD и Office 365. Ниже я вижу, что новый пользователь зарегистрировался и что пользователь изменил свой пароль. Ничего странного, так что я счастлив.

Еще одним примером интересного облачного отчета, который трудно получить с помощью традиционного локального приложения, является отчет об использовании. По мере того, как ИТ-отдел становится ближе к внутреннему кругу управления отделов и руководителей высшего звена, один из вопросов, на который необходимо ответить, заключается в том, действительно ли ваши пользователи используют приложения, которые вы для них приобрели. Отчет об использовании позволяет вам знать. Оттуда вам решать, ПОЧЕМУ стоят данные.

Затем вы можете рассмотреть возможность настройки страниц входа и брендинга ваших порталов или использования управления правами, которое входит в большинство подписок Office 365. Но функции, которые мы рассмотрели, по крайней мере, должны помочь вам изучить преимущества Azure AD, о которых вы, вероятно, даже не догадывались.

Что дальше?

Мы обязательно туда попадем! Надеемся, что к настоящему моменту у вас есть несколько вещей, которые происходят в Azure, и некоторые точные настройки собираются вместе. В идеале, у вас в голове крутятся колеса и появляются идеи, как можно запустить это в производство.

Я собираюсь написать еще одну статью о начале работы в этой серии, и в ней будут рассмотрены вопросы мониторинга, предупреждений и немного безопасности. Azure недавно выпустила большое количество опций с несколькими замечательными новыми подпорталами, чтобы помочь ИТ-администраторам следить за тем, что происходит с их растущей инфраструктурой Azure. Мы рассмотрим эти и некоторые автоматизированные инструменты, которые немного облегчат вашу работу.