Типы протоколов аутентификации

Аутентификация пользователя является первым приоритетом при ответе на запрос, сделанный пользователем к программному приложению. Существует несколько механизмов, необходимых для аутентификации доступа при предоставлении доступа к данным. В этом блоге мы рассмотрим наиболее распространенные протоколы аутентификации и попытаемся изучить их достоинства и недостатки.

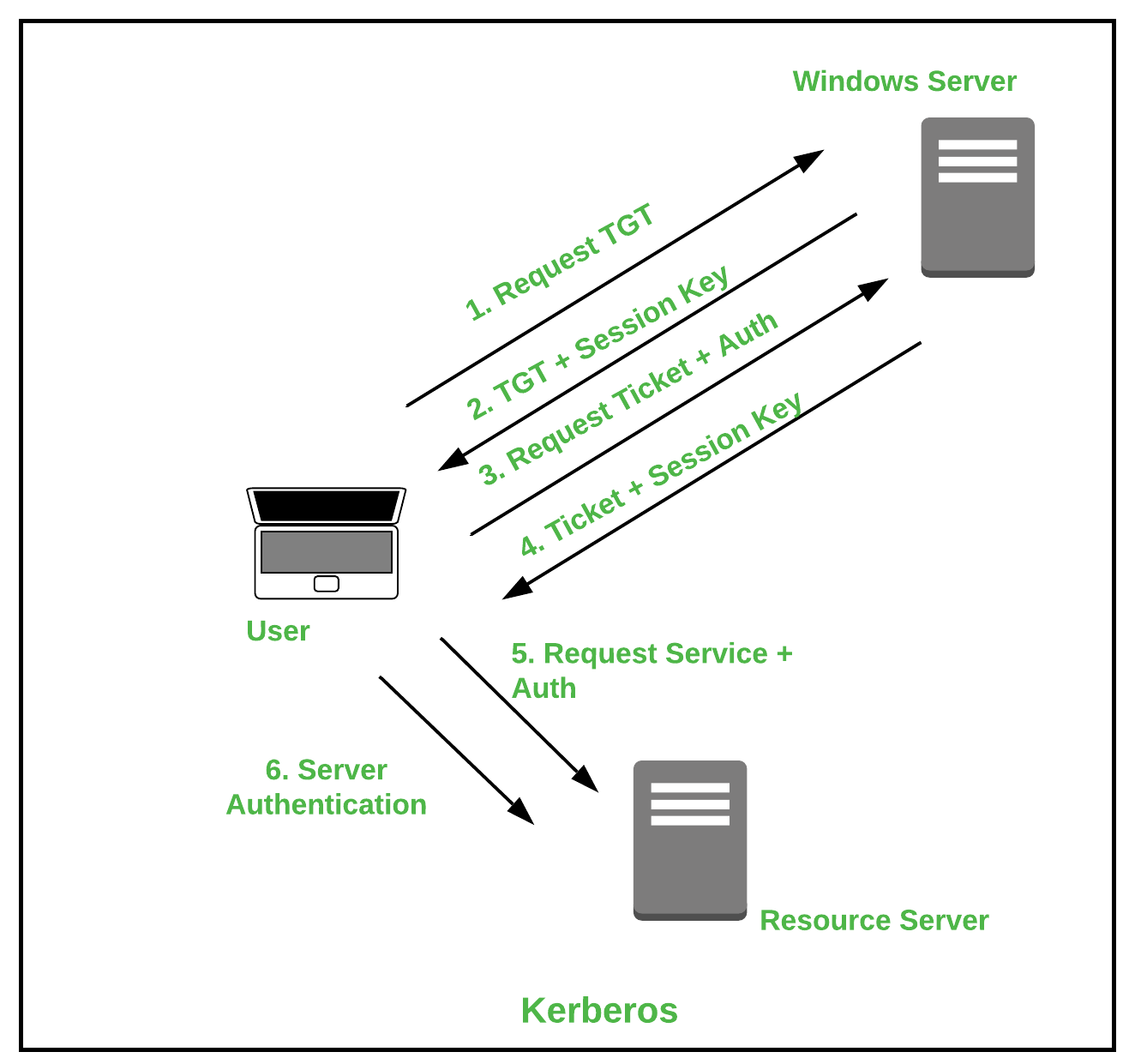

1. Kerberos :

Kerberos - это протокол, который помогает в сетевой аутентификации. Это используется для проверки клиентов / серверов в сети, использующей криптографический ключ. Он предназначен для выполнения строгой аутентификации при отправке отчетов приложениям. Полная реализация протокола Kerberos находится в открытом доступе MIT и используется во многих массовых продуктах.

Некоторые преимущества Kerberos:

- Он поддерживает различные операционные системы.

- Ключ аутентификации распределяется намного эффективнее, чем публичный обмен.

Некоторые недостатки Kerberos:

- Он используется только для аутентификации клиентов и используемых ими служб.

- Он показывает уязвимость к мягким или слабым паролям.

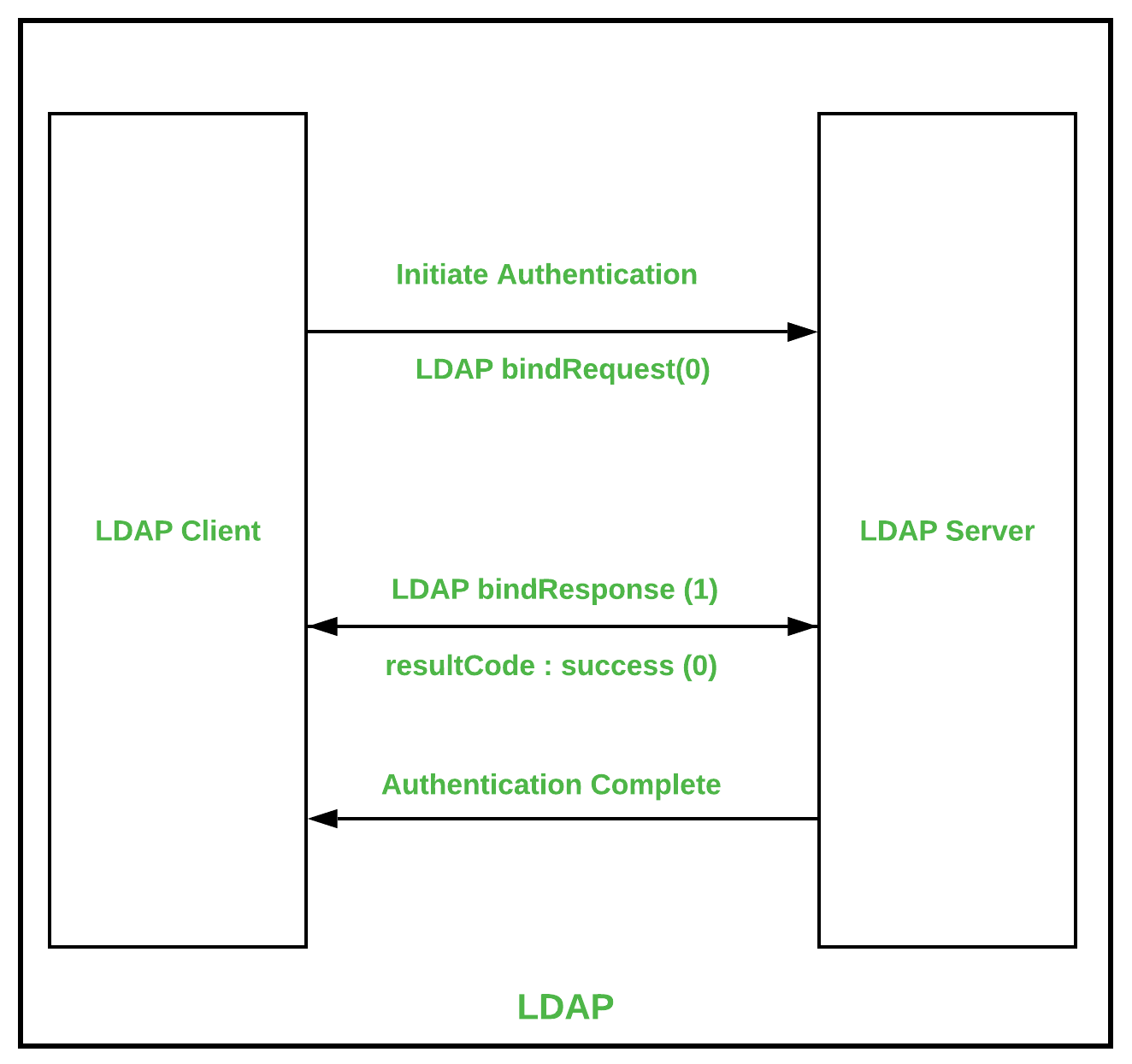

2. Облегченный протокол доступа к каталогам (LDAP):

LDAP относится к облегченному протоколу доступа к каталогам. Это протокол, который используется для определения любых лиц, организаций и других устройств в сети, независимо от того, находятся они в общедоступном или корпоративном Интернете. Он практикуется как каталоги как услуга и является основанием для создания каталога действий Microsoft.

Некоторые преимущества LDAP:

- Это автоматизированный протокол, который упрощает его модернизацию.

- Он поддерживает существующие технологии и позволяет использовать несколько каталогов.

Некоторые недостатки LDAP:

- Требуется опыт развертывания.

- Серверы каталогов должны быть совместимы с LDAP для развертывания.

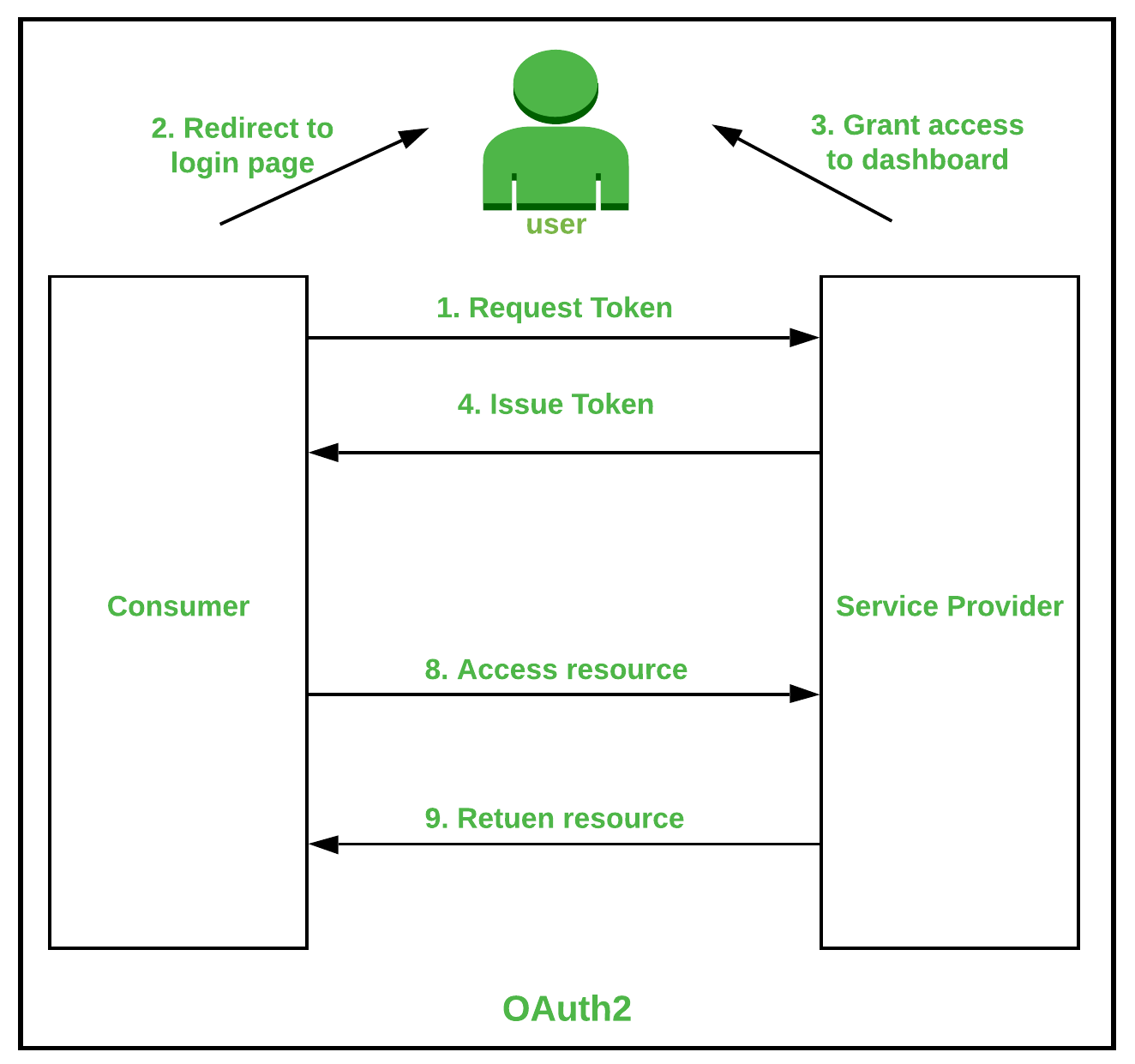

3. OAuth2 :

OAuth, как следует из названия, представляет собой структуру авторизации, которая способствует предоставлению ограниченного доступа пользователю к его учетной записи через службу HTTP. Когда пользователь запрашивает доступ к ресурсам, выполняется вызов API и после передачи токена аутентификации.

Некоторые преимущества OAuth2:

- Это простой протокол, который легко реализовать.

- Он обеспечивает авторизацию кода на стороне сервера.

Некоторые недостатки OAuth2:

- Он уязвим для управления разными наборами кода.

- Он показывает серьезные последствия на сайтах, подключенных к другой пораженной системе.

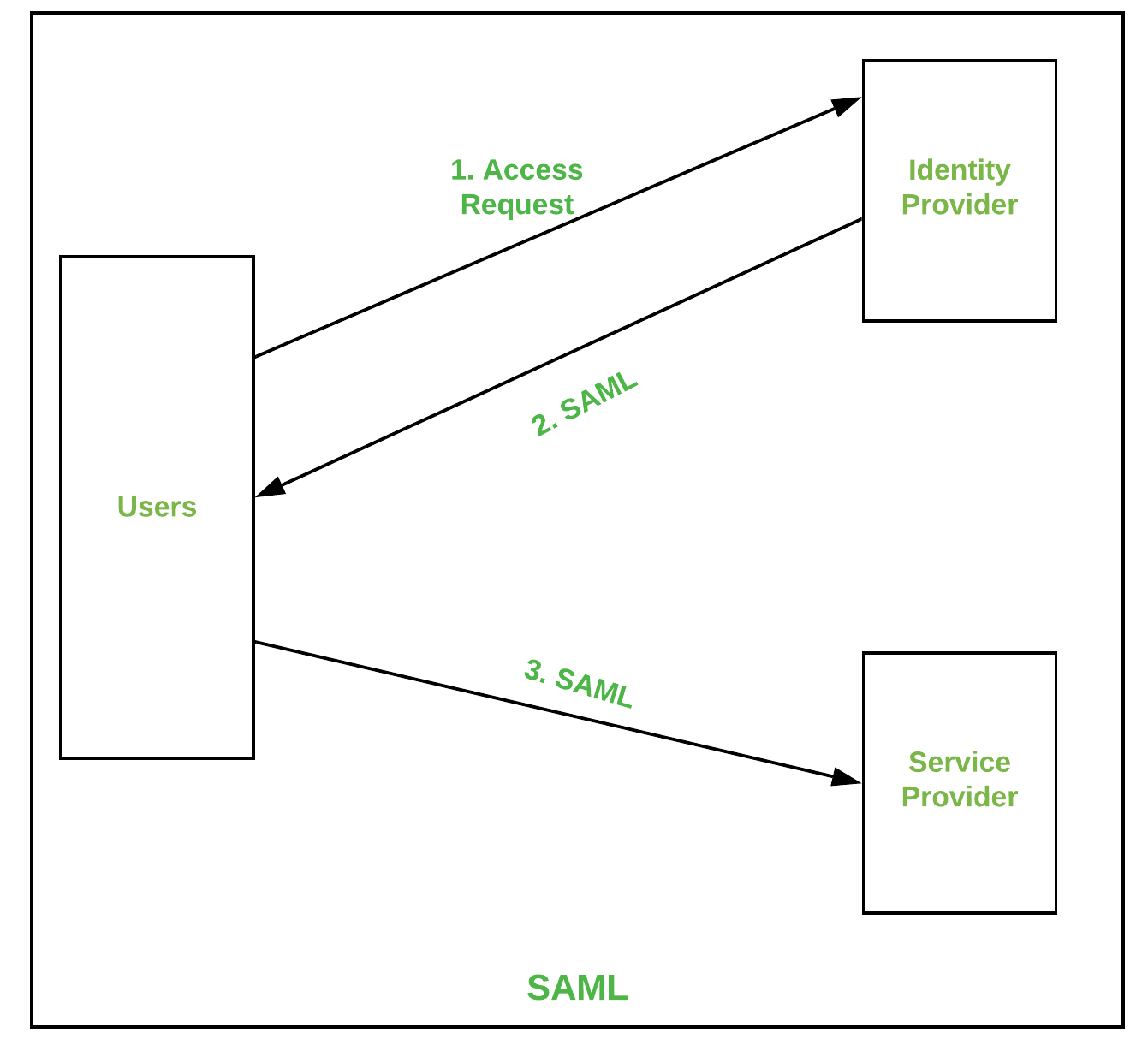

4. SAML :

SAML означает язык разметки утверждения безопасности, который основан на формате данных аутентификации на основе XML, который обеспечивает авторизацию между поставщиком удостоверений и поставщиком услуг. Он является продуктом Технического комитета служб безопасности OASIS.

Некоторые преимущества SAML:

- Это снизило административные расходы для конечных пользователей.

- Он обеспечивает единый вход для аутентификации между поставщиками услуг.

Некоторые недостатки SAML:

- Это зависит от поставщика удостоверений.

- Все данные хранятся в едином формате XML.

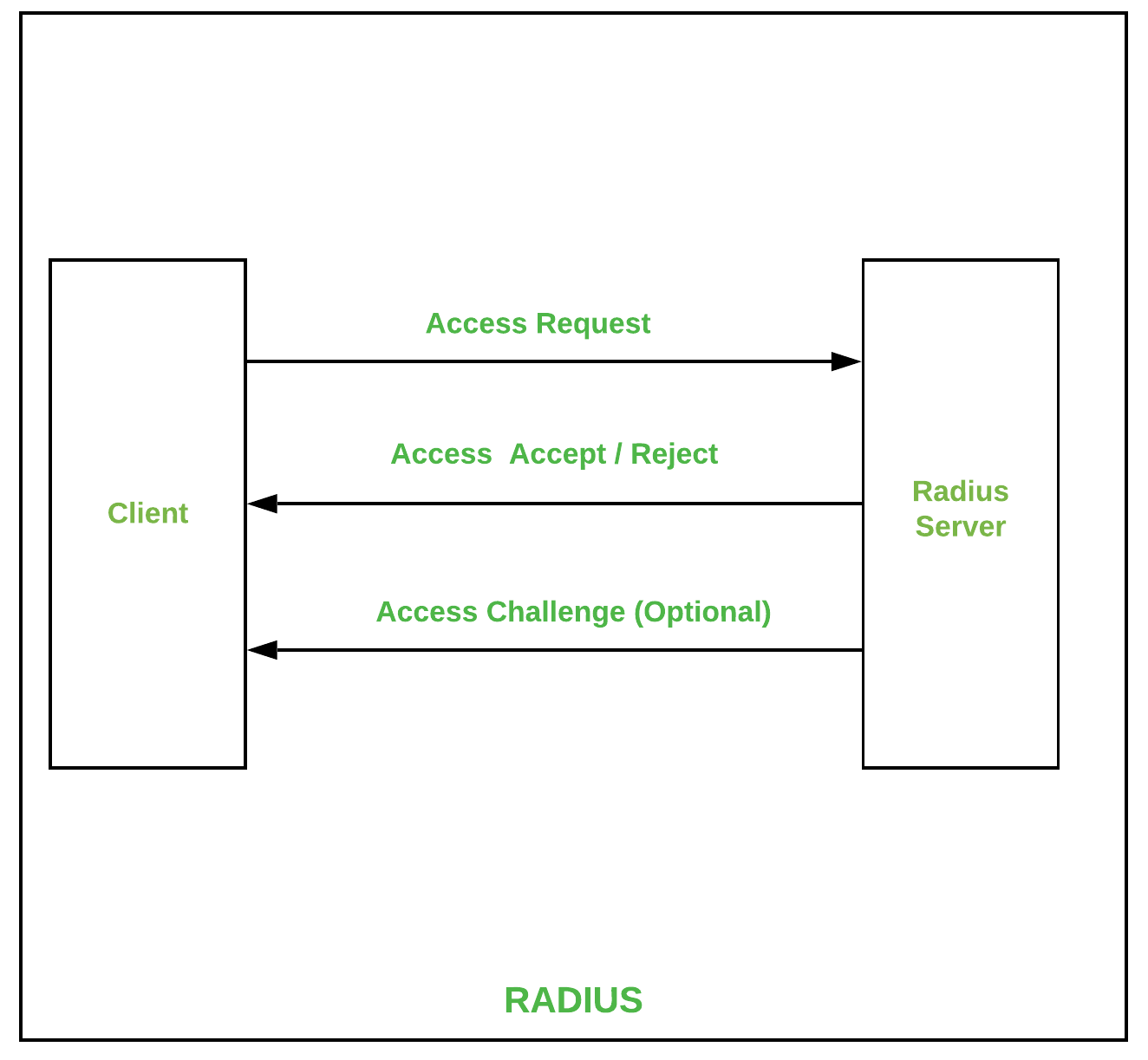

5. РАДИУС :

RADIUS - это аббревиатура от Remote Authentication Dial-In User Service. Это сетевой протокол, который обеспечивает достаточную централизованную аутентификацию, учет и авторизацию для пользователей, которые используют сетевые службы. Функционирование протокола происходит, когда пользователь запрашивает доступ к сетевым ресурсам, где сервер RADIUS шифрует учетные данные, введенные пользователем. После этого учетные данные пользователя отображаются в локальной базе данных и обеспечивают доступ.

Некоторые преимущества RADIUS:

- Это отличный механизм для предоставления множественного доступа администраторам.

- Он обеспечивает уникальную идентичность каждого пользователя в сеансе.

Некоторые недостатки RADIUS:

- Первоначальная реализация этого механизма требует аппаратного обеспечения.

- У него есть множество моделей, для которых может потребоваться специальная бригада, что требует больших затрат.

Различие между протоколами не будет справедливым для протоколов, потому что это зависит от использования приложения и от того, для какой цели оно используется.