Понимание параметров входа в Windows

Введение

Кажется, существует некоторая путаница в отношении того, как работает вход в систему Windows. Я могу понять проблемы, так как общие концепции немного запутаны. Хотя процесс входа в систему, параметры и функции были относительно одинаковыми на протяжении более 20 лет, кажется, что вокруг них все еще возникают вопросы. Итак, я собираюсь найти время, чтобы объяснить наиболее распространенные входы в систему, как они работают, подробности о них и где хранятся вещи. Надеемся, что после прочтения этой статьи у вас будет полное представление о том, как работает вход в систему, и вы лучше поймете, что вы делаете на экране входа в систему.

Ctrl-Alt-Del

Когда вы подходите к компьютеру с Windows, вы должны сначала нажать Ctrl-Alt-Del для входа в систему. Это функция безопасности, которая помогает защитить ваш компьютер от определенных типов атак. Вы должны выполнить это действие в Windows NT, 2000, XP, 2003, 2008, Vista и 7. Обратите внимание, что давным-давно, когда были популярны Windows 95/98, вам не нужно было выполнять это действие!

Ctrl-Alt-Del — это функция безопасности, которая очищает буфер до этой точки, удаляя все троянские кони. Троянский конь попытается подключиться к вашему входу в систему, чтобы получить доступ к вашей системе. Троянский конь также может попытаться перехватить ваши учетные данные для входа в систему, а затем сохранить их, чтобы зараженный компьютер мог отправить их обратно в какое-либо централизованное хранилище.

В любом случае, переключатель Ctrl-Alt-Del — необходимое зло, которое помогает защитить ваш компьютер. С точки зрения безопасности, я считаю важным настроить принудительное использование Ctrl-Alt-Del с помощью групповой политики. Вы найдете Ctrl-Alt-Del в разделе:

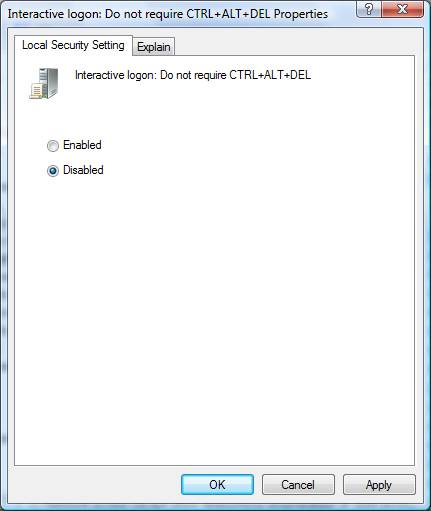

Конфигурация компьютераПараметры WindowsПараметры безопасностиЛокальные политикиПараметры безопасностиИнтерактивный вход: Не требовать свойств CTRL-ALT-DEL, как показано на рисунке 1.

Рис. 1. Чтобы применить параметр групповой политики Ctrl-Alt-Del, необходимо отключить политику.

Обратите внимание, что эта политика должна быть отключена, чтобы функция Ctrl-Alt-Del применялась. Это один из многих параметров групповой политики, для которого необходимо отменить отрицательное значение (двойное отрицательное значение), чтобы включить параметр политики.

Локальные входы в систему

На каждом компьютере Windows есть локальный диспетчер учетных записей безопасности (SAM). SAM отвечает за несколько функций. Во-первых, он отвечает за хранение локальных пользователей и групп для этого компьютера. По умолчанию активирована только учетная запись локального администратора. Конечно, эта учетная запись предназначена для аварийного восстановления и редких административных задач. Необходимо создать дополнительные учетные записи пользователей, чтобы учетная запись администратора не использовалась часто. Есть также много групп, созданных по умолчанию, наиболее заметными из которых являются опытные пользователи и администраторы.

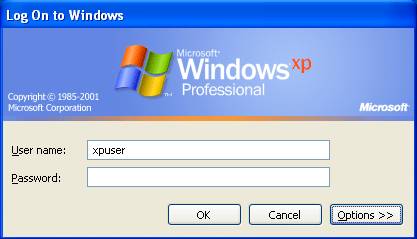

Во-вторых, локальный SAM отвечает за аутентификацию при входе в систему. Здесь важно знать, когда локальный SAM выполняет аутентификацию и когда используется другая база данных учетных записей пользователей. Если компьютер не присоединен к домену, единственным вариантом является использование локального SAM для выполнения аутентификации. Вы можете ясно увидеть это при входе в систему, просмотрев параметры, доступные в раскрывающемся списке «Вход в Windows», показанном на рисунке 2.

Рис. 2. Диалоговое окно «Вход в Windows» для входа на компьютер.

Если кнопка «Параметры» недоступна или не отображается раскрывающийся список «Вход в систему», компьютер не присоединен к домену. На рис. 2 показан компьютер, на котором не отображается раскрывающийся список «Войти в систему», указывающий на то, что единственным способом аутентификации этого пользователя является локальный компьютер SAM.

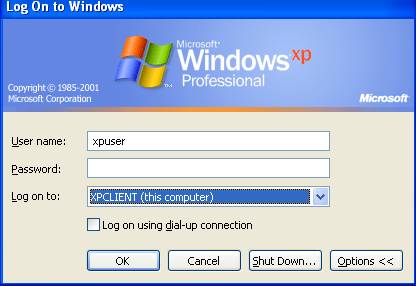

Если кнопка «Параметры» отображает раскрывающийся список «Войти в систему», как показано на рис. 3, у пользователя будет два или более вариантов аутентификации в базе данных. Обратите внимание, что на рис. 3 доступен раскрывающийся список «Войти в систему», указывающий, что компьютер присоединен к домену. Параметр, который в настоящее время настроен в раскрывающемся списке, — это

Рис. 3. Компьютер присоединен к домену, но пользователь входит в локальный SAM на локальном компьютере

Если бы пользователь вошел в систему на локальном компьютере, многие возможности и функции работали бы некорректно по сравнению с входом в домен. Например, групповая политика для учетных записей пользователей домена не будет развернута для этого пользователя, сетевые ресурсы будут недоступны, а профиль пользователя будет другим, чем если бы пользователь вошел в домен.

Вход в домен

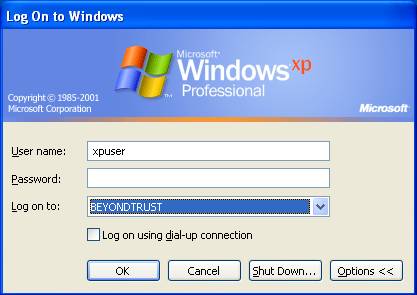

Совершенно другой тип входа в систему — это когда пользователь выбирает имя домена вместо имени локального компьютера во время входа в систему. На рис. 4 показано, когда пользователь выбирает имя домена вместо имени локального компьютера, показанного на рис. 3.

Рис. 4. Компьютер присоединен к домену, и пользователь выбирает домен для аутентификации

В этом случае контроллер домена для домена BEYONDTRUST будет аутентифицировать этого пользователя. Контроллеры домена содержат базу данных Active Directory, которая похожа на локальную SAM в том смысле, что в базе данных хранятся пользователи и группы, а также выполняется аутентификация входа в систему. Конечно, Active Directory также намного больше и может контролировать гораздо больше, чем локальный SAM.

Используя параметр домена вместо параметра локального компьютера, пользователь теперь имеет широкий доступ «предприятия», а не только доступ к локальному компьютеру. Это означает, что пользователь теперь может получить доступ к ресурсу (файлу/папке/принтеру/и т. д.) на любом сервере, который также присоединен к домену, где пользователю предоставлено разрешение. Разрешения не могут быть предоставлены корпоративному ресурсу для локальной учетной записи пользователя SAM.

Пользователи домена также управляются централизованно, при этом локальные пользователи SAM управляются на каждом компьютере. Это делает общее управление учетными записями пользователей и групповыми учетными записями намного более эффективным, поскольку существует только один экземпляр учетной записи, а не число «X», зависящее от количества компьютеров в вашей сети.

Параметр домена также позволяет пользователю входить в систему на любом компьютере во всем домене, а не только на одном компьютере, где его учетная запись пользователя хранится в локальном SAM. Эта функция обеспечивает легкую миграцию, гибкость пользователей, использующих любой компьютер в компании, и т. д.

Для корпоративных сетей рекомендуется не разрешать локальные учетные записи пользователей в локальном SAM рабочих столов и серверов. Вместо этого, если локальные учетные записи не настроены, пользователь вынужден войти в домен, гарантируя, что все конфигурации будут развернуты с контроллеров домена в пользовательской среде при входе в систему.

Резюме

Процесс входа в систему для Windows может показаться немного запутанным, но если вы посмотрите на детали экрана входа в систему, картина того, где происходит вход, становится ясной. Переключение Ctrl-Atl-Del может быть немного болезненным, но это необходимая функция безопасности для процесса входа в систему. Когда компьютер не присоединен к домену, очевидно, что единственный возможный вход в систему — это локальный SAM. Однако, когда компьютер присоединяется к домену, пользователь может войти либо в локальный SAM, либо в домен через контроллер домена. Знание того, какие параметры доступны и как ограничить входы в локальный SAM, является ключом к обеспечению централизованного управления учетными записями пользователей, а также обеспечению безопасности и других параметров, применяемых с контроллеров домена.