Как программа-вымогатель может атаковать Microsoft 365

Как правило, вы знаете, что программы-вымогатели атакуют конечные устройства (например, ПК пользователей) и общие сетевые файловые ресурсы. Однако программы-вымогатели по-прежнему могут шифровать данные, связанные с приложением SaaS. Это также включает данные Microsoft 365 ! В этой статье я расскажу о том, как могут происходить эти атаки. Я также дам несколько советов по защите ваших ресурсов Microsoft 365 от программ-вымогателей.

Эксплойты программ-вымогателей

Когда дело доходит до атак программ-вымогателей, вам необходимо понимать два важных факта:

- Программы-вымогатели бывают разных типов. По сути, программы-вымогатели значительно различаются по своим возможностям. Некоторые программы-вымогатели чрезвычайно примитивны. Это означает, что он может атаковать только стандартные библиотеки документов Windows. Другие программы-вымогатели гораздо сложнее. Он может атаковать конечные точки сети, общие файловые ресурсы, серверы приложений, приложения SaaS, резервные копии и т. д.

- Программа-вымогатель наследует права пользователя, который ее выпустил. Это означает, что программа-вымогатель потенциально может атаковать все, к чему у пользователя есть доступ. И наоборот, все, к чему у пользователя нет доступа, по существу находится вне опасности.

Итак, с учетом сказанного, давайте рассмотрим два способа, которыми программа-вымогатель потенциально может шифровать данные Microsoft 365 Cloud:

1. Прямой доступ к данным

Во-первых, программа-вымогатель может получить доступ к данным напрямую для атаки на Microsoft 365. Программа-вымогатель, вероятно, не будет достаточно умна, чтобы угадать URL-адреса, связанные с вашими сайтами SharePoint. Тем не менее, он все еще может получить доступ другими способами.

Например, многие организации сопоставляют сетевой диск с библиотекой документов SharePoint. Кроме того, организация может включить синхронизацию. На самом деле это предпочтительный вариант Microsoft. Однако оба варианта могут дать программам-вымогателям точку входа в вашу среду Microsoft 365.

2. Метод доказательства

Компания ProofPoint недавно обнаружила цепочку атак. По этой цепочке программы-вымогатели предположительно могут зашифровать данные SharePoint Online или OneDrive. Как правило, этот тип атаки включает в себя 3 этапа высокого уровня:

- Киберпреступник получает доступ к вашей сети через скомпрометированную учетную запись

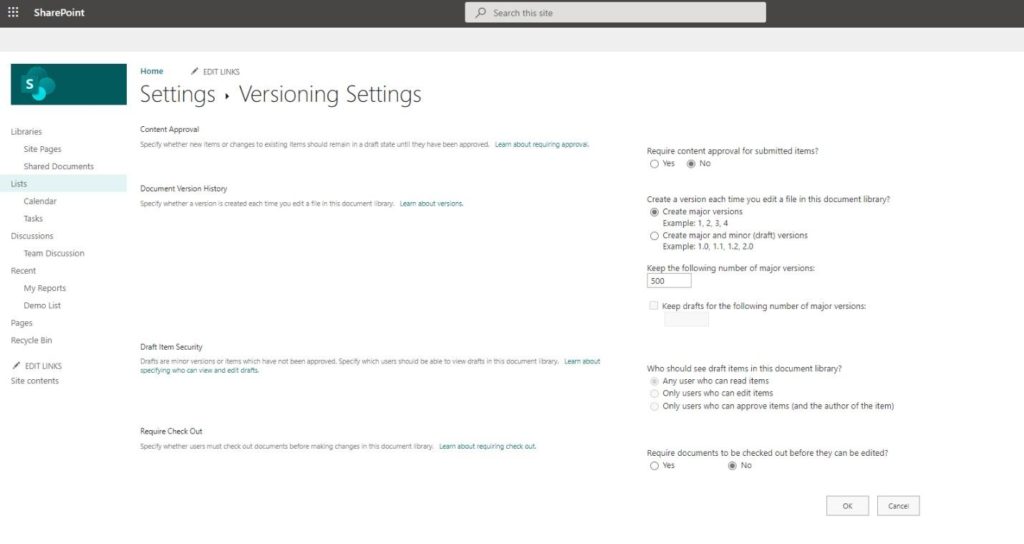

- Злоумышленник перенастраивает ограничения версий. Таким образом, сохраняется только небольшое количество версий файла (в идеале только одна).

- Злоумышленник шифрует, а затем повторно шифрует ваши данные. Идея состоит в том, чтобы превысить ограничения версии. Это сделает невозможным использование контроля версий для возврата к незашифрованной версии.

Очевидно, что программа-вымогатель представляет собой угрозу для данных, хранящихся в облаке Microsoft 365. Тем не менее, Microsoft предпринимает шаги, чтобы программы-вымогатели не наносили вред ее данным. Стоит отметить, что эта автоматическая защита зависит от правильной работы системы управления версиями.

Как Microsoft защищает от программ-вымогателей

Microsoft отслеживает облачные данные Microsoft 365 на наличие признаков заражения программами-вымогателями. Например, предположим, что Microsoft обнаруживает многочисленные изменения файлов за короткий промежуток времени. В этом случае это может указывать на то, что идет атака программы-вымогателя. Когда это происходит, Microsoft отображает уведомление об обнаружении признаков программы-вымогателя.

Как видно на рисунке выше, восстановление представляет собой трехэтапный процесс. Во-первых, взгляните на некоторые недавно измененные файлы, чтобы увидеть, не были ли они зашифрованы. Если вы видите зашифрованные файлы, вам следует удалить программу-вымогатель с вашего устройства. Затем выполните шаг 3, который позволит вам восстановить незашифрованную версию ваших файлов.

Но вы также можете выполнять другие действия для защиты данных Microsoft 365. Позволь мне показать тебе.

Как вы можете защитить свои данные?

Microsoft предлагает пятиэтапный план защиты Microsoft 365 от программ-вымогателей. Эти шаги включают в себя:

- Настройка базовых показателей безопасности

- Развернуть обнаружение атак и ответ на них

- Защита личных данных

- Защитить устройства

- Защита информации

Эти конкретные элементы списка, как правило, «уникально Microsoft». Но они хорошо согласуются с другими признанными передовыми методами предотвращения программ-вымогателей.

Вот некоторые из наиболее важных вещей, которые вы можете сделать, чтобы предотвратить шифрование данных Microsoft 365 программами-вымогателями:

- Включите многофакторную аутентификацию для ваших пользователей

- Примите меры для предотвращения компрометации учетных данных пользователя. Это может включать аутентификацию без пароля

- Запустите программное обеспечение для защиты от вредоносных программ на всех устройствах конечных пользователей.

- Практикуйте наименьший доступ пользователей и другие принципы нулевого доверия. Это гарантирует, что у пользователей есть минимальные разрешения, необходимые для выполнения их работы.

- Регулярно создавайте резервные копии ваших данных. Убедитесь, что резервная копия позволяет выполнить восстановление на определенный момент времени, если это необходимо.

- Создайте резервную копию с воздушным зазором. Это может действовать как последняя линия защиты, если программа-вымогатель атакует вашу основную резервную копию.

Давайте подведем итоги!

Нижняя линия

Вопреки распространенному мнению, Microsoft 365 подвержен атакам программ-вымогателей. Microsoft интегрировала некоторые защитные меры в облако Microsoft 365. Но, в конечном счете, вы должны предпринять шаги для защиты своих данных Microsoft 365. Одного лишь управления версиями файлов недостаточно. На самом деле злоумышленник потенциально может перенастроить параметры управления версиями. В свою очередь, они не позволят вам восстановить незашифрованную версию ваших данных.

Вместо этого примите план Microsoft из пяти шагов. Кроме того, внедрите другие передовые методы кибербезопасности. Например, рассмотрим аутентификацию без пароля и наименьший доступ пользователей.

У вас есть дополнительные вопросы о программах-вымогателях и данных Microsoft 365? Ознакомьтесь с разделами часто задаваемых вопросов и ресурсов ниже!

Часто задаваемые вопросы

Программа-вымогатель обычно ограничена разрешениями пользователя. Есть ли у этого правила исключения?

Атаки программ-вымогателей делятся на две основные категории: автоматические и управляемые человеком. Автоматическая атака программ-вымогателей — это то, что происходит, когда пользователь случайно нажимает на вредоносную ссылку. В таких случаях разрешения пользователей ограничивают эти атаки. Программу-вымогатель, управляемую человеком, внедряет и запускает киберпреступник. Как правило, злоумышленник уже получил повышенные разрешения. Таким образом, программа-вымогатель имеет тенденцию быть гораздо менее ограниченной.

Почему Microsoft рекомендует использовать синхронизацию вместо подключения сетевого диска к SharePoint Online?

Использование синхронизации и подключение сетевого диска являются жизнеспособными вариантами. Но Microsoft рекомендует использовать синхронизацию по двум основным причинам. Во-первых, синхронизацию немного проще настроить. Во-вторых, синхронизация делает файлы доступными через проводник, при этом файлы не занимают локальное пространство на вашем ПК.

На первом этапе атаки ProofPoint киберпреступник получает доступ к скомпрометированной учетной записи. Означает ли это, что автоматические программы-вымогатели не могут выполнять атаки такого типа?

Не обязательно. На данный момент эксплойт ProofPoint, позволяющий программам-вымогателям атаковать Microsoft 365, является теоретическим. Это известная уязвимость, но о реальных эксплойтах пока не сообщалось. Однако злоумышленник все же может разработать автоматизированную версию этой атаки.

Как получить доступ к параметрам управления версиями SharePoint Online?

Каждая библиотека документов SharePoint имеет собственные параметры версии. В библиотеке документов перейдите на панель инструментов и нажмите «Настройки библиотеки». Когда появится страница «Настройки», щелкните ссылку «Настройки управления версиями».

Получу ли я предупреждение, если программа-вымогатель атакует библиотеку документов SharePoint?

У Microsoft может быть аналогичный механизм для защиты данных SharePoint. Однако в документации указано, что именно этот защитный механизм специфичен для OneDrive.