Безопасность Office 2010 (часть 1) — устранение угроз

Введение

На протяжении многих лет большинство крупных предприятий, а также множество малых и средних предприятий развернули ту или иную версию Microsoft Office в качестве основного программного обеспечения для повышения производительности бизнеса для своих конечных пользователей. Когда злонамеренные хакеры начали переключать свое внимание с попыток взлома внутренних серверов на попытки взломать операционную систему и приложения, установленные на ПК конечных пользователей, Microsoft начала блокировать определенные функции Office и включать новые возможности безопасности и конфиденциальности, чтобы противостоять эти угрозы.

Во многих отношениях Microsoft лидирует в отрасли, когда речь идет о безопасности приложений для конечных пользователей. Многие из нововведений в области безопасности, которые Microsoft внедряла в Office на протяжении многих лет, с тех пор были скопированы другими поставщиками программного обеспечения. В качестве примеров этого рассмотрим следующее:

- После объявления об облачной службе распространения исправлений Microsoft Update на конференции RSA в феврале 2003 г. Office 2003 стал первым приложением для конечных пользователей, которое можно было автоматически исправлять при обнаружении новой уязвимости в системе безопасности.

- Включив форматы файлов Office Open XML в качестве форматов документов по умолчанию для Office 2007, корпорация Майкрософт заняла лидирующие позиции в отрасли, совместно с ECMA выступив спонсором спецификации Office OpenXML в качестве открытого отраслевого стандарта (ECMA-376). Позже спецификация Office Open XML была стандартизирована ISO и IEC как ISO/IEC 29500.

- Office 2007 также ознаменовал поворот в стратегии безопасности Microsoft, став первой версией Office, разработанной как «безопасная по умолчанию». Другими словами, параметры Office 2007 по умолчанию были разработаны таким образом, чтобы блокировать угрозы от потенциально опасного содержимого в ущерб удобству использования. Эксперты по безопасности знают, что всегда существует компромисс между безопасностью и удобством использования: чем надежнее что-то, тем сложнее его использовать, и наоборот. В предыдущих версиях Office были добавлены новые функции для повышения удобства использования с умеренным вниманием к потенциальным последствиям для безопасности. Однако с Office 2007 баланс теперь склонился в сторону безопасности.

- Однако с помощью Office 2010 Microsoft в основном пыталась добиться двух целей. Во-первых, сделайте Office еще более безопасным, добавив новые функции и улучшив существующие. И, во-вторых, сделать эти новые функции и улучшения безопасности более простыми в использовании и менее навязчивыми, чтобы лучше сбалансировать удобство использования и безопасность для платформы. Я лично убежден — как и призваны продемонстрировать эти статьи — в том, что Microsoft в значительной степени преуспела в этих двойных усилиях.

Два типа улучшений безопасности

Безопасность Office 2010 в основном была улучшена двумя способами:

- Снижение угроз. В платформу добавлены новые технологии, чтобы лучше противостоять потенциальным атакам на платформу.

- Контроль информации. Были добавлены новые функции и улучшены существующие функции, чтобы организации могли защищать поток деловой информации, обеспечивая ее конфиденциальность, целостность и доступность.

В таблице 1 ниже перечислены некоторые ключевые технологии и функции защиты, включенные в Office 2010 в этих двух областях.

Технологии снижения угроз | Улучшения управления информацией |

Проверка файлов Office Защищенный просмотр Надежные документы | Улучшения шифрования и цифровой подписи Инспектор документов Применение пароля на основе домена |

Таблица 1. Примеры двух типов улучшений безопасности в Office 2010

Оставшаяся часть этой статьи и следующая будут посвящены трем функциям снижения угроз, перечисленным в таблице выше. В третьей и последней статье серии будут более подробно рассмотрены некоторые улучшения управления информацией в Office 2010.

Проверка файлов Office

Внедрение форматов файлов Office Open XML в Office 2007 стало большим улучшением, поскольку это означало, что обычные документы Word, электронные таблицы Excel и презентации PowerPoint представляли собой просто наборы файлов с открытым текстом, которые содержали XML-разметку и сжимались в заархивированном (заархивированном) формате. А поскольку файлы.docx,.xlsx и.pptx в основном представляют собой сжатые наборы текстовых файлов, они не могут содержать встроенные исполняемые файлы или другое двоичное содержимое, которое может поставить под угрозу целевой компьютер. Кроме того, файлы Office со встроенным исполняемым содержимым сохранялись со специальными расширениями файлов (.docm,.xlsm,.pptm), чтобы позволить предприятиям контролировать, какие типы файлов Office следует блокировать на периметральных брандмауэрах, а какие типы следует пропускать. через.

Но были некоторые проблемы с этим сценарием:

- В более ранних версиях Office использовались устаревшие форматы двоичных файлов Office (.doc,.xls,.ppt), и, поскольку эти форматы были двоичными по своей природе, злоумышленникам было относительно легко внедрить вредоносный исполняемый код в файлы, созданные с использованием более ранних версий Office. или изменить выбранные биты в этих файлах, чтобы вызвать сбой принимающего приложения Office или выполнить какое-либо вредоносное действие. Хакеры определяли, какие биты следует изменить в двоичных файлах Office, просто внося случайные изменения в эти файлы до тех пор, пока не происходило что-то, что можно было использовать в злонамеренных целях.

- Миллионы старых файлов Office, сохраненных в этих устаревших двоичных форматах, до сих пор используются как в организациях, так и в Интернете. Хотя Microsoft предоставила инструменты для переноса этих устаревших документов в новые форматы файлов, это может стоить предприятиям значительного времени и усилий (и, следовательно, денег).

- Даже если вы перенесли свои устаревшие документы в новые форматы файлов XML и стандартизировали использование этих новых форматов, этого все равно будет недостаточно, поскольку некоторые из ваших деловых партнеров или клиентов могут по-прежнему использовать старые форматы файлов для отправки вам деловых документов..

- Некоторые предприятия (и конечные пользователи) сопротивлялись переходу на новые форматы файлов XML по разным причинам: от «Мы не знаем последствий перехода на новые форматы файлов» до «Мы опасаемся несовместимости, которая может возникнуть с существующие настраиваемые рабочие процессы» до «Мы всегда делали это таким образом, и нам не нравится что-то менять» и так далее.

Но самая большая проблема со старыми форматами двоичных файлов для Office 2003 и более ранних версий заключалась в том, что не было простого способа проверить устаревшие файлы Office, чтобы убедиться, что они безопасны для открытия, прежде чем открывать их. С файлами Office XML это было легко сделать, поскольку встроенный в Office 2007 синтаксический анализатор мог проверить, соответствует ли файл предварительно определенному определению схемы XML (XSD) до того, как файл был открыт. Но для устаревших двоичных файлов Office таких XSD не существовало в Office 2007.

Однако в Office 2010 были представлены новые XSD, которые позволяют проверять устаревшие двоичные файлы Office перед их открытием. Это позволяет Office проверять, безопасно ли открывать старые файлы.doc или.xls, прежде чем они будут фактически открыты на компьютере.

Кроме того, Microsoft обновляет эти XSD всякий раз, когда обнаруживаются новые уязвимости в устаревших двоичных форматах файлов Office (либо Microsoft Security Research, либо сторонними организациями по безопасности), и эти обновленные XSD автоматически загружаются на компьютеры пользователей, чтобы их копии Office 2010 всегда будет иметь последние версии этих XSD, чтобы обеспечить максимальную защиту от скомпрометированных или поврежденных устаревших двоичных файлов Office.

Эта новая функция проверки файлов Office в Office 2010 применяется только к следующим типам файлов, используемым в Office 97-2003:

.doc,.xls и.ppt

.dot,.xlt,.pps и.pot

Взаимодействие конечных пользователей с проверкой файлов Office

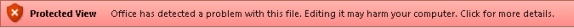

Работа конечного пользователя с проверкой файлов Office в основном такая. Если пользователь пытается открыть старый файл.doc, а Office 2010 определяет, что с файлом что-то не так (т. е. он не соответствует XSD для файлов.doc либо потому, что файл поврежден, либо содержит вредоносный код) затем вместо того, чтобы открывать файл для редактирования, Office открывает файл в специальном режиме без редактирования, называемом защищенным просмотром. Сигналом для пользователя о том, что это произошло, является появление панели сообщений, которая выглядит примерно так:

Рис. 1. Эта панель сообщений указывает на то, что устаревший двоичный файл Office не прошел проверку подлинности файла Office.

Если пользователь (или администратор) решил включить ПК пользователя в Программу улучшения качества программного обеспечения Майкрософт (CEIP) для Office 2010, то информация, касающаяся события неудачной проверки файла на ПК пользователя, будет загружена в Microsoft в запланированное время..

Что происходит в защищенном режиме, мы рассмотрим в следующей статье.

Параметры администратора для настройки проверки файлов Office

Как администратор вашей организации, вы можете использовать групповую политику для настройки работы проверки файлов Office на ПК конечных пользователей. Обратите внимание, что все три параметра политики, описанные ниже, являются параметрами политики для каждого пользователя.

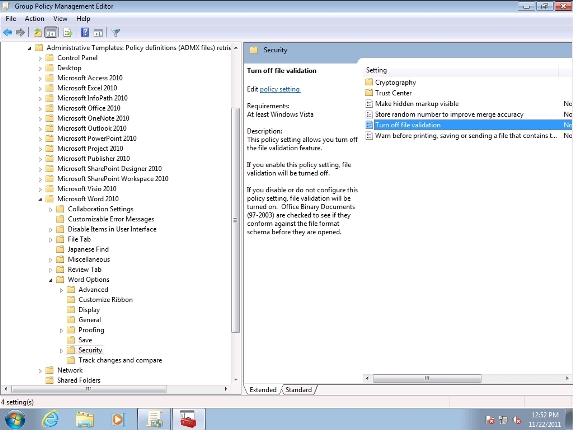

Во-первых, вы можете полностью отключить проверку файлов Office для определенного приложения Office 2010 с помощью параметра политики, показанного на рис. 1 ниже, хотя делать это не рекомендуется:

Рисунок 2: Параметр политики для отключения проверки файлов в автономном режиме для Word 2010.

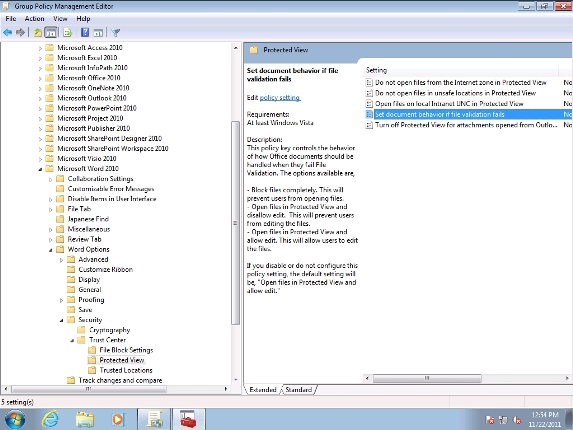

Во-вторых, вы можете изменить способ работы автономной проверки файлов для конкретного приложения Office 2010 с помощью параметра политики, показанного на следующем рисунке ниже. Действие по умолчанию для устаревшего двоичного файла Office, не прошедшего проверку, — открыть его в режиме защищенного просмотра, но вы можете изменить его на блокировку открытия файла вообще (более безопасно, если вы беспокоитесь о том, что пользователи просто откроют файлы в обычном режиме). для редактирования при первом открытии в режиме защищенного просмотра) или открытия файла в обычном режиме для редактирования (что, по сути, просто отключает проверку файла для приложения):

Рисунок 3: Параметр политики для настройки того, что происходит, когда устаревший двоичный документ Word не проходит проверку.

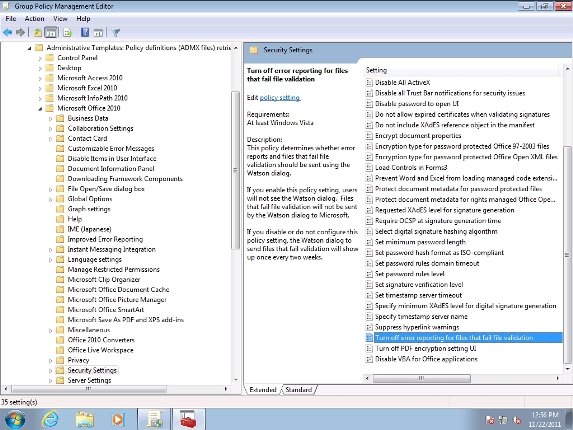

Наконец, на последнем рисунке ниже показан параметр политики, определяющий, следует ли загружать в Microsoft информацию о файлах, не прошедших проверку:

Рисунок 4: Параметр политики для настройки того, следует ли загружать информацию о файлах, не прошедших проверку, в Microsoft.

Вывод

В этой статье представлены различные улучшения безопасности в Office 2010 и подробно рассмотрено одно из них (автономная проверка файлов) как с точки зрения конечного пользователя, так и с точки зрения администратора. В следующей статье этой серии подробно рассматриваются два других улучшения: защищенный просмотр и надежные документы.