Анализ трафика с помощью сетевого монитора

Microsoft предоставила вам инструмент, который вы можете использовать для мониторинга сетевого трафика. Соответственно, инструмент называется Network Monitor. На самом деле есть две разные версии Network Monitor, которые поставляются с продуктами Microsoft. Версия, поставляемая с Windows Server 2003, является упрощенной версией. Она очень похожа на полную версию, за исключением того, что позволяет анализировать только трафик, отправляемый на сервер или с него, на котором запущен сетевой монитор. Полная версия Network Monitor включена в состав SMS Server. Это позволяет вам контролировать любую машину в вашей сети и определять, какие пользователи потребляют наибольшую пропускную способность. Вы также можете использовать SMS-версию Network Monitor, чтобы определить, какие протоколы используют наибольшую пропускную способность в сети, найти сетевые маршрутизаторы и преобразовать имена устройств в MAC-адреса.

Еще одна функция, отсутствующая в версии Network Monitor для Windows, — это возможность захвата, редактирования и повторной передачи пакета. Этот функционал используется хакерами при повторной атаке. Идея повторной атаки заключается в том, что хакер может захватить некоторую конфиденциальную информацию, такую как пакет аутентификации. Позже, если хакер захочет войти в систему как кто-то другой, он может отредактировать пакет, изменив исходный адрес, а затем повторно передать его. Фактический процесс немного сложнее, но не намного.

Установка сетевого монитора

Как вы, возможно, уже поняли, программа установки Windows по умолчанию не устанавливает сетевой монитор. Чтобы установить версию Network Monitor для Windows, откройте панель управления и выберите параметр «Установка и удаление программ». Затем нажмите кнопку «Добавить/удалить компоненты Windows», чтобы запустить мастер компонентов Windows. Прокрутите список компонентов, пока не найдете параметр «Средства управления и мониторинга». Выберите параметр «Средства управления и мониторинга» и нажмите кнопку «Подробнее». Выберите параметр «Инструменты сетевого монитора» и нажмите «Далее». Теперь Windows начнет процесс установки. Вам может быть предложено вставить установочный компакт-диск Windows. Нажмите Готово, чтобы завершить процесс установки.

Запуск сетевого монитора

После завершения процесса установки вы можете запустить сетевой монитор, выбрав команду «Сетевой монитор» в меню «Администрирование» окна. При первоначальной загрузке сетевого монитора вы увидите диалоговое окно с предложением выбрать сеть, из которой вы можете собирать данные. Нажмите «ОК», и вы увидите диалоговое окно «Выбор сети». Просто разверните контейнер «Мой компьютер» и выберите сетевой адаптер, который вы хотите отслеживать. Нажмите OK, чтобы продолжить.

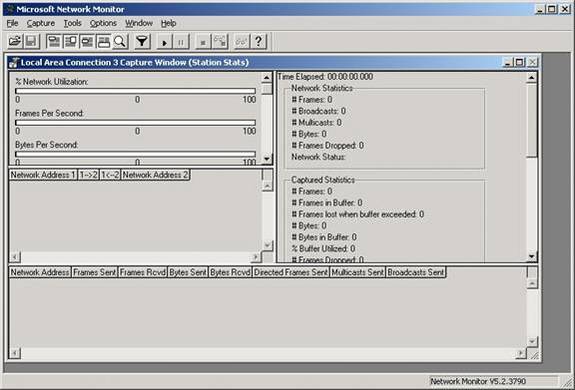

На этом этапе вы увидите главный экран сетевого монитора, показанный на рисунке A. Прямо сейчас сетевой монитор не собирает никаких данных. Вы можете инициировать процесс сбора данных. Прежде чем вы это сделаете, вы можете настроить фильтр захвата.

Рисунок A. Это главный экран сетевого монитора.

Причина, по которой фильтрация так важна, заключается в том, что на большинство серверов поступает и уходит огромное количество трафика. Вы можете легко захватить столько трафика, что его анализ станет практически невозможным. Чтобы сократить объем трафика, который необходимо анализировать, сетевой монитор позволяет использовать фильтры. Есть два разных типа фильтров, которые вы можете использовать; фильтры захвата и фильтры отображения.

Фильтры захвата позволяют указать, какие типы пакетов будут перехватываться для анализа. Например, вы можете решить, что хотите перехватывать только HTTP-пакеты. Основное преимущество реализации фильтра захвата заключается в том, что фильтруя пакеты во время захвата, вы будете использовать намного меньше места на жестком диске, чем если бы захватили каждый пакет.

Фильтрация отображения работает аналогично фильтрации захвата, за исключением того, что захватывается весь сетевой трафик. Вы фильтруете данные, которые хотите проанализировать, во время анализа, а не во время захвата. Фильтрация отображения использует гораздо больше места на жестком диске, чем фильтрация захвата, но у вас будет под рукой полный набор данных на тот случай, если вы решите проанализировать что-то, отличное от того, что вы изначально планировали.

Сбор данных

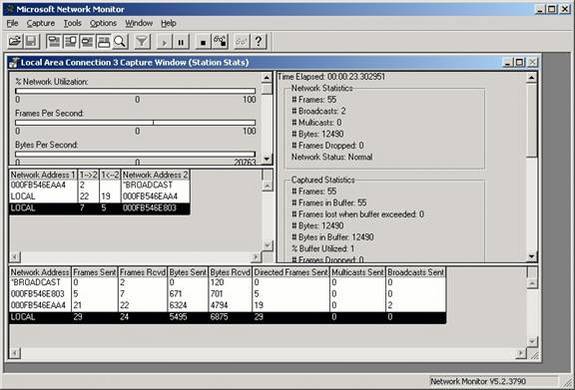

Если вы решили фильтровать собираемые данные, выберите параметр «Фильтр» в меню «Захват» и настройте свой фильтр. В противном случае вы можете начать процесс захвата, выбрав команду «Пуск» в меню «Захват». Вы можете увидеть, как выглядит процесс захвата, на рисунке B. Когда вы захватили нужные данные, выберите команду «Стоп» в меню «Захват».

Рисунок B: Так выглядит процесс захвата

Анализ данных

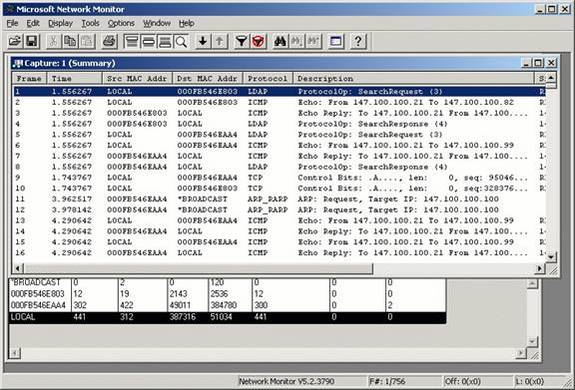

Чтобы проанализировать захваченные данные, выберите команду «Показать захваченные данные» в меню «Захват». Когда вы это сделаете, вы увидите экран, показанный на рисунке C.

Рисунок C. Это сводка захваченных данных.

Экран, показанный на рисунке C, показывает сводку всех захваченных пакетов в той последовательности, в которой эти пакеты были захвачены. Данные, которые вы просматриваете, не фильтруются. На этом этапе вы можете настроить фильтр отображения, выбрав опцию «Фильтр» в меню «Экран».

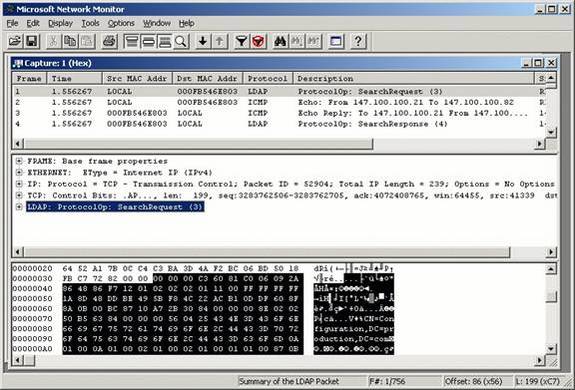

Как только вы нашли интересующий вас пакет, дважды щелкните по нему, чтобы увидеть его более подробно. Когда вы это сделаете, вы увидите экран, показанный на рисунке D.

Рисунок D: Это экран, который вы будете использовать для анализа пакета.

Как видно на рисунке, экран пакета разделен на три части. Верхняя часть представляет собой просто сжатый вид сводного экрана. Вы можете использовать этот раздел, чтобы выбрать другой пакет для анализа, не возвращаясь к экрану сводки почты.

Второй раздел содержит содержимое пакета в декодированном древовидном формате. Например, на снимке экрана вы можете видеть, что в верхней части дерева указано FRAME: Base Frame Properties. Если развернуть эту часть дерева, можно увидеть дату и время захвата кадра, номер кадра и длину кадра.

Третий раздел содержит необработанные данные, из которых состоит кадр. В этом разделе крайний левый столбец показывает базовый адрес байтов в этой строке в шестнадцатеричном формате. В средней части показаны фактические шестнадцатеричные данные, из которых состоит кадр. Шестнадцатеричный код имеет ширину позиций. Чтобы определить адрес любого из шестнадцатеричных символов, начните с базового адреса этой строки, а затем посчитайте позицию интересующего вас символа. Например, если базовый адрес 00000010, а символ, который вы интересующий находится на двенадцатой позиции, тогда адрес символа будет 0000001B.

Крайний правый столбец содержит перепечатку данных в десятичной системе счисления. Это, вероятно, самая полезная часть экрана, потому что все, что было передано в открытом виде, четко читается в этой колонке. Например, если сообщение электронной почты было передано в незашифрованном формате и передача была перехвачена, вы можете прочитать содержимое сообщения в этом месте (при условии, что вы можете найти правильный пакет). Если вы внимательно посмотрите на рисунок D, то заметите, что это захваченный мной пакет LDAP. Десятичная часть пакета четко показывает вызов Active Directory (CN=Configuration, DC=production, DC=com).

Вывод

В этой статье я объяснил, что Microsoft включает в Windows инструмент Network Monitor, чтобы вы могли отслеживать типы входящего и исходящего трафика сервера. Затем я продолжил демонстрировать установку и использование этого инструмента.