Администрирование Microsoft 365: правила электронной почты для обеспечения безопасности и конфиденциальности

В недавней статье из нашей серии по администрированию Microsoft 365 я подробно рассказал, как настроить политики безопасности электронной почты. Но есть еще один аспект безопасности электронной почты, и это старомодное правило транспорта, известное в Microsoft 365 просто как правила. Есть три основных правила Exchange, которые каждый должен настроить в качестве отправной точки для обеспечения безопасности электронной почты. Это:

- Блокировать почту с исполняемым содержимым.

- Блокировать автоматическую переадресацию на внешний.

- Шифрование по запросу.

Блокировка электронной почты с исполняемым содержимым остановит доставку любого электронного письма с исполняемым вложением. Это старая техника, но киберпреступники до сих пор используют ее, чтобы заставить пользователей заразить себя. Блокировка автоматической переадресации на внешние адреса предотвратит автоматическую пересылку электронной почты на внешний адрес электронной почты. Киберпреступники используют эту технику для чтения всей вашей электронной почты, кражи вложений, обнаружения личной информации и использования собранной информации для целей фишинговых атак, таких как мошенничество с генеральным директором или изменение вашей банковской информации на свою. Шифрование по запросу — это простое правило, которое определяет слово, которое следует использовать, когда вы хотите, чтобы электронная почта была зашифрована. Шифрование доступно другими способами в Microsoft 365, например с помощью кнопки шифрования в Outlook или с помощью правил защиты от потери данных, но я думаю, что метод ключевых слов — это простой способ начать использование шифрования, и его легко внедрить и внедрить. пользователями.

Правила электронной почты Microsoft 365: начало работы

Чтобы настроить все эти правила электронной почты администратора Microsoft 365, мы будем использовать консоль администратора Exchange. Затем в разделе «Почтовый поток» выберите «Правила».

Каждое правило будет начинаться точно так же. Вы нажмете на знак «плюс» и выберите «Создать новое правило…» в представленном меню.

При создании каждого из этих правил мы будем использовать ссылку «Дополнительные параметры», потому что именно здесь Microsoft скрывает самые полезные вещи. К сожалению, это также наименее используемые варианты.

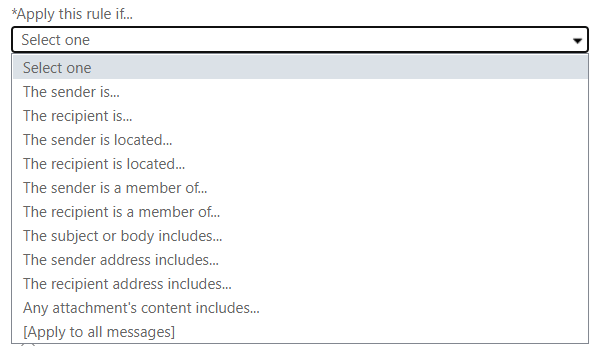

Когда вы нажимаете эту ссылку, параметры, доступные вам в раскрывающихся списках выше, значительно расширяются. На первом рисунке ниже вы видите доступные параметры и замечаете, что нет дополнительных параметров.

Но после того, как мы нажмем ссылку «Дополнительные параметры», у нас появятся не только разные элементы в меню, но и стрелка, указывающая, что под каждым из них есть дополнительные параметры. Так что теперь это просто варианты выбора, но на самом деле они превратились в категории вариантов.

Теперь, когда вы подготовились к созданию правила, давайте создадим три основных правила. Когда мы закончим с тремя основными правилами, я также покажу вам один очень важный параметр, который защитит ваши общие почтовые ящики.

Блокировать электронную почту с исполняемым содержимым

Запустите новое правило, следуя описанной выше процедуре. Дайте ему имя Блокировать электронную почту с исполняемым содержимым. Затем в раскрывающемся меню «Применить это правило, если…» выберите «Любое вложение…», затем выберите «Имеет исполняемый контент».

В поле Сделайте следующее… выберите Заблокировать сообщение.

А в подменю выберите отклонить сообщение и включить объяснение.

Нажмите на ссылку, чтобы написать объяснение. Это объяснение будет видно конечному пользователю.

Мы в основном закончили с этим правилом. Теперь у нас есть только несколько домашних дел, которые нужно убрать. В поле Приоритет введите 0 или 1 или что-то близкое к верхней части вашего набора правил. Эти правила обрабатываются сверху вниз. Поскольку это простое правило блокировки сообщений, я поместил его прямо вверху.

Наконец, выберите «Применить», чтобы активировать правила, и установите флажок «Остановить обработку дополнительных правил», потому что после того, как мы заблокировали сообщение, у Exchange действительно нет причин двигаться дальше.

Блокировать автопереадресацию на внешние адреса

Запустите новое правило, следуя описанной выше процедуре. Дайте этому правилу имя Блокировать автоматическую переадресацию на внешние адреса или что-то подобное. Это правило немного сложнее, поэтому мы воспользуемся кнопкой добавления условия несколько раз.

В раскрывающемся списке «Применить это правило, если…» выберите «Отправитель находится…», а затем выберите «Внутри организации» в подменю. Затем нажмите кнопку «Добавить условие» и выберите «Получатель находится…», а затем выберите «За пределами организации» в подменю.

Теперь снова нажмите кнопку Добавить условие. Это немного сложно, потому что то, что вы собираетесь выбрать, и то, что будет сказано в сообщении в правиле, которое мы создаем, не совпадают. Выберите «Свойства сообщения…» в меню, затем укажите тип сообщения в подменю и, наконец, выберите параметр «Автоматическая переадресация».

После того, как вы выбрали правильные параметры, ваше правило должно выглядеть так, как показано на рисунке ниже. Что мы сделали здесь, так это сказали Exchange, что есть сообщение, тип которого — автопересылка, и отправитель находится внутри организации, а получатель — за пределами организации, так что сделайте что-нибудь с этим письмом.

То, что мы собираемся сказать Exchange сделать с этим письмом, это не отправлять его. В поле Сделать следующее… выберите Отклонить сообщение с объяснением… и затем введите объяснение, которое вы хотите, щелкнув соответствующую ссылку.

Теперь это правило завершено. Мы обнаружили, что время от времени возникает необходимость создать исключение из этого правила, в первую очередь для отправки предупреждений по электронной почте в канал Microsoft Teams, и в этом случае мы просто нажимаем кнопку добавления действия здесь и выбираем параметр «За исключением, если…» в меню и выберите нужный тип исключения.

Наконец, установите для этого правила приоритет среди других транспортных правил и выберите «Принудительно», чтобы активировать его.

Шифровать по требованию

Хотя технически это не является правилом безопасности (это скорее правило конфиденциальности), шифрование по запросу является критически важным. Существует так много корреспонденции, которую следует отправлять в зашифрованном виде, но часто это слишком сложно или ниже в списке приоритетов для администраторов, поэтому развертывание задерживается. Но этого действительно не должно быть. Шифрование включено в планы 365, и его не сложно настроить. Microsoft уже сделала сложную часть. Все, что нам нужно сделать, это установить параметры, чтобы наши пользователи могли начать использовать его.

Запустите новое правило, следуя описанной выше процедуре. Дайте этому правилу имя «Шифровать по запросу». В этом правиле мы собираемся установить ключевое слово, которое заставит Exchange шифровать электронную почту и ее вложения. В поле «Применить это правило, если… » выберите в меню пункт «Тема или текст включает…», а затем введите ключевое слово. Ниже вы видите, что наше ключевое слово — securemail.

Теперь нам нужно указать Exchange, что делать с электронным письмом, содержащим ключевое слово. В поле «Выполните следующие действия…» выберите «Применить шифрование сообщений Office 365 и защиту прав в сообщении с помощью», а затем выберите «Шифровать» в подменю.

Установите для этого правила приоритет среди других в вашем наборе правил, а затем нажмите Принудительно, когда будете готовы.

Вы захотите провести небольшое обучение со своими пользователями, чтобы они знали, что такое ключевое слово, возможно, даже настроить Quick Step для них в Outlook, а затем не забудьте показать им, что такое взаимодействие с получателем. Если у них возникнут вопросы, они будут готовы ответить на них. Есть несколько вариантов, которые получатель должен будет расшифровать по электронной почте. Если они также являются пользователями Microsoft 365, расшифровка произойдет автоматически. Если это не так, то, как правило, самый простой вариант аутентификации для них — одноразовый пароль.

Хорошо, еще одно полезное правило конфиденциальности электронной почты Microsoft 365.

Запустите новое правило, следуя описанной выше процедуре. Вместо того, чтобы давать пошаговые инструкции по созданию этого, посмотрите, сможете ли вы пройти через это. Конечным результатом является то, что ваши конечные пользователи будут иметь возможность быстро убедиться, что электронная почта не попадет за пределы вашей компании и не попадет в руки конкурента или клиента непреднамеренно.

Теперь единственное, что вы можете сделать, чтобы повысить безопасность общего почтового ящика

Барабанная дробь, пожалуйста… Способ повысить безопасность общего почтового ящика — не позволять никому входить в него. Это кажется нелогичным — разве пользователи общего почтового ящика не входят в него? Нет, оказывается, не совсем. Они получают доступ к почтовому ящику, но никогда не вводят учетные данные для этого почтового ящика, как для своей учетной записи.

Но подождите, вы говорите, что для общих почтовых ящиков нет учетной записи пользователя. О, да, есть. При создании общего почтового ящика создается учетная запись, и для этой учетной записи назначается пароль. Exchange обрабатывает все это в фоновом режиме, и вот оно. Без изменений, не подпадает под действие ваших правил пароля или MFA.

Как мы исправим эту проблему, запретим вход в общий почтовый ящик.

В административной консоли Microsoft 365 перейдите в раздел Пользователи. Имя пользователя для общего почтового ящика будет таким же, как и для самого почтового ящика. Щелкните этого пользователя, чтобы открыть его свойства. Затем нажмите кнопку Заблокировать вход. Когда вы сделаете это успешно, это будет выглядеть как на изображении выше.

Правила электронной почты Microsoft 365: основа для дальнейшего развития

С помощью всего нескольких простых правил мы значительно улучшили безопасность и добавили некоторые функции конфиденциальности в нашу почтовую среду Microsoft 365. Работа, которую мы проделали здесь сегодня, является тем, что я считаю базовым стандартом, от которого вы затем будете двигаться дальше и опираться на него. Это хорошая основа для роста.