Управление разрешениями на ресурсы

Всем известно, что важно блокировать ресурсы в сети. К ресурсам, которые необходимо заблокировать, относятся папки и содержащиеся в них файлы, а также некоторые ключи реестра, расположенные на серверах и рабочих станциях по всему предприятию. Мы не можем забыть те объекты Active Directory, которые находятся на контроллерах домена. Все эти ресурсы должны быть заблокированы, чтобы пользователи, которые не должны иметь к ним доступ, не могли получить к ним доступ. Для управления разрешениями на эти ресурсы у вас есть несколько вариантов. Некоторые варианты более привлекательны, чем другие, но следует изучить все варианты.

Права доступа к ресурсам 101

Чтобы вести достойную дискуссию о разрешениях на ресурсы, я должен уточнить, какие ресурсы я буду атаковать и как ресурсы защищены разрешениями. В каждой сети есть множество ресурсов, поэтому я не могу охватить их все. Однако я расскажу о ключевых ресурсах, которыми вы захотите управлять.

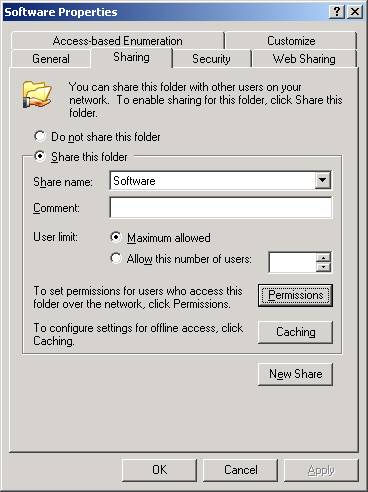

Прежде чем мы приступим к списку ресурсов, я хочу прояснить кое-что, что, кажется, сбивает с толку даже опытных администраторов. Существует два типа разрешений, которые можно настроить для ресурса. Есть разрешения NTFS и разрешения общего доступа. Разрешения, которые мы собираемся обсудить, — это разрешения NTFS. Разрешения общего доступа на самом деле не обеспечивают достаточной безопасности ресурса, поскольку эти разрешения контролируют только доступ к общей папке, а не обеспечивают детальный контроль доступа к подпапкам и файлам, содержащимся в общем ресурсе. Чтобы уточнить, где настраивается каждое из этих разрешений, разрешения общего доступа настраиваются с помощью вкладки «Общий доступ», как показано на рис. 1.

Рисунок 1: Разрешения общего доступа контролируют вход в общую папку из сети

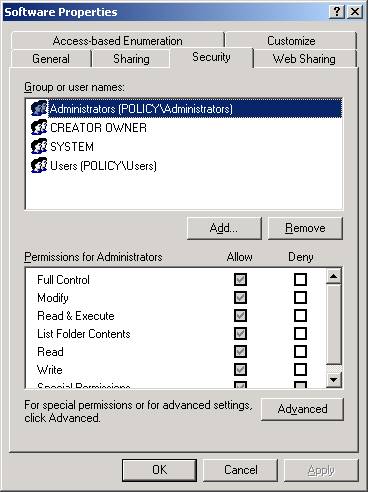

Разрешения NTFS связаны с вкладкой «Безопасность», как показано на рисунке 2.

Рисунок 2. Разрешения NTFS находятся и настраиваются на вкладке «Безопасность».

Примечание:

Вкладка «Безопасность» недоступна на компьютерах, на которых не настроены тома NTFS. Эти тома, которые не являются NTFS, настроены как файловые системы FAT или FAT32.

Ресурсы, с которыми связаны разрешения NTFS, включают:

- Папки

- Файлы

- Ключи реестра

- Принтеры

- Объекты Active Directory

Этот список ресурсов важен, поскольку только эти ресурсы могут иметь список управления доступом (ACL) в системе Windows. В этой статье мы сосредоточимся на том, как изменить разрешения для папок, файлов и объектов Active Directory.

Ручная настройка прав доступа к ресурсам для файлов и папок

Как я уже говорил ранее, вы можете перейти на вкладку «Безопасность» в файле или папке, чтобы получить доступ к списку разрешений. Есть несколько ключевых моментов, о которых следует помнить при ручной настройке разрешений для этих ресурсов.

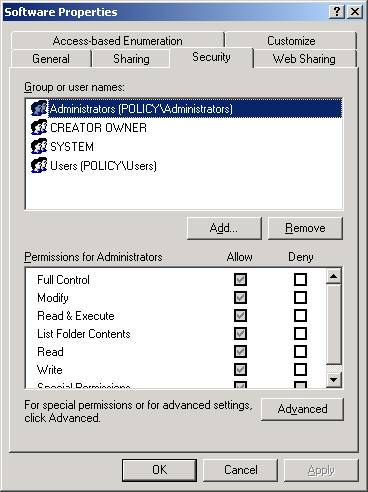

Во-первых, когда вы устанавливаете разрешения для файлов и папок, всегда лучше устанавливать разрешения для групп, а не для отдельных учетных записей пользователей. Во-вторых, вам необходимо установить уровень доступа к файлу и/или папке. Как показано на экране 3, есть некоторые стандартные разрешения, которые можно установить, не переходя к расширенным разрешениям для учетной записи.

Рисунок 3. Для каждой учетной записи ресурса можно установить стандартные разрешения.

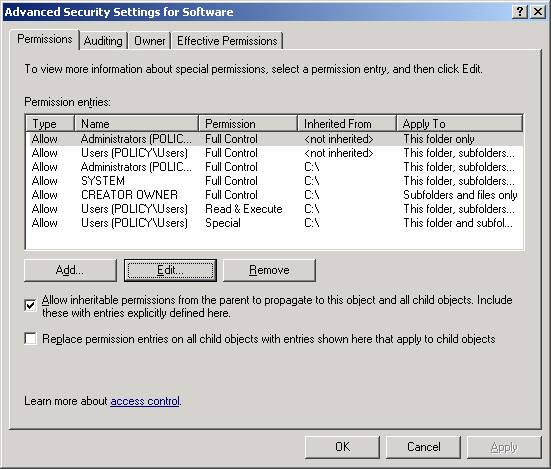

На рис. 4 показано, что вы также можете перейти к расширенным разрешениям, предоставляя очень подробные уровни разрешений для каждого ресурса.

Рисунок 4. Расширенные разрешения позволяют детально контролировать доступ к ресурсу

Примечание:

Нажав кнопку «Изменить», показанную на рис. 4, вы увидите полный список подробных расширенных разрешений. Это не лучший способ управления ресурсами, так как он приводит к значительным накладным расходам на настройку, управление и устранение неполадок доступа к ресурсам.

Ручная настройка прав доступа к ресурсам для объектов Active Directory

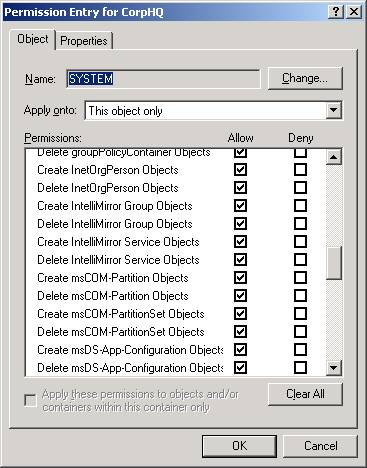

Процесс ручной настройки объектов Active Directory аналогичен, но есть мастер, который может помочь с общей настройкой. Это очень полезный мастер, так как существует более 1000 отдельных расширенных разрешений для некоторых объектов Active Directory, таких как организационные подразделения, как показано на рисунке 5.

Рисунок 5: Частичный список разрешений для организационного подразделения

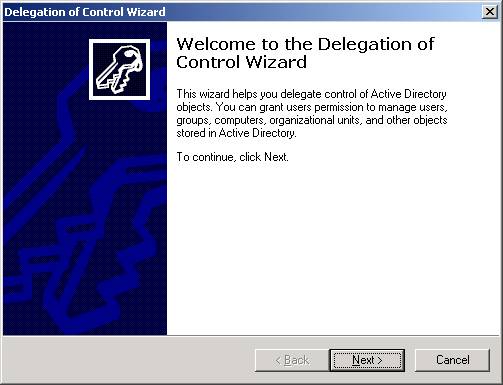

Чтобы получить доступ к мастеру, просто щелкните правой кнопкой мыши узел, который необходимо настроить. Это откроет пункт меню Delegate Control. При выборе этого параметра появляется диалоговое окно мастера делегирования управления, как показано на рис. 6.

Рисунок 6. Мастер делегирования управления упрощает настройку разрешений для объектов Active Directory.

Этот мастер позволяет указать, «кто» (пользователь или группа) будет иметь «какой» уровень доступа (разрешений) к объектам в Active Directory.

Примечание:

можно использовать вкладку «Безопасность» для объектов Active Directory, таких как конфигурация папок/файлов. Однако это непростая задача, способная озадачить даже самого бывалого администратора.

Настройка прав доступа к ресурсам с помощью групповой политики

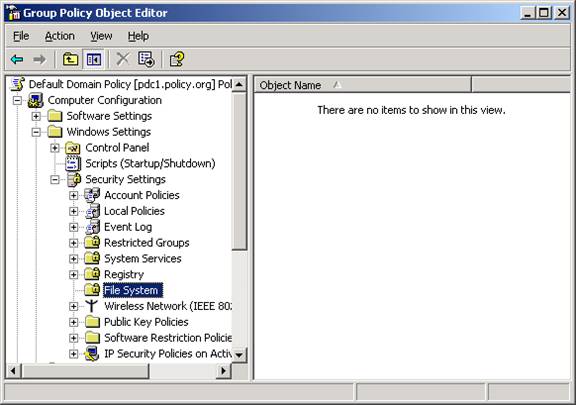

Когда дело доходит до управления разрешениями на ресурсы с помощью групповой политики, вы можете управлять только файлами и папками, но не объектами Active Directory. (Разрешениями ключа реестра также можно управлять с помощью групповой политики). Параметры для управления этими разрешениями находятся в разделе «Конфигурация компьютера» групповой политики, как показано на рис. 7.

Рис. 7. Узел «Файловая система» позволяет настраивать права доступа к файлам и папкам с помощью групповой политики.

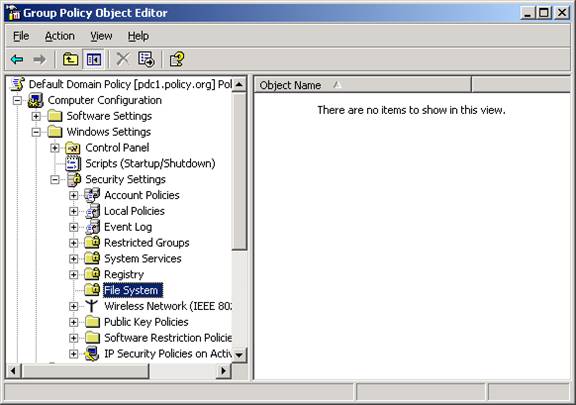

Чтобы использовать этот параметр, вам просто нужно создать и связать объект групповой политики (GPO) с узлом, содержащим учетную запись компьютера, которую вы хотите настроить. Когда это будет сделано, отредактируйте объект групповой политики и щелкните правой кнопкой мыши узел «Файловая система». Выбрав пункт меню «Добавить файл», вы сможете найти или ввести путь к файлу/папке, для которых вы хотите управлять разрешениями. После добавления пути вам будет показана вкладка «Безопасность» для этого ресурса, как показано на рис. 8.

Рисунок 8: Разрешения безопасности могут быть установлены для файлов и папок в GPO

Хотя эти разрешения возможны, не рекомендуется использовать групповую политику для изменения или установки разрешений для этих ресурсов из-за производительности приложения. Доказано, что слишком много разрешений, устанавливаемых с помощью групповой политики, замедляют первоначальный вход в систему, а также могут замедлять работу системы во время интервала периодического фонового обновления. Если эти настройки используются, их следует использовать с осторожностью только на нескольких ресурсах.

Настройка прав доступа к ресурсам с помощью сценариев

После долгих исследований и анализа я пришел к выводу, что использование сценариев для установки разрешений на ресурсы — очень неэффективный способ установки разрешений как для файлов/папок, так и для объектов Active Directory. Тем не менее, я хочу упомянуть некоторые инструменты, которые могут помочь в этом, если вы все еще хотите использовать скрипты.

Для управления правами доступа к файлам и папкам с помощью сценариев вы можете использовать CACLS. CACLS позволяет вам устанавливать и получать разрешения для файлов и папок. Это бесплатный инструмент Microsoft, который можно использовать отдельно или в составе VB или другого желаемого сценария.

Для разрешений ваших объектов Active Directory вы можете использовать новые параметры PowerShell. PowerShell является новым и доступен для Windows XP и более поздних версий. PowerShell может контролировать разрешения Active Directory и многое другое.

С обоими этими вариантами мастера сценариев и PowerShell, с которыми я говорил, сообщили мне, что, хотя эти параметры доступны, проще и эффективнее использовать стандартные методы для установки и управления разрешениями. Тем не менее, сценарии имеют большую силу и применение, поэтому, если вам нужна дополнительная информация об этих параметрах, я бы направил вас на следующие сайты:

http://www.microsoft.com/technet/scriptcenter/learnit.mspx

http://www.scriptinganswers.com/

http://en.wikipedia.org/wiki/Cacls

Резюме

Контроль сетевых ресурсов и их разрешений чрезвычайно важен для защиты ресурсов вашей компании. Если вам нужно управлять файлами отдела кадров, корпоративными секретами, группами, организационными подразделениями или любыми другими ресурсами, вам нужно будет установить и управлять разрешениями файлов, связанными с каждым ресурсом. У вас есть много вариантов в вашем распоряжении, но решение о том, какой вариант использовать, может оказать большое влияние на общую эффективность и управляемость вашей сети. Ручные методы не так уж просты и эффективны, но они выполняют работу с точностью и без каких-либо накладных расходов на компьютеры во время загрузки. Групповая политика — еще один вариант, но убедитесь, что вы ограничиваете ее несколькими файлами и папками, так как применение этих разрешений может занять много времени. Сценарий — это последний вариант, но убедитесь, что вы рассчитали, подходит ли сценарий для вас, поскольку время на разработку и тестирование сценария может занять больше времени, чем просто установка разрешений вручную.