Уникальные параметры безопасности групповой политики

Существует множество параметров безопасности, которые можно настроить в одном объекте групповой политики. Эти параметры варьируются от управления учетной записью администратора до управления требованиями к подписи клиента LDAP. С таким количеством настроек безопасности важно понимать, как работает и где может быть поведение, которое не так очевидно, как вы могли бы себе представить. В декабре 2004 года я написал статью «Принудительное применение параметров безопасности групповой политики», в которой подробно рассказывается о том, как можно применять параметры безопасности в стандартной среде. В этой статье я раскрою эту концепцию (с некоторыми подробными «взломами» реестра), а также рассмотрю некоторые из наиболее распространенных сценариев, когда параметры безопасности ведут себя не так, как выглядят.

Применение параметров безопасности групповой политики, обновление!

Еще в каменном веке с использованием компьютерных лет, то есть в декабре 2004 года в этом контексте, я написал статью о том, как вы можете убедиться, что ваши настройки безопасности применяются. В статье подробно описаны способы проверки того, какие параметры являются «политиками», а какие — «предпочтениями», что дает четкое представление о том, как каждый параметр применялся к компьютеру. Для каждого типа параметров вы можете применять эти параметры со стандартным интервалом обновления групповой политики, который составляет примерно каждые 90 минут.

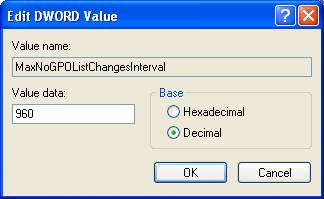

Все эти детали все еще в игре, и техники, которые я вам продемонстрировал, все еще возможны и действительны. Однако есть еще одна «встроенная» технология, о которой вам следует знать. Эта технология позволяет контролировать частоту обновления параметров безопасности в объекте групповой политики без ЛЮБЫХ изменений в самом объекте групповой политики. Да, это правда! Вы можете настроить автоматическое применение всех параметров безопасности через X минут, даже если объект групповой политики не изменялся. Значение реестра, которое необходимо изменить, — MaxNoGPOListChangesInterval, как показано на рис. 1.

Фигура 1: Вы можете изменить частоту обновления параметров безопасности в GPO.

Вы можете найти этот параметр в реестре в разделе:

Значение по умолчанию для этого параметра — 960 минут (или 0x3c0 в шестнадцатеричном формате. (Для тех, кто не умеет конвертировать, это 16 часов))

Этот параметр очень важен, так как он позволяет администраторам убедиться, что параметры безопасности принудительно отключаются и применяются к пользователям, без того, чтобы это происходило при каждом интервале обновления. Теперь у пользователей будет безопасный рабочий стол, и им не придется видеть негативные последствия обновления настроек безопасности каждые 90 минут или около того.

Примечание:

Установка слишком низкого значения этого параметра может иметь некоторые негативные последствия, особенно если вы используете этот параметр в сочетании с образами Sysprep. Обязательно протестируйте все настройки перед внедрением в производство.

Параметры безопасности для контроллеров домена

За годы я написал много статей, описывающих, как политики учетных записей в объекте групповой политики влияют на контроллеры домена и локальный диспетчер учетных записей безопасности (SAM) на серверах и рабочих столах по всему домену. Эти параметры уникальны для контроллеров домена из-за природы всех контроллеров домена, которые должны быть синхронизированы с некоторыми параметрами, которые являются общими для всего домена.

Политики учетных записей — не единственные параметры, которые таким образом влияют на контроллеры домена. Существуют и другие параметры безопасности, которые можно применить только к корневому узлу домена, чтобы они вступили в силу на контроллерах домена. Опять же, эти настройки должны работать таким образом, чтобы все контроллеры домена в домене имели единый и синхронизированный фронт при представлении домена. Если бы один рабочий стол перешел к контроллеру домена A и получил настройку X, а другой рабочий стол должен был перейти к контроллеру домена B и получить настройку Y, это могло бы вызвать значительные и серьезные негативные последствия для всего предприятия.

Параметры, которые применяются ко всем контроллерам домена через объект групповой политики, связанный только с доменом, включают:

- Политика учетной записи

- Сетевая безопасность: принудительный выход из системы по истечении времени входа в систему

- Учетные записи: статус учетной записи администратора

- Учетные записи: статус гостевой учетной записи

- Учетные записи: переименовать учетную запись администратора

- Учетные записи: переименовать гостевую учетную запись

Мрачный жнец настроек безопасности

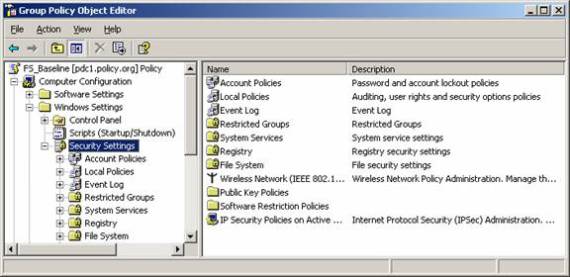

Некоторые вопросы и технологии зацикливаются. Совсем недавно было много активности, связанной с настройками файловой системы и реестра в объекте групповой политики. Эти параметры находятся в узле «Конфигурация компьютера», как показано на рис. 2.

Рисунок 2. Узлы реестра и файловой системы в объекте групповой политики могут управлять разрешениями практически для любого ключа реестра или файла

Эти параметры в объекте групповой политики управляют разрешениями для ключа реестра, файла или папки. Настройки очень просты в настройке и отлично справляются со своей задачей. Однако причина отрицательного значения заключается в том, что их применение может занять много времени. Когда компьютер загружается, для применения этих настроек может потребоваться множество дополнительных циклов, что приводит к значительным задержкам в доступе пользователя к своему рабочему столу.

Рекомендуется использовать эти настройки экономно. Вместо использования этих параметров лучше настроить эти разрешения безопасности в образе рабочего стола. Используйте эти параметры политики только в том случае, если вы не можете установить разрешения в исходном образе или у вас есть очень уникальная ситуация, когда через групповую политику будет распространяться только несколько параметров.

Дескрипторы безопасности во время миграции

Используя консоль управления групповыми политиками, вы можете переносить объекты групповой политики из одного домена в другой. Это очень полезная возможность, и ее часто используют при перемещении объектов из тестового домена в рабочий или даже между двумя рабочими доменами. Почти во всех случаях параметры, содержащиеся в объекте групповой политики, являются «нейтральными», что означает, что параметры являются просто переключателем, который либо включает, либо выключает функцию. Однако когда дело доходит до настроек безопасности, не все настройки так просты. Существует множество параметров безопасности, которые полагаются на учетные записи пользователей и/или групп, чтобы направить их в нужное русло. Эти параметры требуют особого внимания при переносе с одного домена на другой. Причина в том, что каждый домен имеет уникальные учетные записи пользователей и групп, которые должны быть переведены между ними. Затронутые настройки включают:

- Назначение прав пользователя

- Группы с ограниченным доступом

- Услуги

- Файловая система

- Реестр

- DACL объекта групповой политики, если вы решите сохранить его во время операции копирования.

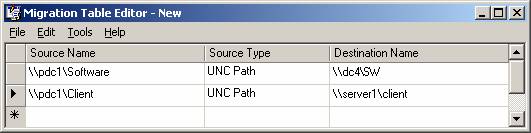

Решением этой проблемы является использование таблиц миграции в консоли управления групповыми политиками, как показано на рис. 3.

Рисунок 3: Таблицы трансляции позволяют выполнять миграцию GPO между доменами.

Резюме

Не все параметры объекта групповой политики одинаковы. Когда дело доходит до настроек безопасности, это, безусловно, так. Обязательно внимательно изучите и протестируйте все настройки безопасности, прежде чем запускать их в производство. Хорошо, что настройки безопасности теперь применяются каждые 16 часов, даже без изменений в настройках политики. Это обеспечивает надежную и стабильную безопасность ваших настольных компьютеров и серверов. Для контроллеров домена обязательно уясните, где могут применяться и применяются настройки, контроллеры домена действуют иначе, чем большинство компьютеров. Наконец, при создании учетных записей пользователей и групп в настройках их необходимо перевести из одного домена в другой с помощью таблиц миграции. Как только вы освоите уникальные настройки безопасности, ваша сеть станет более безопасной и стабильной!