То, чего вы не знаете, может навредить вам: LAN Manager может поддерживаться

Введение

Я проповедовал и учил тонкостям протоколов аутентификации, анонимности, членству в группах и т. д. в течение многих лет. Я говорил о том, насколько важны эти простые аспекты вашей общей безопасности Active Directory, общего домена и сервера. Ну, после краткой демонстрации на прошлой неделе на конференции, я здесь, чтобы еще раз сказать вам, чтобы вы были обеспокоены. Существует так много уязвимостей безопасности, которые вы не считаете важными в повседневной жизни, но хакеры всего мира используют эти области каждый день. Прошло более 12 лет с тех пор, как Microsoft выпустила Active Directory, и очень жаль, что протоколы аутентификации, такие как LAN Manager, все еще поддерживаются и даже по умолчанию в новой установке Active Directory с Windows Server 2008 R2. Учитывая этот пробел в безопасности, я считаю важным не только сообщить вам, где находятся настройки, чтобы убедиться, что они установлены правильно, но и дать вам рекомендации по настройке вашего домена, организационных подразделений и Настройки групповой политики корректны.

Параметры LAN Manager по умолчанию для Active Directory

Есть две области, на которые влияют ваши домены Active Directory (а также локальный SAM) в отношении LAN Manager. Во-первых, это идея о том, что LAN Manager настроен для использования, если это необходимо. Во-вторых, это идея о том, что LAN Manager создает основу для использования, даже если она не используется.

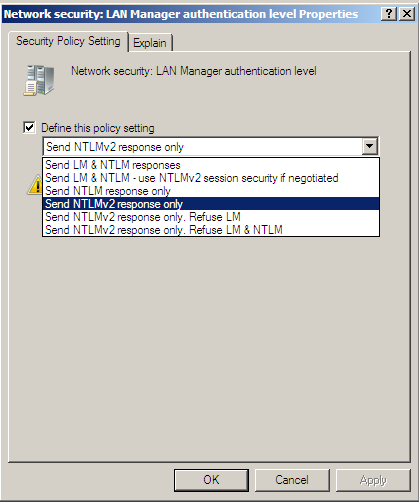

Первая концепция настройки LAN Manager, даже если она не используется, связана с поддерживаемыми уровнями протоколов аутентификации и тем фактом, что LAN Manager может быть просто тем, который необходимо поддерживать. Забудьте тот факт, что LAN Manager изначально был разработан для Windows 3.11 (да, это Windows для рабочих групп), в 2012 году он все еще настроен для использования. Этот параметр устанавливается в объекте групповой политики для вашего домена. Если вы зайдете в политику «Контроллеры домена по умолчанию» и посмотрите на Конфигурация компьютераПолитикиПараметры WindowsПараметры безопасностиЛокальные политикиПараметры безопасности, вы увидите полный список параметров безопасности. Примерно через две трети списка вы увидите запись с надписью «Сетевая безопасность: уровень аутентификации LAN Manager». Вы заметите, что по умолчанию для этой политики установлено значение «Отправлять только ответ NTLMv2». Другие параметры можно просмотреть и настроить, щелкнув раскрывающийся список в окне политики, как показано на рисунке 1.

Рис. 1. Уровень аутентификации LAN Manager, определенный в политике контроллеров домена по умолчанию.

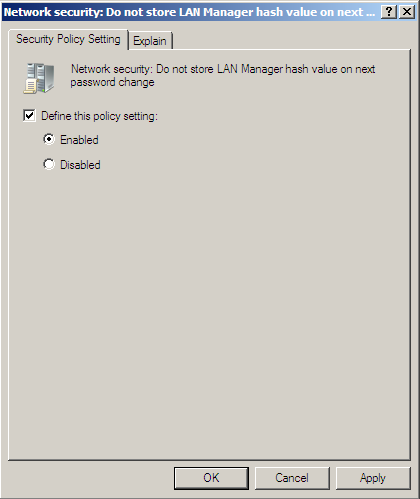

Второй параметр будет находиться в той же общей области, что и первый, однако он расположен в другом объекте групповой политики по умолчанию. Вместо того, чтобы находиться в политике контроллеров домена по умолчанию, он находится в политике домена по умолчанию. При поиске в политике домена по умолчанию для этого параметра вы переходите по тому же пути, что и первый параметр, то есть Конфигурация компьютераПолитикиПараметры WindowsПараметры безопасностиЛокальные политикиПараметры безопасности. Для политики с пометкой «Безопасность сети: не сохранять хэш-значение LAN Manager при следующей смене пароля» будет установлено значение «Включено». (Обратите внимание, что этот параметр политики просто «включен или выключен», таких параметров, как первый параметр, не более двух). Вы можете увидеть этот параметр политики на рисунке 2.

Рисунок 2: Параметр хранения хэша LAN Manager в политике домена по умолчанию.

Правильная настройка протокола аутентификации LAN Manager

В этой статье мы имеем дело с двумя настройками, и обе необходимо проверить для правильной настройки. Теперь, когда вы знаете, как проверить настройку, вам нужно знать, какой должна быть правильная конфигурация.

Во-первых, если вы проверите настройки выше и обнаружите, что ваши настройки не настроены так, как показано выше, то это не обязательно проблема. Во-вторых, приведенные здесь предложения должны быть протестированы и проверены для вашей среды, поскольку в некоторых средах по-прежнему требуется LAN Manager из-за устаревших приложений и, возможно, устаревших операционных систем.

Для первого параметра, настроенного в политике контроллеров домена по умолчанию, этот параметр действительно должен находиться в другом объекте групповой политики и иметь другое установленное значение. Этот параметр должен находиться в политике домена по умолчанию. Причина в том, что все компьютеры имеют возможность аутентифицировать пользователей с помощью LAN Manager. Да, даже настольные компьютеры, так как они имеют локальный SAM (менеджер учетных записей безопасности) и поддерживают LAN Manager в качестве опции для аутентификации. Как вариант, поскольку некоторые администраторы не любят изменять объекты групповой политики по умолчанию, вы можете создать новый объект групповой политики и связать его с доменом, а затем в новом объекте групповой политики установить уровень аутентификации LAN Manager. Что касается значения, оно должно быть установлено на самый высокий уровень безопасности, то есть «Отправлять только ответ NTLMv2. Откажитесь от LM и NTLM». Теперь это будет контролировать не только контроллеры домена, но и каждый компьютер Windows в домене, чтобы не разрешить использование LM или NTLM в качестве протокола аутентификации.

Что касается второго параметра, то он находится на соответствующем уровне Active Directory, который является доменом. Он также имеет правильный набор значений, как определено в этой статье. Таким образом, если у вас нет политики хранения хэшей LAN Manager, установленной в объекте групповой политики, связанном с доменом, вы должны это сделать. Кроме того, значение должно быть установлено на Enabled, чтобы хэши LAN Manager не сохранялись в пользовательской базе данных. Даже если вы установите первый параметр для отказа от LM, этот параметр может хранить эти хэши, что представляет угрозу безопасности.

Резюме

Сейчас, когда на дворе 2012 год, и сетевая безопасность, наконец, становится ключевой концепцией для большинства организаций, пришло время убедиться, что даже самые основные настройки установлены правильно. Отсутствие защиты использования LAN Manager в вашей сети может привести к раскрытию хэшей паролей и создать поверхность атаки для раскрытия хэшей паролей. Оба параметра, упомянутые в этой статье, необходимо учитывать, поскольку каждый из них относится к другому аспекту LAN Manager, вызывающему проблемы с безопасностью. Первый определяет, принимается ли LAN Manager в качестве протокола проверки подлинности во время входа в систему и проверки подлинности. Второй параметр просто определяет, будет ли хэш LAN Manager сохраняться в пользовательской базе данных. Опять же, пожалуйста, тщательно протестируйте эти настройки, прежде чем запускать их в производство, так как некоторые приложения, которые вы сейчас запускаете, могут по-прежнему требовать LAN Manager. В этом случае будет предложено провести расследование по обновлению или исправлению этого приложения.