Соответствие требованиям безопасности и Microsoft SCM

Введение

"Согласие." Это слово вселяет страх в сердца всех, от скромных ИТ-специалистов до людей из руководящего состава. Между всеми отраслевыми стандартами, федеральными и государственными мандатами, а также правилами и положениями регулирующих органов обеспечение и соблюдение всего становится все более постоянной проблемой. В зависимости от направления деятельности вашей организации от вас может потребоваться соблюдение стандартов PCI, уставов FISMA, HIPAA, GLB или SOX, стандартов ISO и других требований, которые вы подтверждаете, что ваши системы и сеть соответствуют заданному уровню безопасности.

Дело не в том, что организации не хотят, чтобы их сети были безопасными; дело в том, что множество правил может сбивать с толку, а определение того, как им следовать, может быть разочаровывающим и дорогостоящим. Вы можете обнаружить, что погрузились в такое количество информации, что вам будет трудно разобраться в ней. И у вас есть призрак штрафов и других наказаний, нависших над вашей головой, если вы не подчинитесь. Даже если вы все сделаете правильно, законы и правила все время меняются, так что легко снова отстать.

Даже если ваша конкретная отрасль не подпадает под действие утвержденных государством правил, вы можете самостоятельно применять упреждающий подход, потому что хотите обеспечить некоторую защиту вашей организации от ответственности, которая может сопровождать серьезную утечку данных. В этом случае давление может исходить от высшего руководства вашей компании, а не извне, но добиться соответствия может быть так же сложно (или даже сложнее, когда требования менее четко определены и не так стандартизированы).

Шаги к соблюдению

Шаги, необходимые для приведения ИТ-операций вашей организации в соответствие, начинаются с понимания требований, плана их выполнения и инструментов для реализации процесса. Сам процесс внедрения также необходимо разбить на этапы, начиная с выявления уязвимостей (как технологических, так и «человеческого фактора»).

Отправной точкой для реализации вашей программы соответствия стандартам является определение текущего положения вашей организации по отношению к стандартам. Это включает в себя установление базового контроля и тщательную оценку рисков.

Диспетчер соответствия требованиям безопасности Майкрософт

Microsoft Security Compliance Manager (SCM) — популярный инструмент, предназначенный для управления базовыми уровнями безопасности. SCM — это один из «акселераторов решений» Microsoft — группа бесплатных утилит для улучшения продуктов Microsoft. Он устанавливает ряд стандартных базовых показателей, которые можно использовать как есть или скопировать и отредактировать в соответствии с конкретными потребностями вашей организации. Например, существует базовый уровень, который Microsoft определила как подходящий для корпоративного ноутбука. Существует также множество сторонних базовых показателей, которые вы можете использовать с SCM.

Что оно делает?

SCM может экспортировать базовые показатели в различные форматы, чтобы их можно было использовать с другими инструментами, такими как формат Desired Configuration Management (DCM) для использования с System Center Configuration Manager. Вы можете импортировать весь базовый план в DCM и назначить его набору SCCM, а затем запустить отчет о соответствии, чтобы показать, как ваша организация соответствует требованиям.

Вы также можете экспортировать объекты групповой политики (GPO). Также можно сделать «золотого мастера». Это эталонная копия, которая используется для создания нескольких копий.

Вы можете экспортировать параметры с компьютеров, не входящих в домен Windows, с помощью средства локальной политики. При этом будут экспортированы только те параметры, которые можно настроить с помощью gpedit.msc (редактор локальной групповой политики).

Базовые настройки делятся на три категории: критические, важные и необязательные. Вы, очевидно, должны отдавать наивысший приоритет применению тех настроек, которые определены как критические.

Что нового в этой версии

Первая версия SCM просто давала возможность экспортировать настраиваемые базовые параметры, чтобы упростить стандартизированное применение правильных параметров безопасности, что является важным аспектом соблюдения нормативных требований. В версии 2 добавлена возможность импорта существующей конфигурации в SCM. Кроме того, это дало вам возможность указать SCM на локальный экземпляр SQL Server или SQL Server Express вместо того, чтобы устанавливать отдельный экземпляр SQL для его использования (хотя вы все равно можете столкнуться с ошибками, если попытаетесь установить SCM на локальном сервере). тот же экземпляр SQL, который используется другим приложением). V2 также обеспечивает более удобный интерфейс.

Для всех поклонников командной строки в SCM v.2.5 добавлена поддержка поиска определенных параметров конфигурации с помощью PowerShell. Он также предоставил новые базовые версии для Exchange 2007 с пакетом обновления 3 (SP3) и Exchange 2010 с пакетом обновления 2 (SP2), а также для Windows 7 с пакетом обновления 1 (SP1), Vista с пакетом обновления 2 (SP3), XP с пакетом обновления 3 (SP3), Office 2010 с пакетом обновления 1 (SP1) и Internet Explorer 8. Параметр «золотой мастер» также был новой функцией этой версии..

Установка и использование SCM

Вы можете установить SCM на рабочие станции Windows Vista или Windows 7 или серверы Windows Server 2008 и выше. Недавно Microsoft выпустила версию 2.5.40.0, которую можно загрузить в виде исполняемого файла с веб-сайта Microsoft.

При запуске исполняемого файла программа установки проверит наличие предварительных требований и установит библиотеки времени выполнения Visual C++, если они еще не установлены. Один мастер проведет вас через процесс установки SQL Server Express Edition (если он еще не установлен) и SCM, как показано на рис. 1. По умолчанию он устанавливается в папку C:Program FilesMicrosoft Security Compliance Manager. Можно, конечно, изменить место.

фигура 1

Все это может занять некоторое время, в зависимости от производительности системы. Вам также может потребоваться перезагрузка, чтобы завершить установку SQL Server SE. После установки SQL Server SE автоматически начнется установка SCM. Обратите внимание, что после того, как вы запустили процесс установки, отменить работу мастера невозможно.

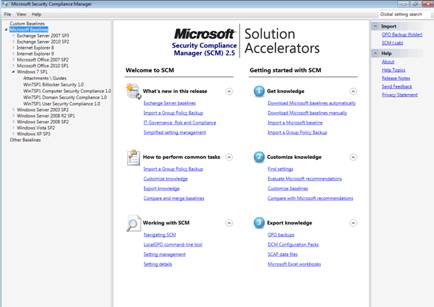

После успешного завершения установки вы можете получить доступ к консоли SCM, щелкнув Пуск | Все программы | Диспетчер соответствия требованиям безопасности Майкрософт | Менеджер по обеспечению безопасности. Во-первых, вы увидите экран приветствия на средней панели, в котором рассказывается, что нового в этой версии, как выполнять общие задачи и где искать вещи. В разделе «Начало работы» есть ссылки на ресурсы, которые помогут вам использовать SCM.

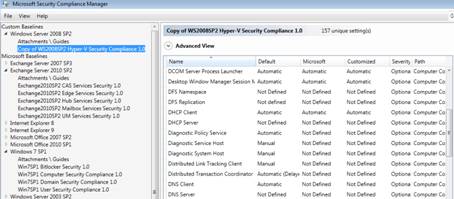

Когда вы открываете SCM в первый раз, он загружает базовые файлы. На левой панели вы увидите Базовую библиотеку, в которой показаны доступные базовые показатели, упорядоченные в виде иерархического списка для каждого продукта (например, Office 2007, Office 2010, Windows 7, Windows Server 2003, Windows Server 2008 и т. д.). далее). Правая панель содержит ссылки для импорта GPO обратно (папка) и SCM (кабина). Здесь же вы найдете справочные ресурсы. Консоль SCM показана на рисунке 2.

фигура 2

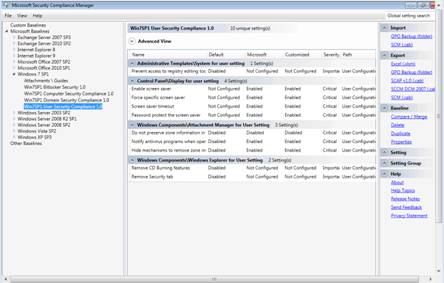

После того, как вы щелкнете по одному из базовых показателей, на средней панели отобразится информация о выбранном вами базовом уровне. На правой панели отобразятся различные действия, которые вы можете выполнять в зависимости от вашего выбора, как показано на рис. 3.

Рисунок 3

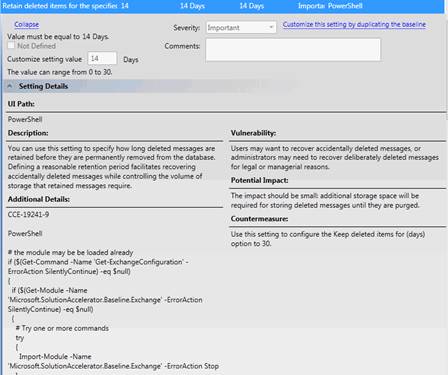

Окно «Параметры» упорядочивает разделы таким образом, что вы можете расширить или свернуть каждый раздел, просто щелкнув горизонтальную полосу, и вы можете выбрать расширенный вид для навигации по иерархическому списку способом, аналогичным тому, как вы перемещаетесь в проводнике Windows. Он использует ту же функцию «хлебных крошек», когда вы можете щелкнуть любой уровень в иерархии и сразу перейти на этот уровень. Документация чрезвычайно полезна. Описание каждого параметра подробно объясняет, для чего используется конкретный параметр и в каких сценариях его целесообразно использовать. Эта информация находится на панели «Сведения о настройке», которая в некоторых случаях даже предоставляет содержимое для сценария PowerShell для внесения изменений в конфигурацию, как показано на рис. 4.

Рисунок 4

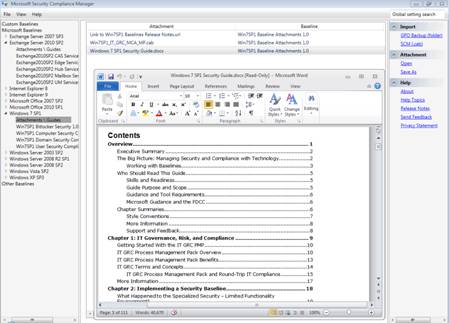

SCM включает подробное руководство по безопасности для каждого продукта в формате Word (.docx), которое служит удобным справочником с пошаговыми процедурами, инструментами и рекомендациями по усилению безопасности для конкретной ОС или приложения, как показано на рис. 5..

Рисунок 5

Чтобы настроить параметр, вы создаете копию базовой линии, которую затем можете редактировать. Копия появится на левой панели в верхней части дерева в разделе «Пользовательские базовые показатели», как показано на рис. 6.

Рисунок 6

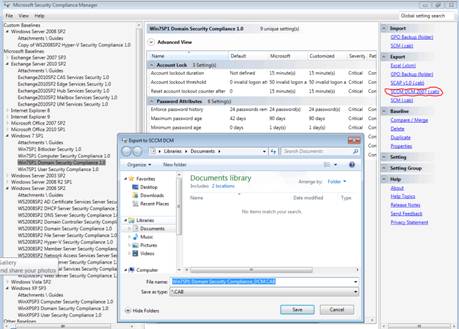

Чтобы экспортировать настройку в DCM, вы создаете файл.cab, выбирая настройку, которую хотите экспортировать, а затем выбирая SCCM DCM 2007 (.cab) на правой панели действий, как показано на рис. 7.

Рисунок 7

Затем скопируйте его на свой сервер SCCM, щелкните его правой кнопкой мыши и выберите «импортировать данные конфигурации» в соответствующий узел DCM. Мастер импорта данных конфигурации проведет вас через этот процесс.

Обратите внимание, что вы также можете экспортировать настройки в Excel (.xlsm), создать папку резервного копирования объекта групповой политики или экспортировать в SCAP (протокол автоматизации содержимого безопасности) или файл SCM (оба файла.cab).

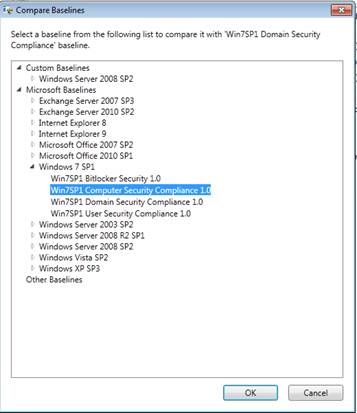

Существует также функция сравнения и слияния, которую можно использовать для просмотра различий между двумя базовыми показателями, как показано на рис. 8.

Рисунок 8

Резюме

Инструмент Security Compliance Manager от Microsoft — полезная утилита, особенно при использовании в сочетании с другими инструментами управления, такими как System Center. Он предлагает вам лучшие методы обеспечения безопасности Microsoft, основанные на миллионах систем по всему миру, в организованном пакете. В этой статье представлен обзор того, что делает SCM v. 2.5.40 и как он это делает, но чтобы получить истинное представление о его ценности, вам необходимо изучить все настройки и прочитать прилагаемые руководства.