Сделайте Интернет более безопасным для ваших сотрудников

Если бы вы попросили меня описать Интернет одним предложением, я бы назвал его самой враждебной средой, которую только можно себе представить. В последнее время я слышал о некоторых компаниях, которые лишают сотрудников доступа в Интернет в интересах защиты своей сети от программ-шпионов, рекламного ПО, угонщиков браузера, вирусов и других типов троянских программ.

Хотя я, конечно, могу понять эту озабоченность, факт остается фактом: Интернет является огромным бизнес-ресурсом при правильном использовании. Хитрость заключается в том, чтобы разрешить вашим сотрудникам доступ в Интернет, но предпринять шаги, которые защитят их, саму сеть и компанию.

К сожалению, существует так много вещей, от которых вам нужно защититься, что мне было бы совершенно невозможно рассмотреть их все в одной статье. Например, в дополнение к защите вашей компании от программ-шпионов, вы должны защищать от раскрытия конфиденциальной информации и от возможных судебных исков, связанных с контентом, который попадает в вашу компанию через Интернет. Я лично против любой формы цензуры, но в Соединенных Штатах вы почти должны установить фильтры, которые блокируют доступ сотрудников к определенным типам веб-сайтов только для того, чтобы избежать судебных исков со стороны сотрудника, который хочет быстро заработать, утверждая, что обидеться на то, что увидели на чьем-то мониторе.

Как я уже сказал, у меня недостаточно места для подробного обсуждения таких вопросов, но это вопросы, которые вы должны решить, чтобы защитить свою компанию. Вместо этого я хочу сосредоточить внимание в этой статье на защите ваших сотрудников от программ-шпионов, рекламного ПО, угонщиков браузера и всех других неприятных паразитов, которыми можно заразиться из-за небезопасных привычек серфинга.

Возможно, вы видели статью, которую я написал в прошлом месяце о способах борьбы со шпионским ПО. Хотя я полностью поддерживаю методы, описанные в этой статье, большинство из них ориентированы на отдельные ПК и на очистку после того, как заражение уже произошло. Эта статья никоим образом не предназначена для замены информации, содержащейся в этой статье. Хорошее антивирусное программное обеспечение и антишпионское программное обеспечение абсолютно необходимы. Однако моей философией всегда было то, что антивирусное программное обеспечение и антишпионское программное обеспечение должны быть последней линией обороны вашей организации, а не первой линией обороны. В конце концов, зачем полагаться на ваше антивирусное / антишпионское программное обеспечение для обнаружения, предотвращения или очистки инфекции, когда вы можете просто полностью заблокировать вредоносный код?

Роль брандмауэра

Недавно я очистил компьютер соседа от масштабного заражения шпионским ПО. Она была обоснованно удивлена тем, что заражение могло произойти из-за того, что она работала с брандмауэром Windows. Вообще говоря, брандмауэр не предотвратит заражение, но поможет ограничить ущерб, который может нанести заражение.

Чтобы понять, почему это так, вам необходимо понять природу протокола TCP/IP. TCP/IP состоит примерно из 65 000 портов TCP и 65 000 портов UDP. Самый простой способ, который я могу придумать, чтобы описать эти порты, — это сравнить их с каналами на радио. Если бы TCP/IP был FM-радио, то порт TCP или UDP представлял бы один канал в FM-диапазоне.

Различные порты TCP и UDP зарезервированы для определенных функций, но подавляющее большинство портов не используются. Задача брандмауэра — блокировать все неиспользуемые порты, чтобы хакеры и вредоносное ПО не могли использовать их для атаки на вашу машину.

Проблема со шпионскими программами заключается в том, что большинство из них существует в виде сценариев ASP или Java, встроенных в вредоносные веб-страницы. Когда вы получаете доступ к веб-странице, страница отправляется на ваш компьютер через TCP-порт 80. Проблема заключается в том, что если шпионский код встроен в страницу, то он попадает на ваш компьютер через тот же самый порт брандмауэра, что и законная веб-страница. Невозможно отфильтровать шпионское ПО на уровне брандмауэра.

Это не означает, что вы не должны использовать брандмауэр. Многие типы шпионских программ предназначены для передачи информации о вашем компьютере и о том, как вы его используете, кому-либо в Интернете. Эти передачи обычно происходят через какой-то неизвестный порт TCP или UDP. Таким образом, вы можете запретить таким шпионским программам «звонить домой», настроив брандмауэр таким образом, чтобы он фильтровал как входящий, так и исходящий трафик.

Однако следует иметь в виду, что, хотя я определенно рекомендую включить брандмауэр Windows, он не способен фильтровать исходящий трафик. Вам придется либо установить второй брандмауэр на каждую машину, либо фильтровать исходящий трафик через корпоративный брандмауэр по периметру.

Безопасность почты

Одна из самых важных вещей, которые вы можете сделать, чтобы предотвратить заражение вашей сети вредоносным программным обеспечением, — это реализовать некоторую защиту электронной почты. Многие люди считают, что если сообщение электронной почты не содержит вложений, то оно безопасно.

Когда-то это было правдой, но не сейчас. Сообщения электронной почты могут содержать код HTML. Этот код может вызывать внешние сценарии, которые могут нанести ущерб вашей машине. Печально то, что вам даже не нужно открывать сообщение, чтобы активировать содержащийся в нем сценарий. Outlook содержит панель предварительного просмотра, которая позволяет просматривать содержимое сообщения, фактически не открывая его. Если вредоносное сообщение отображается на панели предварительного просмотра Outlook, этого часто бывает достаточно, чтобы запустить вредоносный код.

Есть несколько вещей, которые вы можете сделать, чтобы предотвратить попадание вредоносного кода к вашим пользователям через электронную почту. Во-первых, установите соответствующее антивирусное программное обеспечение как на рабочие станции, так и на почтовый сервер. Убедитесь, что вы используете стандартную антивирусную защиту на уровне сервера, а также антивирусный пакет, специально разработанный для вашего почтового сервера. Например, в моей организации на моем почтовом сервере установлено обычное антивирусное программное обеспечение, но сервер также содержит антивирусное программное обеспечение, специально разработанное для Exchange Server. Это программное обеспечение анализирует каждое входящее сообщение и удаляет вирусы из электронной почты еще до того, как они достигнут почтового ящика пользователя.

Это позволит защититься от вирусов, но вам также необходимо защитить пользователей от шпионских программ. Большинство шпионских программ, которые приходят по электронной почте, прибывают прикрепленными к СПАМу, поэтому важно установить хороший продукт для защиты от СПАМа на уровне сервера, который не позволит СПАМу попасть в почтовые ящики пользователей.

Наконец, вы должны установить Outlook 2003 на рабочие станции пользователей. Outlook 2003 специально разработан для предотвращения выполнения потенциально вредоносного кода, который может прийти в сообщении электронной почты. Microsoft также разработала Outlook 2003 таким образом, что определенные типы потенциально вредоносных вложений нельзя открывать непосредственно через Outlook.

Групповые политики

Последнее, о чем я хочу поговорить, это то, как вы можете предотвратить заражение вашей сети шпионскими программами, эффективно используя групповые политики. Как вы, наверное, знаете, групповые политики предназначены для настройки параметров безопасности каждой рабочей станции при ее подключении к сети. Чего многие люди не понимают, так это того, что вы можете управлять конфигурацией Internet Explorer напрямую через групповую политику.

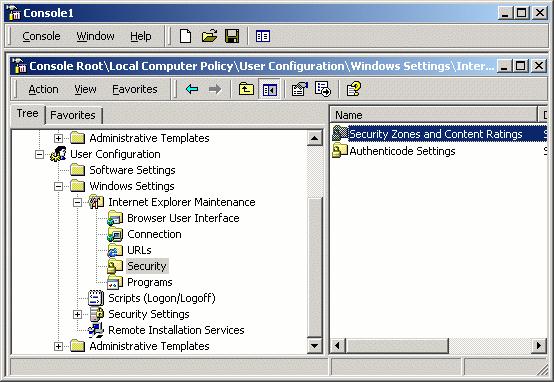

Элементы групповой политики, связанные с Internet Explorer, можно найти, просматривая дерево групповой политики в разделе Конфигурация пользователя | Параметры Windows | Обслуживание Internet Explorer | Безопасность, как показано на рисунке А.

Рисунок A: Вы можете настроить параметры безопасности Internet Explorer с помощью групповой политики.

Если вы дважды щелкните параметр «Зоны безопасности и рейтинги контента», вы увидите экран, который дает вам возможность настроить параметры безопасности и конфиденциальности. Выберите параметр «Импортировать текущие зоны безопасности и конфиденциальность», нажмите кнопку «Изменить настройки», и вы увидите знакомую страницу свойств «Свойства обозревателя», показанную на рисунке B. Особенность этой страницы свойств заключается в том, что введенные вами настройки будут применяться к каждый пользователь, к которому применяется групповая политика (при условии, что политика более высокого уровня не блокирует настройки).

Рисунок B: Лист свойств параметров Интернета можно использовать для настройки Internet Explorer для всех ваших пользователей.

Фактические настройки, которые вы реализуете, зависят от вас, но я рекомендую установить для зоны Интернета средний уровень безопасности, а также заблокировать все без исключения элементы управления ActiveX. Я рекомендую установить для зоны «Ограниченные сайты» высокий уровень безопасности. Я также рекомендую периодически добавлять известные вредоносные сайты в зону Restricted Sites. В Интернете есть много мест, где вы можете скачать списки веб-сайтов, которые, как известно, являются вредоносными. Мне также нравится использовать бесплатную утилиту Spyware Blaster (http://www.javacoolsoftware.com/spywareblaster.html), поскольку она содержит собственный список вредоносных сайтов. Вы можете скопировать список вредоносных сайтов из Spyware Blaster в зону Restricted Sites.

Вывод

Как видите, существует множество шагов, которые вы можете использовать, чтобы сделать вашу корпоративную сеть более безопасным местом для тех пользователей, которые регулярно пользуются Интернетом. Ни один из приемов, которые я показал вам, не решит проблему сам по себе, но, комбинируя эти приемы с другими передовыми методами обеспечения безопасности, такими как постоянное обновление всего вашего программного обеспечения, вы получите хороший старт в обеспечении безопасности в Интернете.