Риски безопасности данных Sharepoint

Введение

Microsoft Office SharePoint Server 2007 (MOSS) и Windows SharePoint Services 3.0 (WSS) дают компаниям возможность собирать данные из многих источников и публиковать их в центральном расположении для доступа пользователей. Но что должны учитывать администраторы SharePoint, чтобы конфиденциальная информация не была доступна всем?

В этой статье мы сосредоточимся на проблемах защиты данных на сайтах, списках, страницах Microsoft SharePoint и информации, доступной через ссылки данных на серверные системы (через BDC и созданные вручную ссылки данных). Аудитория этой статьи — в первую очередь администраторы сети/сервера и дизайнеры/издатели SharePoint.

Почему нам нужно подумать о защите информации?

Существуют разные мнения о том, что нам нужно учитывать при публикации контента на сайтах интрасети SharePoint. Иногда может быть сложно контролировать доступную информацию, если структура контента и доступ к нему с самого начала не были хорошо спланированы. По мере роста интрасети дизайнеры и издатели узнают, как использовать SharePoint для совместной работы, управления документами и динамических отчетов. Этот контент доступен для других сотрудников, и здесь возникает ключевой вопрос: какую информацию им разрешено искать и читать? SharePoint, будучи местом для централизации и структурирования информации, действительно поддерживает рабочие процессы сотрудников и команд, но также может стать брешью в безопасности данных, если она не защищена должным образом.

Начнем с примера сценария:

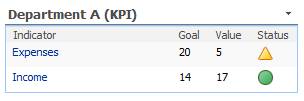

Компания по производству игрушек A размещает ключевые показатели эффективности (KPI) на своем сайте SharePoint, чтобы показать руководителям финансовые результаты своего отдела на веб-странице. Дизайнер создает подключение данных к финансовой базе данных для извлечения данных. У руководителей есть блог на том же сайте, где они каждую неделю комментируют KPI.

Рис. 1. Что скрывается за красивой веб-частью?

В этом примере проектировщики должны защитить соединение с финансовыми данными, чтобы из базы данных извлекалась только необходимая информация и чтобы только руководители могли получить доступ к данным и блогу. Руководители должны знать важность этой конфигурации безопасности, чтобы обеспечить и проверить соблюдение политики. В худшем случае разработчики используют BDC с учетной записью полного доступа к финансовой базе данных и делают ее доступной для поиска, а не ограничивают доступ к сайту только для руководителей. В этом случае каждый пользователь может искать финансовые данные, читать их и комментарии в блоге во внутренней сети.

Убедиться, что интрасеть является безопасным местом, — задача, которую необходимо хорошо спланировать. Если каждый человек, от архитектора до конечного пользователя, знает об этом и понимает, почему и как защищать контент (и следовать политикам), интрасеть является безопасным местом для ваших данных.

Как пользователи могут уйти с данными компании?

Когда мы говорим о рисках для безопасности данных, возникает очевидный вопрос: «Как мы можем избежать того, чтобы люди увидели или даже получили копию нашей конфиденциальной информации?» Что ж, сегодня очень сложно быть на сто процентов уверенным, что никто не получит копию и не вынесет ее за пределы компании. О да, это можно сделать, но сколько компаний по всему миру придерживаются такой ограничительной политики безопасности? Не так много.

Инфраструктура SharePoint имеет очень хорошую «функцию», которая мне нравится: пользователи не могут видеть ограниченный контент. ДА, именно так мы и хотим! А с внедрением управления правами на доступ к данным (IRM) у нас есть отличный контроль над пользователями. Но как данные могут быть извлечены из SharePoint и использованы в другом месте? Конечно, резервная копия SharePoint содержит много информации, поэтому храните ее в месте, недоступном для пользователей. Но если у пользователей есть доступ для чтения к контенту, они могут использовать…

интернет браузер

- Скопируйте и вставьте данные в любое приложение.

- Экспорт данных в XML-файл по протоколу URL (owssvr.dll)

Офисные продукты

- Можно выполнять подключения и экспорт в приложения Office.

- «Подключиться к Outlook» может сделать данные доступными в автономном режиме и экспортировать

Другие программы

- Звонки в ферму SharePoint можно совершать, например, через Windows Powershell или другие приложения.

Копирование данных может быть проблемой, и инструменты находятся прямо перед сотрудниками. Мы можем скрыть ссылки и страницы от ваших пользователей, но нам необходимо установить правильные разрешения для списков, элементов, библиотек документов и т. д., чтобы избежать копирования/потери данных.

Определите, где проверить или усилить безопасность

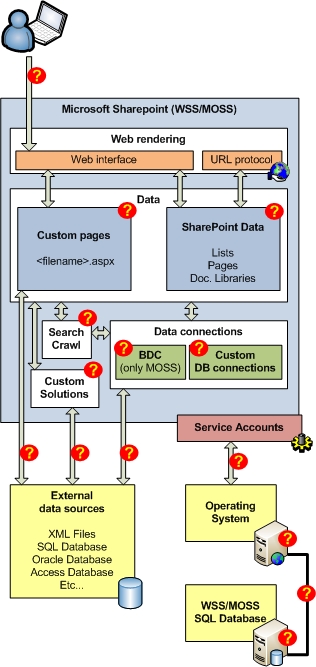

Хорошо, теперь мы знаем, почему нам нужно решить проблему безопасности во внутренней сети. Выявление того, где что-то может пойти не так, является следующей задачей — и большой проблемой — и, возможно, немного более технической. Microsoft SharePoint — это большой кусок, который нужно проглотить в начале. Но работа с отдельными частями в течение некоторого времени постепенно решает головоломку. Как вы можете видеть на рисунке 2, я разделил на отдельные разделы различные данные и то, как они связаны в структуре SharePoint и стрелках связи. Он упрощает некоторые элементы и функции, но дает вам представление о том, что нужно искать в вашей собственной среде. Если вам нужна дополнительная информация, посетите Microsoft TechNet для получения полных диаграмм (см. раздел ссылок ниже).

фигура 2

Обратите внимание на вопросительные знаки? Именно в этих местах необходимо учитывать уровень безопасности. Я начну объяснять некоторые соображения, которые я придумал, с верхней части этой диаграммы.

- Когда пользователь получает доступ к интрасети SharePoint:

Какой тип аутентификации необходимо использовать?

Должен ли трафик шифроваться с помощью SSL? - Данные SharePoint, например, состоят из списков, страниц и библиотек документов.

Должен ли доступ к некоторым/всем из них быть ограничен на разных уровнях?

Нет доступа

Читатели

Издатели/редакторы

Администраторы

Правы ли администраторы сайтов, поставщики услуг SharePoint (SSP)? - Пользовательские страницы могут содержать настроенные вручную подключения к данным.

Убедитесь, что для страниц/файлов установлены правильные разрешения.

См. «Внешние источники данных» ниже, если используются настраиваемые подключения. - Пользовательские решения могут содержать код, обеспечивающий доступ ко многим областям.

Выбирайте только настраиваемые решения, которым вы доверяете.

Выберите правильный уровень безопасности при установке решения (см. раздел ссылок).

См. «Внешние источники данных» ниже, если используются настраиваемые соединения. - Поисковое сканирование

Учетная запись доступа к содержимому по умолчанию имеет полный доступ для чтения ко всем веб-приложениям в ферме.

Вручную настройте доступ для чтения для следующего:

Сайты SharePoint за пределами фермы серверов

Приложения каталога бизнес-данных

Веб-сайты

Файловые ресурсы

Общие папки Microsoft Exchange Server

Lotus Notes - Доступ к данным каталога бизнес-данных (BDC)

Выберите правильный уровень доступа для пользователей, чтобы конфиденциальная информация не была раскрыта.

каждому.

Выберите правильный метод аутентификации для подключения к BDC (см. раздел ссылок).

Если вы настраиваете обход контента при поиске, учитывайте доступ к просканированным данным. - Пользовательские подключения к базе данных могут быть сделаны для дизайнеров.

Убедитесь, что соединения доступны только тем сотрудникам, которым нужна информация. - Внешние источники данных

Используют ли подключения данных другие учетные данные?

Могут ли используемые учетные данные получить доступ к большему, чем необходимо?

По возможности используйте сквозную/единую авторизацию.

Если используется RevertToSelf, помните, что этот параметр использует учетную запись пула приложений для доступа к данным.

источник. - Сервисные аккаунты

Используйте права наименьших привилегий только для своих сервисных учетных записей (см. раздел ссылок). - Серверы WSS/MOSS

Защитите сервер с помощью антивируса для ОС и SharePoint.

При необходимости установите на сервер исправления безопасности.

Используйте брандмауэр, чтобы ограничить риск атак.

Защитите серверы физически.

Держите порт центрального администрирования в секрете для лиц, не являющихся администраторами. - Сервер базы данных MOSS SQL (или не на том же сервере, что и WSS/MOSS)

Защитите сервер с помощью антивируса для ОС и SharePoint.

При необходимости установите на сервер исправления безопасности.

Используйте брандмауэр, чтобы ограничить риск атак.

Защитите серверы физически.

Используйте псевдонимы SQL и нестандартные порты для связи, особенно если используется DMZ. - Сетевое общение

Шифруйте связь между серверами, если это возможно.

Используйте рисунок и список выше, чтобы проверить состояние вашей интрасети и обсудить решения, принятые для вашей фермы SharePoint. Это не полный контрольный список, но рассматривайте его как руководство по созданию более безопасной фермы. Малые и средние компании, как правило, усиливают безопасность поля на рис. 2 под названием «Данные SharePoint», но, конечно, это зависит от установки к установке.

Резюме

В этой статье мы рассмотрели, почему мы должны контролировать доступ к данным и какого сценария следует избегать. Мы рассмотрели, как выявить бреши в системе безопасности, и рассмотрели вопросы безопасности в определенных частях фермы интрасети SharePoint.

Ссылки

Microsoft MSDN: проверка подлинности каталога бизнес-данных

Microsoft MSDN: URL-протокол

Microsoft TechNet: планирование и разработка системы безопасности (Office SharePoint Server)

Microsoft TechNet: планирование административных и сервисных учетных записей

Центр загрузки Microsoft: схема логической архитектуры MOSS

Документ Combined Knowledge: Безопасность кода для администраторов