Реализация и устранение неполадок блокировки учетной записи

Блокировка учетной записи — это функция защиты паролем в Windows 2000 и более поздних версиях, которая отключает учетную запись пользователя, когда происходит определенное количество неудачных попыток входа в систему из-за неправильного пароля в течение определенного интервала времени. Цель блокировки учетной записи состоит в том, чтобы предотвратить попытки злоумышленников угадать пароль пользователя методом грубой силы — слишком много неправильных попыток, и вы заблокированы.

Чтобы настроить блокировку учетной записи в среде домена, вы обычно используете политику домена по умолчанию, объект групповой политики (GPO), связанный с доменом. Соответствующие параметры групповой политики находятся в разделе:

Конфигурация компьютера

Параметры Windows

Настройки безопасности

Политика учетной записи

Политика блокировки учетной записи

Настройки по умолчанию для блокировки учетной записи показаны на рисунке 1:

Рисунок 1: Политика блокировки учетной записи по умолчанию для домена

Три параметра политики:

- Продолжительность блокировки учетной записи — как долго (в минутах) заблокированная учетная запись остается заблокированной (диапазон от 1 до 99 999 минут).

- Порог блокировки учетной записи — количество неудачных попыток входа в систему, пока учетная запись не будет заблокирована (диапазон от 1 до 999 попыток входа).

- Сбросить счетчик блокировки учетной записи через — сколько времени (в минутах) проходит после неудачной попытки входа в систему, прежде чем счетчик отслеживания неудачных попыток входа будет сброшен на ноль (диапазон от 1 до 99 999 минут).

Несколько особых случаев:

- Продолжительность блокировки учетной записи = 0 означает, что после блокировки учетная запись остается заблокированной до тех пор, пока администратор не разблокирует ее.

- Порог блокировки учетной записи = 0 означает, что учетная запись никогда не будет заблокирована, независимо от того, сколько неудачных попыток входа в систему произойдет.

Как видно из рисунка 1 выше, политика блокировки учетных записей по умолчанию такова, что учетные записи никогда не блокируются. Это хорошая или плохая идея?

Плюсы и минусы блокировки учетной записи

На первый взгляд, блокировка учетной записи кажется хорошей вещью для реализации, поскольку злоумышленникам будет сложно запускать атаки методом грубой силы против паролей для учетных записей пользователей. Например, если порог блокировки учетной записи = 5, то после пяти попыток пароля пользователя учетная запись пользователя может быть автоматически заблокирована на продолжительность блокировки учетной записи = 30 минут. Затем по истечении 30 минут злоумышленник получает еще 5 попыток взлома пароля, после чего снова блокируется. Очевидно, что таким образом потребуется некоторое время, чтобы взломать пароль.

С другой стороны, если порог блокировки учетной записи = 5, а пользователь еще не пил кофе, он может легко ввести свой пароль 5 раз подряд и заблокировать себя. Затем следует пресловутый звонок в службу поддержки со словами «Я не могу войти в свой компьютер», и тратятся драгоценные бизнес-ресурсы, как с точки зрения времени, потраченного на решение проблемы, так и потери производительности для пользователя.

Это еще не все. Что, если злоумышленнику все равно, угадает ли он пароль пользователя? Возможно, все, что его интересует, — это запрет пользователю войти в сеть. В этом случае злоумышленник может просто ввести любую случайную строку в качестве пароля пользователя 5 раз подряд, и вдруг пользователь не сможет войти на свой компьютер. Снова назойливый звонок в службу поддержки и потеря производительности со стороны пользователя. Это демонстрирует, как злоумышленник может использовать блокировку учетной записи для создания условия отказа в обслуживании (DoS).

Хотя эти примеры кажутся несколько надуманными, поскольку они предполагают, что злоумышленник имеет физический доступ к сети, оказывается, что блокировка учетной записи — это гораздо больше, чем просто ввод неправильных паролей в диалоговом окне «Вход в Windows». Другие способы блокировки учетных записей включают в себя:

- Приложения, использующие кэшированные учетные данные, которые устарели.

- Устаревшие пароли учетных записей служб, кэшированные диспетчером управления службами (SCM).

- Устаревшие учетные данные для входа, кэшированные сохраненными именами пользователей и паролями в панели управления.

- Запланированные задачи и постоянные сопоставления дисков с устаревшими учетными данными.

- Отключенные сеансы службы терминалов, использующие устаревшие учетные данные.

- Сбой репликации Active Directory между контроллерами домена.

- Пользователи, заходящие одновременно на два или более компьютеров и меняющие пароль на одном из них.

Любая из вышеперечисленных ситуаций может привести к блокировке учетной записи, что может привести к непредсказуемому поведению приложений и необъяснимому сбою служб.

Что вы должны сделать? Даже Microsoft, похоже, сомневается в том, следует ли реализовывать блокировку учетной записи. С одной стороны, на странице 3 своего технического документа под названием «Лучшие методы блокировки учетной записи» они рекомендуют следующее:

«Microsoft рекомендует вам использовать функцию блокировки учетной записи, чтобы предотвратить обнаружение паролей пользователей злоумышленниками и некоторыми типами автоматических атак».

Затем они рекомендуют следующие политики блокировки учетных записей для сред с низким, средним и высоким уровнем безопасности:

Низкий уровень безопасности

- Продолжительность блокировки учетной записи = не определено

- Порог блокировки учетной записи = 0 (без блокировки)

- Сброс счетчика блокировки учетной записи после = Не определено

Средний уровень безопасности

- Продолжительность блокировки учетной записи = 30 минут

- Порог блокировки учетной записи = 10 неверных попыток входа в систему.

- Сброс счетчика блокировки учетной записи через = 30 минут

Строгий режим

- Продолжительность блокировки учетной записи = 0 (администратор должен разблокировать учетную запись)

- Порог блокировки учетной записи = 10 неверных попыток входа в систему.

- Сброс счетчика блокировки учетной записи через = 30 минут

С другой стороны, Бен Смит и Брайан Комар на странице 48 комплекта ресурсов по безопасности Microsoft Windows предлагают нечто иное:

«Хотя настройки блокировки учетной записи распространены, часто они являются причиной многочисленных обращений в службу поддержки. Если пароли подходящей длины и сложности, этот параметр обеспечивает небольшую дополнительную безопасность».

Устранение неполадок с блокировкой учетной записи

Предполагая, что вы перешли на сторону реализации политики блокировки учетных записей, есть ли какие-либо инструменты, которые могут помочь вам устранить проблемы, возникающие из-за блокировки учетных записей? Ответ положительный: Microsoft предоставляет бесплатный набор инструментов под названием Account Lockout and Management Tools, которые можно загрузить в виде самораспаковывающегося файла ALTools.exe из Центра загрузки Microsoft. В оставшейся части этой статьи рассматриваются некоторые из этих инструментов (более подробную информацию о них можно найти в официальном документе «Лучшие практики блокировки учетной записи», упомянутом ранее).

Установка ALTools.exe

После того, как вы загрузили ALTools.exe из Центра загрузки, дважды щелкните файл, чтобы извлечь инструменты в выбранный вами каталог. Затем установите инструменты по мере необходимости на контроллеры домена, рядовые серверы или рабочие станции, как описано для каждого инструмента, обсуждаемого ниже.

AcctInfo.dll

Эта библиотека DLL добавляет новую вкладку «Дополнительная информация об учетной записи» в листы свойств учетной записи пользователя в Active Directory Users and Computers (ADUC). Скопируйте файл в папку System32 компьютера, на котором вы запускаете ADUC (обычно это рабочая станция администратора с установленным adminpak.msi), а затем откройте командную строку и введите regsvr32 acctinfo.dll, чтобы зарегистрировать DLL. Теперь откройте ADUC и просмотрите свойства заблокированного пользователя, такого как Bob Smith, на рис. 2 ниже:

Рис. 2. AcctInfo.dll добавляет вкладку «Дополнительная информация об учетной записи» на страницу свойств учетной записи пользователя.

Здесь много информации, но, в частности, в четвертой строке указаны дата и время, когда учетная запись Боба была заблокирована и когда она будет автоматически разблокирована. При нажатии на кнопку Domain PW Info отображается политика паролей для домена:

Рис. 3. Результат нажатия кнопки «Информация о пароле домена»

Нажав кнопку Set PW On Site DC, вы сможете сбросить пароль пользователя и разблокировать учетную запись (см. рис. 3). Это полезно, потому что если вы хотите сбросить пароль пользователя, вы должны сделать это с помощью контроллера домена на сайте AD, где находится компьютер пользователя, в противном случае задержка репликации может привести к задержке, прежде чем пользователь сможет снова войти в систему. Это лучший подход к сбросу учетной записи, щелкнув ее правой кнопкой мыши и выбрав «Сбросить пароль».

Рисунок 4. Сброс пароля пользователя на контроллере домена на удаленном сайте

ALockout.dll

Этот инструмент создает файл журнала, который может помочь вам диагностировать причину проблем с блокировкой учетной записи. Извлеките файлы из ALockout.zip (для Windows 2000) или AlockoutXP.zip (для Windows XP) и скопируйте их на компьютер, на котором возникли проблемы с блокировкой (обычно это рабочая станция пользователя). Скопируйте ALockout.dll в каталог System32 и дважды щелкните Appinit.reg, чтобы зарегистрировать DLL. Затем перезапустите компьютер, и когда проблема с блокировкой возникнет снова, вы сможете просмотреть файл журнала %WinDir%debugALockout.txt для устранения неполадок. Обратите внимание, что интерпретация этого журнала требует от вас понимания ведения журнала Netlogon, который подробно обсуждается в ранее упомянутом техническом документе.

AloInfo.exe

Этот инструмент отображает срок действия паролей для учетных записей пользователей, чтобы вы могли определить, срок действия каких учетных записей скоро истечет, и предвидеть проблемы до их возникновения. Чтобы использовать этот инструмент, скопируйте его в папку по системному пути на контроллере домена и запустите из командной строки. Вот пример:

C:> aloinfo /expires/server:test220

Получение пользователей (это может занять некоторое время)…

Получено 28 пользователей

Печать пользователей в возрасте PW по убыванию…

Администратор, 28 лет

крбтгт, 28

Асмит, 4

Бсмит, 4

Ксмит, 3

Дсмит, 3

Эсмит, 3

…

Вы также можете использовать этот инструмент для отображения учетных данных для всех сопоставленных дисков для текущего пользователя, вошедшего в систему, что может помочь при устранении проблем с блокировкой учетной записи, вызванных кэшированными учетными данными для постоянных подключений:

C:> aloinfo/stored/server:test220

Получение имен служб и учетной записи, с которой они начинаются…Проверка подключенных дисков на наличие имен пользователей…

Диск Y: сопоставлен с \test220docs с именем пользователя DEFAULT_USERNAME.

LockoutStatus.exe

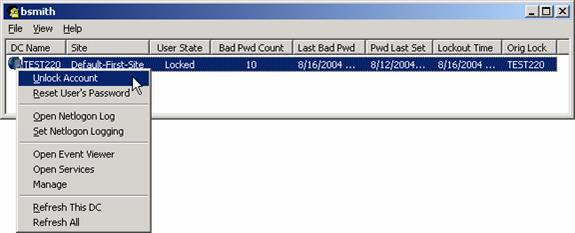

Этот инструмент отображает различную информацию о заблокированных учетных записях, которая может помочь вам устранить причину блокировки. Скопируйте файл на контроллер домена и дважды щелкните его, чтобы запустить, затем выберите «Файл» -> «Выбрать цель» и укажите имя пользователя, статус блокировки учетной записи которого вы хотите отобразить. Щелкните правой кнопкой мыши отображаемую запись, чтобы разблокировать учетную запись, сбросить ее пароль или выполнить другие действия (рис. 5):

Рисунок 5: Разблокировка учетной записи с помощью LockoutStatus.exe

Этот инструмент особенно полезен, если проблемы с блокировкой возникают из-за проблем с репликацией AD, поскольку обычно это означает, что вы увидите две или более записей для разных контроллеров домена. Обратите внимание, что Microsoft выпустила обновленную версию этого инструмента, которую можно скачать здесь.

Другие инструменты

Другие инструменты, включенные в ALTools.exe:

- EventCombMT.exe — используется для объединения журналов событий с нескольких компьютеров в одном месте для анализа.

- NLParse.exe — используется для анализа файлов Netlogon, например, для поиска кодов состояния, связанных с блокировкой учетной записи.

- EnableKerbLog.vbs — используется для включения ведения журнала Kerberos на нескольких компьютерах.

Резюме

В этой статье мы рассмотрели плюсы и минусы реализации политики блокировки учетных записей и способы настройки такой политики в различных средах безопасности. Мы также рассмотрели, как использовать несколько бесплатных инструментов блокировки учетных записей для отображения информации о заблокированных учетных записях, сброса или разблокировки учетных записей и выполнения других действий по устранению неполадок.