Популярные операционные системы для серверов и их особенности

Современный Интернет и IT-инфраструктура не могут обойтись без использования огромного количества разнообразных серверов. Это машины с высокой производительностью и большим объемом памяти, которые обеспечивают работу практически всего, чем мы привыкли пользоваться: сайтов, веб-приложений, онлайн-банкингов, игровых платформ и т.д.

При выборе того или иного сервера для своего проекта, необходимо смотреть на многие вещи: его тип, производительность, предустановленную ОС. Последний пункт часто оказывает большое значение на работу системы, поэтому рассмотрим его подробнее.

Какие ОС устанавливают на серверы

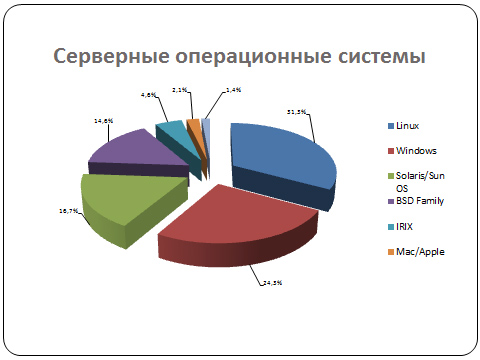

Существует несколько популярных операционных систем, которые пользуются широким спросом. Опытные разработчики и люди из сферы IT часто рекомендуют использовать linux-хостинг, так как именно Linux открывает наиболее широкие возможности для программистов и опытных администраторов. Но простые пользователи не смогут с ним совладать, так как здесь нужно осваивать много нового.

Поэтому для них есть еще такие варианты:

- Windows Server. Система от Microsoft, пользующаяся высокой популярностью у людей, привыкших к простым решениям. Система имеет много общего с обычной Windows ОС, поэтому в ней проще всего разобраться новичкам. Имеет все необходимые функции для работы, может использоваться для создания баз данных, в качестве активного каталога, веб-сервера и т.п.;

- UNIX. Интересный вариант серверной ОС, предлагающий высокий уровень стабильности работы и производительности системы. Пример такой ОС – FreeBSD, которая пользуется популярностью в случаях, где важно работать с большим количеством сетевых протоколов;

- VMware ESXi. Это так называемая гипервизорная ОС, главная задача которой – визуализация серверов и упрощение управления ими. Благодаря ее использованию легко настроить на одной физической машине несколько виртуальных серверов;

- OpenBSD. Операционная система, которая нередко используется в качестве VPN-сервера или файрвола там, где требуется повышенный уровень безопасности и ограничение доступа посторонним.

Но именно Linux все же используется для организации работы серверов чаще всего. Пользователей в нем подкупает стабильность, минимальные требования к «железу», полностью открытая среда, которую можно самостоятельно настроить под свои потребности при наличии соответствующего опыта.