Понимание спуфинга электронной почты

Проблема

Если вы получаете письмо обычной почтой, вы смотрите на обратный адрес в верхнем левом углу как на индикатор того, откуда оно было отправлено. Однако отправитель мог написать туда любое имя и адрес; у вас нет уверенности, что письмо действительно от этого человека и адреса. Сообщения электронной почты также содержат обратные адреса, но они также могут быть преднамеренно введены в заблуждение или «подделаны». Отправители делают это по разным причинам, в том числе:

- Электронное письмо является спамом, и отправитель не хочет, чтобы на него распространялись законы о борьбе со спамом.

- Электронное письмо представляет собой нарушение какого-либо другого закона (например, оно содержит угрозы или домогательства)

- Электронное письмо содержит вирус или троянскую программу, и отправитель полагает, что вы, скорее всего, откроете его, если оно будет отправлено кем-то, кого вы знаете.

- Электронное письмо запрашивает информацию, которую вы, возможно, захотите передать человеку, за которого выдает себя отправитель (например, отправитель может выдать себя за системного администратора вашей компании и запросить ваш сетевой пароль), как часть «социальной инженерии». " атака

- Отправитель пытается доставить кому-либо неприятности, притворяясь этим человеком (например, чтобы создать впечатление, будто политический соперник или личный враг сказал в сообщении электронной почты что-то, чего он/она не говорил)

Примечание:

«Фишинг» — попытка получить информацию о кредитных картах пользователей или онлайн-банкинге, часто включает подделку электронной почты. Например, «фишер» может отправить электронное письмо, которое выглядит так, как будто оно исходит от административного отдела банка или кредитной карты, с просьбой войти на веб-страницу (которая претендует на то, чтобы быть сайтом банка или компании-эмитента кредитной карты, но на самом деле настроен «фишером») и ввести пароли, номера счетов и другую личную информацию.

Какой бы ни была мотивация, цель поддельной почты — скрыть настоящую личность отправителя. Это можно сделать, потому что простой протокол передачи почты (SMTP) не требует аутентификации (в отличие от некоторых других, более безопасных протоколов). Отправитель может использовать фиктивный обратный адрес или действительный адрес, принадлежащий другому лицу.

Получение почты с поддельных адресов варьируется от раздражающего до опасного (если вас обманул «фишер»). Подделка собственного адреса может быть еще хуже. Если спамер использует ваш адрес в качестве обратного, вы можете внезапно оказаться заваленным гневными жалобами от получателей или даже добавить свой адрес в списки «спамеров», что приведет к блокировке вашей почты на многих серверах.

Как работает спуфинг

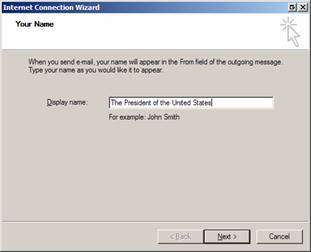

В своей простейшей (и наиболее легко обнаруживаемой) форме спуфинг электронной почты включает в себя просто установку отображаемого имени или поля «от» исходящих сообщений для отображения имени или адреса, отличного от фактического того, с которого отправлено сообщение. Большинство почтовых клиентов POP позволяют изменять текст, отображаемый в этом поле, на любой другой. Например, когда вы настраиваете учетную запись электронной почты в Outlook Express, вам предлагается ввести отображаемое имя, которое может быть любым по вашему желанию, как показано на рисунке 1.

Рис. 1. Настройка отображаемого имени в почтовом клиенте

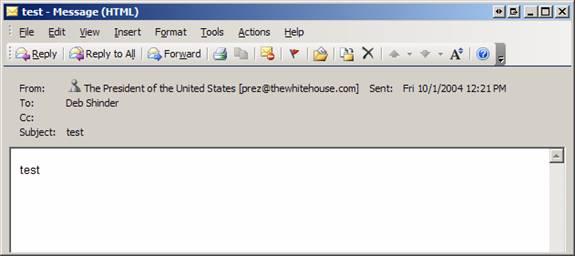

Установленное вами имя будет отображаться в почтовой программе получателя как лицо, от которого было отправлено письмо. Точно так же вы можете ввести что угодно в поле на следующей странице, где запрашивается ваш адрес электронной почты. Эти поля отделены от поля, в котором вы вводите имя своей учетной записи, назначенное вам вашим интернет-провайдером. На рис. 2 показано, что получатель видит в поле «От» почтового клиента, такого как Outlook.

нетПосмотреть | Опции

Рис. 2. Получатель увидит любую введенную вами информацию.

Рис. 3. Просмотр заголовков электронной почты

В этом примере вы можете видеть, что сообщение на самом деле было отправлено с компьютера с именем XDREAM с SMTP-сервера mail.augustmail.com.

К сожалению, даже заголовки не всегда говорят вам правду о том, откуда пришло сообщение. Спамеры и другие мошенники часто используют открытые ретрансляторы для отправки своих поддельных или вредоносных сообщений. Открытый ретранслятор — это SMTP-сервер, который неправильно настроен и поэтому позволяет третьим сторонам отправлять через него электронную почту, которая не отправляется ни от локального пользователя, ни от него. В этом случае поле «Получено от» в заголовке указывает только на пострадавший SMTP-сервер.

Примечание:

Для получения дополнительной информации об открытых реле см. http://www.menandmice.com/9000/9221_mail_relay.html.

Должен быть закон

На самом деле, в нескольких штатах США есть законы против спуфинга электронной почты. Законы многих штатов о борьбе со спамом, такие как законы Вашингтона, Мэриленда и Иллинойса, прямо запрещают использование сторонних почтовых серверов или доменных имен третьих лиц без разрешения третьих лиц. Федеральный закон о борьбе со спамом также запрещает отправку нежелательной электронной почты с ложными или вводящими в заблуждение заголовками или вводящими в заблуждение строками темы.

Проблема с таким законодательством заключается в том, что по самой своей природе спуфинг скрывает личность отправителя и, таким образом, затрудняет возбуждение иска или судебное преследование. Тем не менее, рекомендуется сообщать о вводящих в заблуждение сообщениях электронной почты в Федеральную торговую комиссию, у которой есть специальная учетная запись электронной почты, созданная для этой цели по адресу [email protected]. Вы также можете посетить веб-сайт Комиссии по адресу http://www.ftc.gov/bcp/conline/edcams/spam/ и щелкнуть ссылку «Подать жалобу».

Технологические решения

Хотя законодательство может помочь предотвратить спуфинг, большинство согласны с тем, что это технологическая проблема, требующая технологического решения. Одним из способов борьбы с спуфингом является использование механизма, который будет аутентифицировать или проверять происхождение каждого сообщения электронной почты.

Sender Policy Framework (SPF) — это развивающийся стандарт, с помощью которого владельцы доменов идентифицируют свои серверы исходящей почты в DNS, а затем SMTP-серверы могут сверять адреса в почтовых заголовках с этой информацией, чтобы определить, содержит ли сообщение поддельный адрес.

Недостатком является то, что администраторы почтовых систем должны предпринимать определенные действия для публикации записей SPF для своих доменов. Пользователям необходимо внедрить SMTP с простой аутентификацией и уровнем безопасности (SASL) для отправки почты. Как только это будет выполнено, администраторы могут настроить свои домены таким образом, чтобы неаутентифицированная почта, отправленная с них, не удавалась, а имя домена нельзя было подделать.

Примечание:

Дополнительные сведения о SPF см. на веб-сайте http://spf.pobox.com. Спецификации для SASL доступны в RFC 2222 по адресу http://www.ietf.org/rfc/rfc2222.txt.

Microsoft и другие представители отрасли работают над Sender ID Framework, основанной на SPF и находящейся на рассмотрении Инженерной группы Интернета (IETF). Технология была источником некоторых споров. AOL недавно прекратила поддержку Sender ID и вернулась к SPF, а в сентябре Apache Software Foundation объявила об отказе от Sender ID. Большая часть разногласий связана с вопросами патентов и лицензий, но есть некоторые технические различия в этих двух механизмах: Sender ID использует спецификации RFC 2822 для проверки информации заголовка в сообщениях электронной почты, в то время как SPF использует спецификации RFC 2821 ("mailfrom" проверка).

Примечание:

Подробнее о Sender ID Framework можно прочитать здесь: http://www.microsoft.com/mscorp/twc/privacy/spam_senderid.mspx

Такие организации, как Рабочая группа по борьбе с фишингом (www.antiphishing.org), предложили другие технологические решения, такие как электронная почта с цифровой подписью с проверкой на рабочем столе или через шлюз.

Какой бы механизм ни стал стандартом, внедрение технологического решения — это шаг в правильном направлении, который позволит вам узнать, кто посылает вам почту, точно так же, как идентификатор вызывающего абонента телефонной компании позволяет узнать, кто звонит.

Резюме

Спуфинг электронной почты становится все более серьезной проблемой и достиг такой точки, когда вы не можете полагаться на информацию, отображаемую в вашем почтовом клиенте, чтобы узнать, кто на самом деле отправил сообщение. В некоторых юрисдикциях приняты законы против этой формы «кражи личных данных электронной почты», но более эффективным решением, вероятно, будет технологическое решение, позволяющее аутентифицировать отправителей сообщений электронной почты. Наиболее популярными механизмами, разрабатываемыми в настоящее время, являются SPF и идентификатор отправителя Microsoft. В этой статье мы рассмотрели проблему и предлагаемые решения.