Подробное изучение AD FS: подробное руководство по часто задаваемым вопросам

Службы федерации Active Directory — или AD FS — на самом базовом уровне позволяют пользователям иметь доступ с единым входом к нескольким веб-приложениям в течение одного и того же сеанса. Давайте углубимся в то, что такое AD FS и что он делает.

Что такое AD FS?

AD FS — это безопасный способ обмена идентификационной информацией между доверенными деловыми партнерами, также называемыми федерацией, через экстрасеть. Например, предположим, что пользователь в организации A хочет получить доступ к внутреннему приложению организации B, которая является одним из партнеров A по федерации. Для этого пользователю не нужны отдельные имя пользователя и пароль, но он может использовать учетные данные пользователя A для доступа к внутреннему приложению B, если обе стороны согласны с этим.

AD FS — это безопасный способ обмена идентификационной информацией между доверенными деловыми партнерами, также называемыми федерацией, через экстрасеть. Например, предположим, что пользователь в организации A хочет получить доступ к внутреннему приложению организации B, которая является одним из партнеров A по федерации. Для этого пользователю не нужны отдельные имя пользователя и пароль, но он может использовать учетные данные пользователя A для доступа к внутреннему приложению B, если обе стороны согласны с этим.

Ответственность за аутентификацию пользователя и его идентификационной информации лежит на собственной организации пользователя, которой в данном случае является A, а не на организации партнера по федерации.

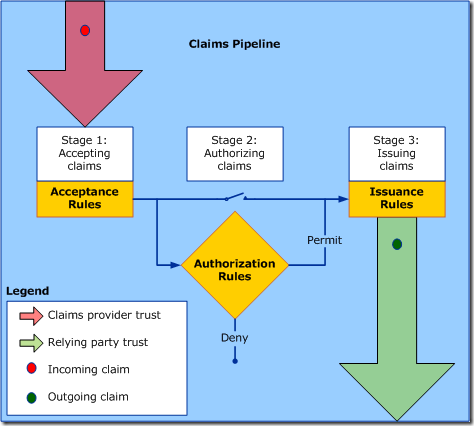

Как правило, организация пользователя должна аутентифицировать информацию об удостоверении личности и отправить эту информацию в виде «утверждений» в организацию партнера по федерации. В свою очередь, система партнера сверит это утверждение с теми, которые поняты его приложением, и на основании этого примет решения об авторизации.

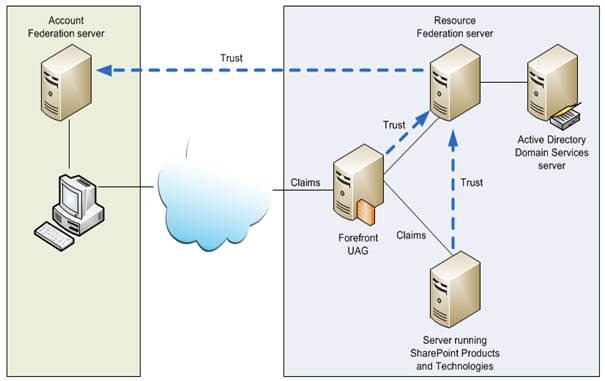

Другими словами, AD FS разделяет процессы аутентификации и авторизации. Он делает это, позволяя партнерам по учетным записям аутентифицировать пользователей и отправлять эти аутентифицированные запросы партнерам по ресурсам, которые, в свою очередь, могут контролировать фактическое использование ресурсов.

Эта связь между учетной записью и партнерами по ресурсам называется федеративным доверием. Здесь слово «доверие» просто означает деловое соглашение между двумя организациями о реализации такого соглашения о распределенной аутентификации и авторизации.

Кто разработал AD FS?

AD FS была разработана Microsoft и работает в операционной системе Windows. Это реализация Microsoft протокола пассивного профиля запрашивающего устройства WS-Federation.

Что такое претензии?

Утверждения — это заявления о пользователях, понятные партнерам в федерации AD FS. Эти операторы используются для авторизации пользователей для доступа к определенному приложению.

Как правило, AD FS позволяет обмениваться утверждениями между доверенными партнерами, и принимающий партнер использует эту информацию для принятия решений об авторизации.

Существуют ли различные виды исков?

Есть три различных типа претензий, и они:

- Заявки на удостоверение включают имя и фамилию, адрес электронной почты и имя участника-пользователя (UPN).

- Групповые утверждения — это членство в роли или группе. Примеры — тестировщики, разработчики, менеджеры и так далее.

- Настраиваемые утверждения включают пользовательскую информацию о конкретном пользователе, например идентификатор сотрудника.

Для получения токена авторизации необходим хотя бы один тип утверждения. Если имеется более одного типа заявки, заявки на удостоверение получают приоритет. Внутри него UPN, электронная почта и имя — это заказ.

Какова история AD FS?

Существует пять версий AD FS. Давайте рассмотрим каждую версию, чтобы понять ее эволюцию по сравнению с пятью версиями.

AD ФС 1.0

- Он появился как функция Windows с Windows Server 2003 R2.

- К сожалению, он вышел из употребления, так как Microsoft прекратила поддержку с 2010 года.

AD ФС 1.1

- ADFS поставлялась с Windows Server 2008 и Windows 2008 R2.

- Вы можете установить его с помощью диспетчера серверов.

- Эта версия сейчас не используется, поскольку в ней отсутствуют многие функции, ожидаемые партнерами по федерации.

AD FS 2.0

- Эта версия отличалась от предыдущих тем, что не была включена ни в одну операционную систему. Скорее, вам придется загрузить и установить его отдельно на свой Windows Server.

- На данный момент для ADFS 2.0 было выпущено три накопительных пакета обновлений, поэтому убедитесь, что вы установили самый последний из них.

AD FS 2.1

- ADFS 2.1 вернулся к установке диспетчера серверов. Он входит в состав Windows Server 2010.

- Он также называется AD FS 2010 R2.

AD FS 3.0

- Он входит в состав Windows Server 2016.

- Он устраняет пароли, поэтому шансы кого-то украсть или фишировать значительно снижаются.

Это история AD FS.

Может ли AD FS самостоятельно аутентифицировать пользователя?

Нет, AD FS не может самостоятельно аутентифицировать пользователя. Для аутентификации в Active Directory требуется контроллер домена. Как только эта аутентификация выполнена, она проверяет пользователей и выдает токены безопасности.

В чем разница между контроллером домена Active Directory и AD FS?

Контроллер домена содержит базу данных всех пользователей и компьютеров, подключенных к домену, тогда как AD FS не содержит такой базы данных. Вместо этого он действует как посредник между данным доменом и внешним доменом и запрашивает аутентификацию для пользователей, пытающихся войти в систему с внешнего домена.

Каковы преимущества AD FS?

AD FS — это популярный инструмент для управления идентификацией и доступом. Вот несколько причин, чтобы использовать его.

- Основной причиной использования AD FS является возможность единого входа в систему, которую он предлагает. Без AD FS пользователям придется поддерживать отдельный набор учетных данных для доступа к различным приложениям.

- Это снижает сложность управления паролями.

- Он дает доступ к приложениям за пределами брандмауэра организации без какого-либо ущерба для безопасности.

- Учетные записи бывших сотрудников могут быть легко деактивированы. Когда работодатель закрывает доступ для сотрудника, он больше не может получить доступ к приложениям партнеров по федерации.

- С AD FS управлять изменениями просто и легко. Скажем, например, один из ваших партнеров присоединился к вашему сопернику, и вы хотите разорвать с ним отношения федерации. С помощью AD FS вы можете завершить его одним изменением политики доверия вместо того, чтобы вручную деактивировать доступ для каждого сотрудника.

Благодаря простоте использования и простоте управления AD FS широко применяется во многих организациях.

Каковы ограничения AD FS?

Как и любое программное обеспечение, AD FS также имеет свои ограничения.

- Доступ к файловым ресурсам или серверам печати через AD FS невозможен.

- Вы не можете подключиться к серверам, используя RDP.

- Все ресурсы Active Directory недоступны для вас.

- AD FS не будет аутентифицировать вас для веб-приложений, которые его не поддерживают (обычно это устаревшие веб-приложения).

Каковы основные компоненты развертывания AD FS?

В любом развертывании AD FS есть три основных компонента:

- Службы федерации (ФС).

- Веб-агенты AD FS.

- Репозитории Active Directory или AD Application Mode (ADAM).

Из них FS является наиболее важным компонентом, и он всегда есть для каждой организации, участвующей в федерации.

Как AD FS устанавливает доверительные отношения?

AD FS выпускает средства сертификатов X.509 для установления доверительных отношений между двумя системами и обеспечения безопасного обмена данными. Все эти отношения только в одну сторону.

Каковы базовые требования для AD FS?

Базовые требования для AD FS:

- ИИС.

- АСП.NET.

- COM+.

- Активный каталог.

- Windows Server 2008, 2008 R2, 2010, 2012, 2012 R2 и 2016.

- Публично маршрутизируемое имя участника-пользователя, например [email protected] вместо domain.comusername.

- Сервер базы данных. Внутренняя база данных Windows (WID) используется по умолчанию.

Должен ли я выбрать одну или несколько ферм AD FS?

При развертывании AD FS вы создаете только одну ферму, которая представляет собой не что иное, как набор систем AD FS, взаимодействующих с одним и тем же источником базы данных. Большинство организаций предпочитают иметь только одну ферму, потому что при назначении имени участника-пользователя он может пройти проверку подлинности только для одной фермы.

Однако вы можете выбрать несколько ферм, если хотите использовать несколько имен участников-пользователей или хотите обеспечить локальную проверку подлинности для многих областей в определенном регионе.

Как система обрабатывает пользователей AD FS и пользователей, не использующих AD FS?

Этот процесс авторизации и аутентификации начинается, когда пользователь запрашивает доступ к приложению или службе. На основе имени участника-пользователя приложение определяет, является ли пользователь пользователем AD FS или пользователем, не являющимся пользователем AD FS. Если приложение идентифицирует его как пользователя AD FS, то это лицо ссылается на адрес, который уже настроен в приложении.

С другой стороны, пользователи без AD FS получают общедоступный IP-адрес для серверов AD FS. Этот адрес помогает пользователям перейти к внутренней инфраструктуре AD приложения и оттуда получить доступ к приложению.

Если пользователи находятся в той же частной маршрутизируемой сети, что и AD FS, они получают внутренний IP-адрес внутренних серверов AD FS.

Как установить AD FS?

Самый простой способ установить AD FS — использовать мастер установки AD FS, так как он позаботится о выполнении предварительных условий и исправлении зависимостей. Вы даже можете выполнить тихую установку, используя команду «adfssetup.exe/quiet» в командной строке.

Единственным исключением является установка AD FS 2.0. Для этого вам придется вручную убедиться, что все предварительные условия выполнены, так как мастер установки для этой версии не будет проверять наличие предварительных условий.

Кроме того, если вы используете AD FS 2.0 или AD FS в Windows Server 2012 R2, вам придется развернуть прокси-серверы веб-приложений как часть развертывания AD FS.

Какие сетевые службы мне нужны для развертывания AD FS?

Сетевые службы абсолютно необходимы для развертывания AD FS. Вот сети, которые вам нужно настроить для успешного развертывания.

- Подключение к сети TCP/IP.

- DNS.

Поддерживает ли AD FS виртуализацию?

AD FS поддерживает виртуализацию как сервера федерации, так и прокси-ролей сервера федерации. Если вы планируете внедрить виртуализацию, лучше всего хранить каждую виртуальную машину AD FS на отдельном физическом сервере.

Каковы некоторые распространенные конфигурации AD FS?

Популярной конфигурацией AD FS является федеративная веб-система единого входа с доверием к лесу. Этот тип конфигурации в основном используется, когда в организации один лес настроен в сети периметра, а другой — во внутренней сети. Такая конфигурация позволяет пользователям, находящимся во внутренней сети, получать доступ к сети периметра, используя тот же логин. Таким образом, им не нужно поддерживать две отдельные учетные записи для двух сетей.

Другой распространенной конфигурацией является Federated Web SSO, обычно используемая двумя отдельными организациями, которые имеют общее соглашение или находятся в отношениях B2B. Это позволяет одной организации аутентифицировать и отправлять эту информацию в виде утверждений, а второй организации разрешать доступ на основе этой информации.

Когда задействованы две разные организации, лучше всего использовать реализацию единого входа в федеративную сеть, потому что доверие леса создаст много путаницы, так как предоставит пользователям слишком большой доступ к приложениям обеих организаций. Возможный обходной путь — использовать выборочную аутентификацию с доверительным отношением к лесу, но это будет слишком сложно для отдела ИТ-администрирования обеих компаний.

Каковы требования к сертификату для AD FS?

Сертификаты являются неотъемлемой частью любого цифрового обмена данными, и AD FS не является исключением. Сертификаты помогают защитить связь между веб-прокси, веб-приложениями, серверами федерации и облачными службами, хотя точный тип зависит от вашей реализации.

Вообще говоря, в AD FS используются два типа сертификатов: SSL и сертификат для подписи токена.

SSL, что означает Secure Socket Layer, используется для защиты связи. AD FS требует SSL для проверки подлинности на стороне сервера на каждом сервере в вашей ферме серверов федерации. Вам нужен как сертификат, так и закрытый ключ, связанный с ним.

Сертификат для подписи токена — это сертификат X.509, используемый для защиты всех токенов, выпущенных федеративным сервером. AD FS по умолчанию создает для вас самозаверяющий сертификат, но вы можете изменить его с помощью оснастки управления AD FS в зависимости от вашей реализации.