Почему вам нужны приватные прокси НТТР(s) и SOCKS5?

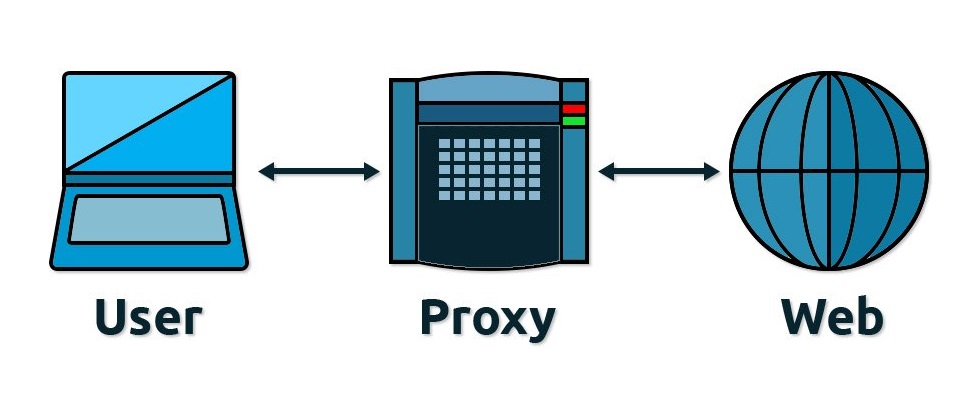

Прокси-сервер — это посредник между вашим компьютером и интернетом, который позволяет вам скрыть свой реальный IP-адрес, обойти блокировки сайтов, повысить скорость и безопасность подключения. Существует много видов прокси-серверов, но два из самых популярных — это НТТР(s) и SOCKS5.

В этой статье мы расскажем вам, чем они отличаются, какие преимущества имеют и почему вам стоит покупать приватные прокси НТТР(s) и SOCKS5 на сайте youproxy.io.

Что такое НТТР(s) и SOCKS5 прокси?

НТТР(s) - это протокол передачи гипертекста (HyperText Transfer Protocol), который используется для обмена данными между веб-браузером и веб-сервером.

НТТР прокси работает на уровне приложений и может модифицировать или фильтровать трафик, например, добавлять или удалять заголовки, кэшировать данные или сжимать контент. НТТР(s) прокси — это то же самое, что и НТТР прокси, но с дополнительным шифрованием SSL/TLS, которое обеспечивает защиту от перехвата данных.

SOCKS5 - это протокол сетевого уровня (Socket Secure), который позволяет передавать любые данные через прокси-сервер без ограничений по типу или содержанию. SOCKS5 прокси работает на уровне сессий и не вмешивается в трафик, а лишь перенаправляет его от одного сокета к другому.

SOCKS5 прокси поддерживает аутентификацию пользователей и может использовать различные методы шифрования.

Какие преимущества имеют НТТР(s) и SOCKS5 прокси?

НТТР(s) и SOCKS5 прокси имеют разные преимущества в зависимости от того, для каких целей вы их используете. Вот некоторые из них:

Анонимность

Прокси-серверы позволяют вам скрыть свой реальный IP-адрес от посторонних глаз и защитить вашу личную информацию от слежки или хакеров. Вы можете выбрать прокси из любой страны мира и подменить свое местоположение.

Доступность

Прокси-серверы помогают вам обойти блокировки сайтов, которые могут быть наложены вашим интернет-провайдером, правительством или администратором сети.

Вы можете получить доступ к заблокированным ресурсам, таким как социальные сети, стриминговые сервисы или онлайн-игры.

Скорость

Прокси-серверы могут ускорить ваше подключение к интернету, если вы выберете прокси, который близко к целевому сайту или имеет высокую пропускную способность. Вы можете избежать замедления скорости из-за перегрузки сети или дальности расстояния.

Безопасность

Прокси-серверы могут повысить уровень безопасности вашего подключения к интернету, если вы используете шифрованные прокси, такие, как НТТР(s) или SOCKS5 с аутентификацией. Вы можете защитить свои данные от перехвата, подмены или взлома.

Почему вам стоит покупать приватные прокси НТТР(s) и SOCKS5?

Если вы хотите пользоваться всеми преимуществами прокси-серверов, вам стоит покупать приватные прокси НТТР(s) и SOCKS5, а не использовать бесплатные или публичные. Вот почему:

-

Надежность. Приватные прокси НТТР(s) и SOCKS5 гарантируют вам стабильное и постоянное подключение к интернету без перебоев, сбоев или ограничений. Вы можете быть уверены, что ваш прокси всегда будет работать и не будет отключаться в самый неподходящий момент.

-

Качество. Приватные прокси НТТР(s) и SOCKS5 обеспечивают вам высокое качество подключения к интернету без задержек, потерь или искажений данных. Вы можете наслаждаться быстрой и четкой передачей видео, аудио или других медиа-файлов.

-

Эксклюзивность. Приватные прокси НТТР(s) и SOCKS5 предоставляют вам индивидуальный и уникальный IP-адрес, который не используется никем другим. Вы можете быть уверены, что ваш прокси не будет забанен, заблокирован или отслежен по IP-адресу.

-

Гибкость. Приватные прокси НТТР(s) и SOCKS5 позволяют вам настраивать различные параметры подключения, такие как скорость, локация, шифрование или аутентификация. Вы можете выбрать прокси, который подходит для ваших целей и потребностей.

Как выбрать и купить приватные прокси НТТР(s) и SOCKS5?

Если вы решили купить приватные прокси НТТР(s) и SOCKS5, вам нужно учитывать несколько факторов, таких как:

-

Цена. Приватные прокси НТТР(s) и SOCKS5 обычно стоят дороже, чем бесплатные или публичные, но они того стоят. Вы можете сравнить цены разных провайдеров прокси и выбрать тот, который предлагает лучшее соотношение цены и качества.

-

Количество. Приватные прокси НТТР(s) и SOCKS5 обычно продается поштучно или пакетами. Вы можете выбрать количество прокси в зависимости от того, сколько устройств или приложений вы хотите подключить через прокси.

-

Локация. Приватные прокси НТТР(s) и SOCKS5 обычно имеют разные локации по всему миру. Вы можете выбрать локацию прокси в зависимости от того, какой сайт или сервис вы хотите посетить или какую страну вы хотите имитировать.

-

Поддержка. Приватные прокси НТТР(s) и SOCKS5 обычно имеют круглосуточную техническую поддержку от провайдера прокси. Вы можете обратиться к поддержке в случае возникновения любых вопросов или проблем с использованием прокси.

Подведем итог

Прокси-серверы — это полезные инструменты для анонимности, доступности, скорости и безопасности подключения к интернету.

Существует таких два основных типа прокси-серверов как НТТР(s) и SOCKS5, которые имеют разные преимущества и недостатки в зависимости от целей использования.

Приватные версии таких прокси есть лучший вариант для тех, кто хочет получить надежное, качественное, эксклюзивное и гибкое подключение к интернету. Для их покупки учитывайте такие факторы, как цена, количество, локация и поддержка.