Отсутствие безопасности WiFi (часть 1)

Надеюсь, к настоящему времени все слышали, что Wi-Fi (беспроводная связь) подвергается серии атак, которые приведут к его компрометации. Насколько эффективны различные схемы шифрования? Какие инструменты используются? Читай дальше что бы узнать.

Безопасность WiFi или ее отсутствие

Я думаю, мы все согласны с тем, что возможность беспроводного подключения — это здорово. Это, безусловно, помогает иметь его и в корпоративной обстановке. Свобода перемещаться по офису со своим ноутбуком повышает эффективность работы, и его просто приятно иметь дома. Мы больше не связаны кабелями и тому подобным. Черт возьми, я помню, что у меня дома был кабель CAT-5 длиной 100 футов, который я использовал для подключения своего ноутбука к маршрутизатору. Это была заноза в заднице, поверьте мне.

Что ж, с этой новообретенной свободой пришли и определенные риски. Каждый раз, когда вы внедряете новые технологии, вы можете быть уверены, что вскоре последуют эксплойты для них. Учитывая это, неудивительно, что 64-битный WEP быстро оказался неэффективным. Поэтому поставщики подняли ставки и выпустили 128-битный WEP, который, в свою очередь, также оказался недостаточным. Это как бы наводит на мысли о старой гонке вооружений, не так ли? На каждое новое оружие, которое появляется, быстро найдется контрмера.

Взлом Wi-Fi существует уже некоторое время, и, как ни странно, о нем почти не упоминается в прессе. С 2001 года 64-битный WEP стал взломанным. Примерно в то же время хорошо известные инструменты, такие как Airsnort, дали возможность массовому взлому беспроводных сетей. Этот инструмент — только половина уравнения, хотя вам все равно нужно что-то, чтобы вы знали, есть ли вокруг вас какие-либо точки беспроводного доступа. Теперь мы продолжим рассмотрение различных инструментов, которые позволят вам взломать WEP. Некоторые из показанных инструментов основаны на Linux, но некоторые с тех пор были перенесены на Win32. На этой ноте давайте приступим к профилированию некоторых инструментов, используемых для взлома WiFi.

Какие инструменты вы используете для взлома WEP?

Существует довольно приличное разнообразие инструментов, которые помогут вам взломать ключи WEP. Один из них, о котором я уже упоминал, это Airsnort, закодированный Snax of Shmoo group. Как и при любом взломе, обычно существует логическая последовательность событий, которые должны произойти в первую очередь. Как вы думаете, каким будет первый шаг? Что ж, раз уж мы хотим взломать ключи WEP, то нашим первым шагом должно стать поиск точки беспроводного доступа (WAP). С этой целью некоторые инструменты, которые помогут вам обнаружить WAP, следующие. Имейте в виду, что не все из них доступны в Win32. Я укажу как таковой, где одного из них нет.

Кисмет

Этот инструмент делает за вас несколько вещей и является родным для *nix. Kismet не только обнаруживает сети Wi-Fi, но и способен перехватывать пакеты из них, а также может выступать в качестве системы обнаружения вторжений. В целом, это очень функциональный инструмент, который до сих пор активно поддерживается. Обратите внимание, что вы можете запустить Kismet в своей любимой операционной системе Win32, но вам нужно будет сделать это с помощью cygwin. Хотя этот инструмент действительно очень функционален, некоторые люди находят его немного запутанным в работе. Тем не менее, если вы хотите установить его на свой ноутбук с Win32, нажмите здесь, чтобы получить хорошее объяснение того, как это сделать.

Сейчас самое время указать, что вам понадобится внешняя беспроводная карта для взлома WEP, поскольку встроенная беспроводная карта, которая у вас есть, просто не справляется с задачей обнаружения всех сетей Wi-Fi, которые могут быть вокруг вас. Некоторые из карт, которые я предлагаю вам приобрести, — это беспроводная карта Cisco Aironet a/b/g (это та, что у меня есть) 3Com 3CRPAG175 и, наконец, двухдиапазонная беспроводная карта Linksys. Пожалуйста, имейте в виду, что это не исчерпывающий список. Все сказано и сделано. Я бы выбрал карту Cisco Aironet, поскольку она поддерживает оба режима a/b/g.

Сетамблер

Netstumbler — это инструмент, который позволит вам обнаруживать WAP вокруг вас. Он полностью функционален на Win32, особенно на W2K Pro и Win XP. Вы снова ограничены необходимостью иметь Wi-Fi-карту, поддерживаемую Netstumbler. Однако этот программный инструмент не обнаружит точки доступа WAP, которые не настроены на широковещательную передачу своего SSID. Довольно ограничивающий фактор, и это основная причина, по которой вам лучше использовать другой инструмент на этапе обнаружения.

ЭйрМагнит

Показанные выше инструменты являются бесплатными инструментами, доступными вам бесплатно, кроме вашего времени на их настройку. Этот инструмент носит коммерческий характер, но гораздо лучше справляется с поиском точек WAP и многим другим. AirMagnet также является родным для Win32 и может быть легко использован, потому что некоторые из проблем, которые могут возникнуть у вас, могут возникнуть при попытке заставить работать два вышеупомянутых. Хотя некоторые инструменты могут хорошо справляться как с обнаружением, так и с последующим сбором трафика точки WAP, вам, вероятно, лучше разделить свой набор инструментов на две части. Имея это в виду, я бы использовал Netstumbler или Airmagnet для обнаружения WAP, если вы пытаетесь сделать это только с помощью бесплатных инструментов.

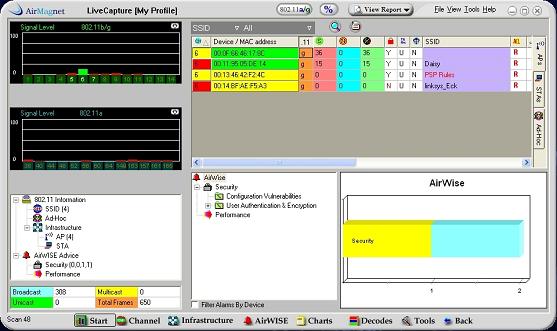

фигура 1

На приведенном выше снимке экрана видно, что обнаружены четыре беспроводные сети. Все они находятся в пределах досягаемости моей Wi-Fi-карты для обнаружения, и, вероятно, эти сети принадлежат моим соседям. Самая верхняя сеть без SSID принадлежит мне, так как я настроил ее так, чтобы мой SSID не транслировался. Также следует отметить тот факт, что только в трех из четырех сетей включена та или иная форма WEP (64 или 128 бит).

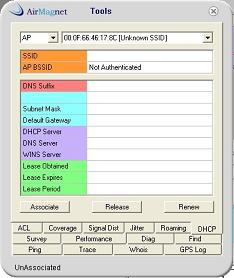

фигура 2

Имея в виду приведенный выше снимок экрана, мы видим, как легко было бы использовать этот инструмент, чтобы связать себя с беспроводной сетью, WEP которой вы взломали. Когда у вас есть ключ, будет несложно подключиться к сети. В любом случае, я не хочу подробно останавливаться на этом инструменте, так как он действительно коммерческий, и я предпочитаю показать вам инструменты, которые по своей природе бесплатны. Тем не менее, этот инструмент чрезвычайно мощный и простой в использовании. Если ваша компания может позволить себе купить его, то я, например, определенно советую вам это сделать.

Заворачивать

В ходе этой статьи мы увидели, что существует достаточное количество инструментов для фазы обнаружения беспроводных сетей. Все, что вам действительно нужно, это приличная карта Wi-Fi, и все готово. Netstumbler — действительно неплохой инструмент для Win32, в то время как Kismet можно заставить работать и на вашей операционной системе Windows. Эти инструменты предназначены только для обнаружения WAP, а не для сбора и последующего взлома WEP. Во второй части этой серии статей мы рассмотрим инструменты для сбора и, в свою очередь, взлома WEP. Помните, что, хотя обнаружение WAP вокруг вас может быть забавным занятием, подключение к ним по-прежнему является незаконным. Пожалуйста, имейте это в виду. На этой ноте увидимся во второй части!