Основы безопасности Windows 7 (часть 3)

- Основы безопасности Windows 7 (часть 1)

Введение

Windows 7 — это новейшая клиентская операционная система Microsoft для настольных компьютеров, в которой сочетаются сильные и слабые стороны ее предшественников, Windows XP и Windows Vista. Каждый аспект базовой операционной системы, а также службы, которые она запускает, и то, как она управляет загруженными в нее приложениями, были пересмотрены и, по возможности, сделаны более безопасными. Все службы были улучшены, а новые параметры безопасности сделали их более надежными. Помимо основных усовершенствований системы и новых служб, Windows 7 предлагает дополнительные функции безопасности, расширенные возможности аудита и мониторинга, а также возможность шифрования удаленных подключений и ваших данных. Windows 7 также имеет недавно разработанные усовершенствования внутренней защиты для защиты внутренних компонентов системы, такие как защита от исправлений ядра, укрепление служб, предотвращение выполнения данных, рандомизация макета адресного пространства и обязательные уровни целостности.

Windows 7 предназначена для безопасного использования. Во-первых, он был разработан инфраструктурой Microsoft Security Development Lifecycle (SDL) и разработан для поддержки требований Common Criteria, что позволяет ему получить сертификат Evaluation Assurance Level (EAL) 4, соответствующий Федеральному стандарту обработки информации (FIPS) № 140-2. При использовании в качестве автономная система, Windows 7 может быть защищена для личной безопасности. Windows 7 содержит много полезных наборов инструментов для обеспечения безопасности, но только когда Windows 7 используется с Windows Server 2008 (R2) и Active Directory, она превращается в пуленепробиваемый жилет. Используя дополнительные инструменты безопасности, такие как групповая политика, вы можете контролировать каждый аспект безопасности рабочего стола. Если Windows 7 используется в основном для вашего домашнего офиса или в личных целях, ее все равно можно защитить от многих современных методов взлома и атак, и ее можно быстро восстановить, если действительно произойдет бедствие, поэтому, хотя Windows 2008 и полезна, она не является полностью необходимой. чтобы применить высокий уровень безопасности к Windows 7. Вы также должны учитывать, что Windows 7 по своей природе безопасна, но это не обязательно означает, что вы должны полагаться на конфигурацию по умолчанию, не внося никаких изменений для расширения охвата безопасности. Вы также должны учитывать, что в конечном итоге вы подвергнетесь какой-либо форме вредоносного ПО или интернет-атаки, когда компьютер используется в любой общедоступной сети. Если компьютер используется для любого типа общедоступного доступа в Интернет, ваша система и сеть, к которой она подключена, становятся открытыми для возможных атак.

В этой статье мы рассмотрим основы, которые вам необходимо знать для правильной защиты Windows 7, достижения базового уровня безопасности, обзора расширенных конфигураций безопасности и изучения некоторых менее известных функций безопасности, предоставляемых Windows 7 для предотвращения или защиты от возможная атака. Мы также рассмотрим множество способов, которыми вы можете защитить свои данные и быстро вернуться к работе, если вы действительно пострадали от какой-либо формы атаки или катастрофического сбоя системы, после которого вы не можете восстановиться. В этой статье представлены концепции безопасности, способы повышения безопасности Windows 7, способы установки и обеспечения безопасности запущенных приложений, способы управления безопасностью в системе Windows 7 и способы предотвращения проблем, вызванных вредоносными программами. В этой статье также рассматривается процесс защиты ваших данных, функции резервного копирования и восстановления операционной системы, способы восстановления операционной системы до предыдущего состояния и способы восстановления данных и состояния системы в случае аварии. Мы также рассмотрим стратегии, чтобы сделать это быстро. Также рассматриваются темы о том, как безопасно работать в сети или через Интернет, как настроить биометрический контроль для расширенного контроля доступа и как Windows 7, а также при использовании с Windows Server 2008 (и Active Directory), как вы можете безопасно интегрировать больше возможности контроля, управления и мониторинга. Цель этой статьи — познакомить вас с функциями безопасности Windows 7, улучшениями и их применением, а также дать вам представление о том, как правильно планировать и применять эти функции безопасности. Концепции, которые мы рассматриваем, разделены и организованы в виде стандартных блоков.

Осторожность:

Если вы работаете в корпоративной или другой профессиональной среде, не вносите изменения в компьютер вашей компании. Убедитесь, что вы работаете в соответствии с опубликованным планом безопасности (или политикой), опубликованными рекомендациями, принципами и/или рекомендациями. Если вы не знакомы с вопросами безопасности и продуктами Microsoft, прочитайте производственную документацию, прежде чем вносить какие-либо изменения в свою систему.

Аварийное восстановление

После полной защиты Windows 7 необходимо создать резервную копию для быстрого восстановления. Вы можете использовать программное обеспечение для создания образов, чтобы сделать моментальный снимок базовой установки для быстрой переустановки, если это необходимо. Если вам нужно переустановить Windows 7 с нуля, вам также потребуется выполнить все шаги, которые уже были предприняты, чтобы защитить ее для использования. Поскольку это может занять некоторое время, вам следует подумать о решениях для восстановления, особенно если на предприятии используется Windows 7. Корпоративные решения предусматривают работу с изображениями. Домашние пользователи также могут создавать моментальные снимки своих систем для быстрого восстановления. В любом случае, вы всегда можете использовать такие инструменты, как Восстановление системы, которое позволит вам сделать снимок вашей системы, но это только в том случае, если вы можете загрузить свою систему или если вредоносное ПО испортит использование Восстановления системы или полностью отключит его. Единственный способ восстановиться после полной катастрофы — это спланировать ее возникновение и разработать план восстановления после нее. Простой план восстановления заключается в том, чтобы после завершения установки убедиться, что установочные диски защищены для последующего использования. В случае аварии попытайтесь исправить систему, а если это невозможно, попробуйте восстановить данные и переустановить Windows с установочных дисков. Этот процесс займет много времени, и вы рискуете потерять свои данные. План аварийного восстановления/реагирования на инциденты, который будет включать способы защиты ваших данных и предлагать варианты быстрого восстановления, которым можно следовать, чтобы защитить ваши данные и предоставить решение для быстрого восстановления:

- Установите Windows 7, приложения, наборы инструментов и укрепите

- Создание резервной копии системы (образ, виртуализация, точка восстановления и т. д.)

- Подготовить решение для централизованного резервного копирования и восстановления/восстановления данных

- Разверните для использования, дождитесь инцидента или катастрофы

- Произошел инцидент, попытайтесь найти основную причину и попытаться устранить

- Авария приводит к тому, что система не подлежит ремонту / непродуктивна для пользователя.

- Быстрое восстановление базовой ОС с помощью приложений, обновлений с помощью образов или виртуализации

- Повторное применение данных (PST и т. д.) через централизованное хранилище данных и сопоставление дисков

- Пользователь системы быстро возвращается к работе без потери важных данных

Все системы неизбежно будут иметь ту или иную форму отказа, независимо от того, насколько тщательно вы подготовились. Диски выходят из строя. Приложения не работают. Безопасность не работает. Таким образом, в вашем плане безопасности вы должны учитывать эти вещи и дать себе шанс восстановиться. Вам также необходимо подумать о том, как вы будете восстанавливаться после любой проблемы с вашей системой. Windows 7 предоставляет множество возможностей для быстрого резервного копирования и работы в случае аварии.

Если вам нужно восстановить системные файлы или восстановить предыдущую копию ОС, вы можете легко сделать это с помощью Windows 7. Windows 7 предоставляет множество инструментов, которые помогут вам защитить и создать резервную копию ваших личных данных, а также самой ОС. Использование таких инструментов, как ERD, ASR, резервное копирование и восстановление, восстановление системы, консоль восстановления, безопасный режим, параметр «Последняя удачная установка» и других, помогло администраторам и конечным пользователям избежать аварий с момента выпуска XP. Многие из нас, возможно, даже использовали несколько инструментов Sysinternals, чтобы запустить систему после критической ошибки (BSOD).

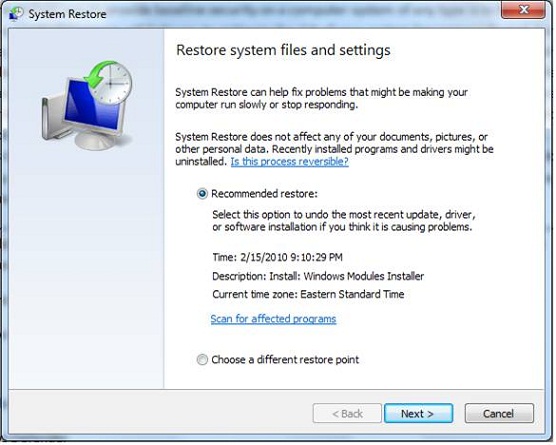

Резервное копирование и восстановление обрабатывает резервное копирование данных. Резервное копирование самой системы выполняется с помощью функции «Восстановление системы» (рис. 1), где вы можете настроить точку восстановления ОС для последующего использования.

Рисунок 1. Использование восстановления системы для создания точки восстановления

Предупреждение:

Восстановление системы используется для создания моментального снимка вашей системы, который затем сохраняется на жестком диске. Если вы хотите вернуться к этому моменту, вам нужно будет снова использовать восстановление системы, чтобы использовать его. Если восстановление системы скомпрометировано; вы не сможете использовать точку восстановления и, возможно, вам придется полагаться на создание образа или переустановку.

Вы также можете положиться на инструменты создания образов, которые могут быстро переустановить ОС, которую невозможно восстановить. Установка рабочих столов Windows с нуля может быть долгим процессом, особенно если вы используете такую систему, как XP, которая все еще используется (еще не EOL) и поддерживается. Существуют десятки исправлений, обновлений и пакетов обновления, которые необходимо применить, а также обновления для ваших приложений, таких как Microsoft Office. Способ сократить время, необходимое для восстановления после вируса, который делает ваш компьютер неработоспособным, состоит в том, чтобы иметь его образ, который можно быстро применить без переустановки с нуля. Если восстановление системы или какие-либо другие инструменты (или уловки) не могут заставить вас снова работать, вам необходимо применить свежую копию Windows и не применять исправления и т. д. — вы можете стать жертвой той же проблемы, которая вызвала вашу систему. потерпеть неудачу в первую очередь.

Данные — это самое важное, что каждый должен учитывать. Личные (или корпоративные) данные должны быть доступны в любое время и никогда не теряться. В корпоративной среде данные обычно резервируются и отправляются за пределы объекта, чтобы вернуться и восстановиться в случае аварии. В домашних условиях следует применять тот же формат. Вы можете хотеть или не хотеть делать копию своих данных вне офиса, но резервное копирование, чтобы вы могли восстановить его позже, если это необходимо, — это первое, что вы должны рассмотреть, даже прежде чем думать о том, как восстановить Windows 7 в чрезвычайной ситуации. Правильная методология проектирования должна заключаться в том, чтобы хранить копию ваших личных данных на внешнем диске. При подключении через USB (или FireWire) к вашим данным можно получить доступ в любое время. Вы также можете зеркально отразить копию на дополнительном диске или даже использовать ленточное решение дома для дополнительной защиты ваших данных. Если вы ведете домашний бизнес, информация имеет решающее значение, поэтому вы можете добавить в смесь несгораемый сейф, чтобы в случае, если с вашим домом случится что-то катастрофическое, ваш бизнес не рухнул вместе с ним. Так что, в общем, нужно быть готовым. Лучший способ восстановить данные после повреждения или случайного удаления — создать резервную копию данных для безопасного хранения.

Использование централизованных решений является ключом к обеспечению высокой доступности и безопасности важных данных. Например, если вы храните все свои данные на внутреннем жестком диске и никогда не создаете их резервные копии, вы рискуете потерять их из-за отказа жесткого диска, который невозможно будет восстановить. Простым решением было бы использовать параметры резервного копирования, чтобы как минимум скопировать его на внешний жесткий диск. Таким образом, у вас есть шанс. Все жесткие диски подвержены сбоям, поэтому, пока новые технологии не догонят развернутые технологии, мы увидим домашние ПК и корпоративные массивы, заполненные дисками, ожидающими выхода из строя в течение достаточно долгого времени. Вы должны сделать резервную копию своих данных, или вы рискуете потерять их. Как только вы это выясните, все, что вам нужно сделать, это найти способ быстро восстановить Windows с наименьшими усилиями и временем.

Кончик:

Всегда лучше планировать наихудший сценарий. Если вы считаете, что ваша система в конечном итоге подвергнется воздействию чего-то, что невозможно исправить, наличие хорошей резервной копии вашей системы и данных будет вашей единственной надеждой на восстановление функциональности. Короче говоря, планирование и предотвращение безопасности, даже если они выполнены идеально, все равно не на 100% безопасны, поэтому всегда планируйте способ повторного применения Windows 7, если вам это нужно.

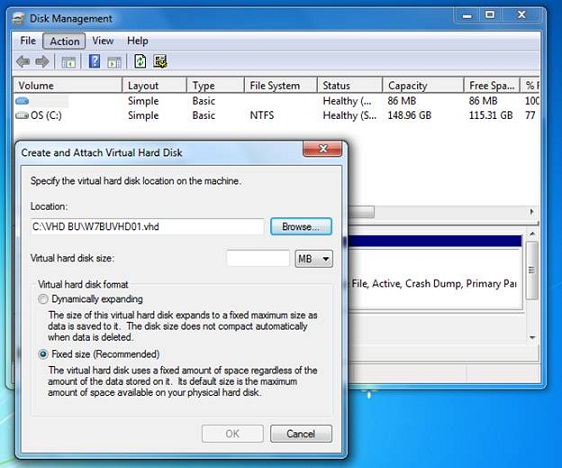

Однако вы можете очень легко настроить план аварийного восстановления для своей ОС, рассмотрев виртуализацию. Вы можете загрузить и установить Virtual PC, или корпоративные версии виртуализации доступны с Microsoft Hyper-V. Hyper-V предлагает платформу для создания, управления и мониторинга виртуальных машин (ВМ). Если вы работаете с Windows 7 дома, вы все равно можете виртуализировать свою систему или ресурсы и воспользоваться ее преимуществами, например, в Virtual PC. Таким образом, если вы хотите создать виртуальную машину в качестве резервной копии, вы можете это сделать. Удобный трюк, который вы можете применить дома, — это то, что предприятия внедряют, чтобы изменить способ управления своим программным обеспечением и развертыванием систем. Использование виртуализации (Virtual PC/Server или Hyper-V) предоставляет множество возможностей радикально изменить способ ведения бизнеса дома. Если вы используете VHD (файл виртуального жесткого диска), то у вас «всегда» есть копия вашей системы, готовая к работе. Вы можете использовать Управление дисками для создания файла виртуального жесткого диска Windows 7, как показано на рисунке 2.

Рисунок 2: Создание виртуального жесткого диска с помощью управления дисками

На предприятии системы и ресурсы могут быть виртуализированы, а данные могут быть высокодоступными в сети хранения данных (SAN) или сетевом хранилище (NAS). Это решает проблемы, связанные с длительным временем восстановления после аварии. Если все файлы, используемые пользователем клиентского компьютера, найдены через подключенный диск к кластеру файловых серверов, то в основном все, что вам нужно сделать, это дождаться аппаратного сбоя системы и восстановить систему на новом компьютере или даже киоск. Большинство корпоративных сред с конечными пользователями держат запасное оборудование на складе именно на этот случай. Если вы спроектируете и примените концепции резервных серверов (кластеризованных или с балансировкой нагрузки) и примените виртуализацию к уравнению, вы можете буквально получить схему, в которой в случае сбоя компьютера в течение нескольких секунд конечный пользователь сможет вернуться к работе, не теряя ни секунды..

В общем, всегда делайте резервную копию своих данных и защищайте свою систему. Защитите его как можно лучше, но также дайте себе возможность вернуться к работе, не тратя слишком много времени на установку программного обеспечения, драйверов и перенастройку вашей системы для использования.

Примечание:

Включите несгораемый сейф или решение для удаленного резервного копирования ваших данных на случай экологических катастроф.

Расширенные функции безопасности

В Windows 7 есть много других расширенных функций безопасности, которые вы можете использовать, например расширенные параметры шифрования и биометрические данные. Должна быть гарантирована безопасная связь через незащищенные соединения. Контроль доступа, кража и возможное использование собранной информации — это то, что вы должны предусмотреть при развертывании Windows 7, потому что случаются аварии и данные теряются. Хуже того, из-за мобильных сотрудников и мобильных ноутбуков, используемых в личных целях, безопасность подвергается угрозе, когда пользователь теряет свой ноутбук, где-то его забывает или его украдут. Если флэш-накопители USB будут использованы и утеряны, как ваши данные останутся в безопасности? Чтобы подготовиться к этим и другим возможностям, вы можете развернуть следующие функции безопасности в Windows 7:

Биометрия. Биометрия используется для контроля доступа. Большинство компьютеров (особенно линейка IBM/Lenovo ThinkPad) поставляются со сканером отпечатков пальцев. На горизонте технического прогресса находится полное биометрическое использование для любых и всех систем, технических устройств дома, в офисе или где-либо еще. Публичные библиотеки откажутся от читательского билета вместо сканирования сетчатки глаза. Злоупотребление вашей личной информацией теми, кто стремится воспользоваться преимуществами, пока держите эту технологию в страхе, но достаточно скоро онлайн-банкинг, применение родительского контроля для детей дома и другие личные функции будут осуществляться с помощью той или иной формы биометрического удостоверения личности. Windows 7 готова к биометрии. Microsoft тесно сотрудничала с разработчиками считывателей отпечатков пальцев и поставщиками оборудования, чтобы убедиться, что Windows 7 готова выполнять свои обещания. Управление идентификацией является очень важным фактором при применении безопасности.

Шифрование диска BitLocker (BDE) — BitLocker (и BitLocker to Go) используются для обеспечения безопасности данных, содержащихся на внутренних и внешних системах жестких дисков. В Windows 7 вы можете использовать обе версии BitLocker для защиты данных на внутренних жестких дисках, внешних дисках, флэш-накопителях и других внешних/съемных носителях. BDE может защитить данные, хранящиеся на этих дисках, требуя учетных данных для доступа к ним, а также используя TPM.

Функция управления доверенным платформенным модулем (TPM) Microsoft доступна только на оборудовании, совместимом с TPM. В случае жалоб Windows Vista/7 и Windows Server 2008 могут использовать расширенные функции и функции безопасности. Microsoft Trusted Platform Module (TPM) Management — это новая функция, доступная в Windows Vista/7 и Microsoft Windows Server 2008. Ее основная функция — позволить системам Windows использовать расширенные функции обработки и шифрования на аппаратном уровне. Как упоминалось ранее в этой статье, для использования некоторых из этих расширенных функций требуется современное (и совместимое) оборудование. Если вы попытаетесь использовать функцию и обнаружите, что она неактивна или непригодна для использования, скорее всего, ваше оборудование не поддерживает эту функцию или вы используете неправильную версию Windows 7, и эта функция недоступна.

Кончик:

TPM можно настраивать и управлять через BIOS компьютеров и оснастку MMC, которую мы установили ранее.

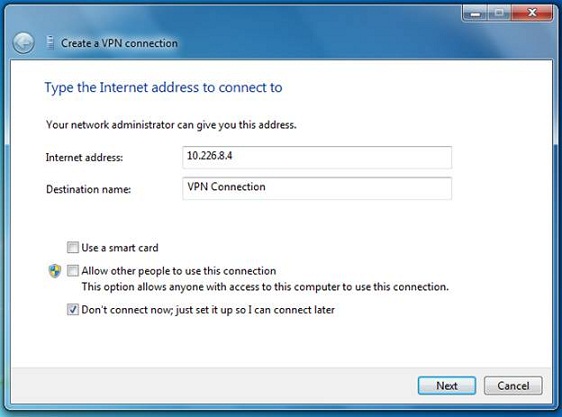

Вы также можете безопасно подключаться к удаленным ресурсам с помощью Windows 7, настроив подключения IPsec/VPN. Виртуальная частная сеть (VPN) — это термин, используемый для описания мер безопасности, применяемых для защиты вас от атак. Вы по-прежнему устанавливаете соединение через незащищенную общедоступную сеть (Интернет), но, поскольку для обеспечения конфиденциальности соединения применяется туннель шифрования, вы можете делать это безопасно. Вы можете быстро создать новое VPN-подключение, перейдя в меню «Пуск», введя VPN и перейдя по ссылке панели управления для создания нового VPN-подключения, как показано на рисунке 3.

Рисунок 3. Настройка VPN-подключения

Вы можете создавать соединения с другими системами, используя расширенные протоколы, которые обеспечивают чрезвычайно высокий уровень безопасности за счет алгоритмов шифрования. Обычно для этого требуется процессор ЦП с возможностью аппаратного шифрования. Это устраняет необходимость в базовой ОС для его обработки, что значительно увеличивает нагрузку на системные ресурсы. VPN можно использовать для безопасного подключения к другим системам.

Примечание:

При управлении удаленными системами Microsoft вы можете использовать подключение к удаленному рабочему столу (RDC). При использовании Telnet в качестве инструмента удаленного подключения для систем Unix и сетевых устройств Cisco (в качестве примеров) следует рассмотреть возможность отключения этой службы (отключена по умолчанию) и использования Secure Shell (SSH).

Вы также можете создавать управляемые туннельные соединения с протоколом IPsec и управлять ими с помощью оснастки консоли MMC или брандмауэра Windows. В консоли есть даже функции, которые позволяют вам управлять подключениями IPsec и устранять неполадки, такие как несоответствие ключей, проблемы с ассоциацией безопасности (SA), проблемы с наборами шифрования, предложениями, настройками времени жизни и другими проблемами конфигурации на основе ISAKMP. Этим можно управлять в брандмауэре Windows, в дополнительных функциях.

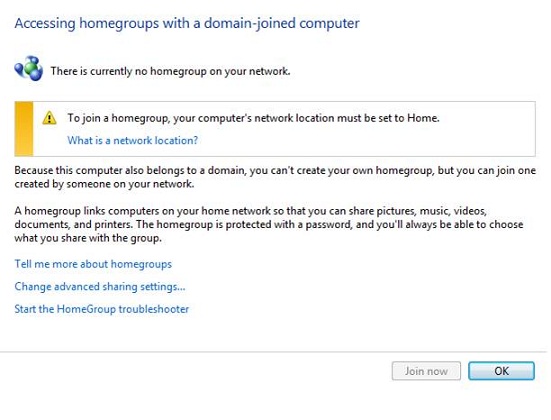

После того как выбраны параметры контроля доступа и восстановления данных, и вы можете безопасно подключаться к сетевым ресурсам через зашифрованные туннели, что делать, если вы хотите безопасно обмениваться ресурсами по домашней или корпоративной сети? Windows 7 предоставляет новую функцию HomeGroup, которую можно найти в Панели управления. Вы можете настроить его для внесения изменений в вашу систему, чтобы безопасно связать другие компьютеры в вашей домашней сети для совместного использования ресурсов, как показано на рисунке 4.

Рисунок 4. Настройка домашней группы Windows 7

Windows 7 можно настроить для безопасного совместного использования ресурсов с другими системами в вашей домашней сети. Домашняя группа при настройке может обеспечить базовую безопасность для доступа, использования и обмена данными. Например, если вы настраиваете два компьютера на своем домашнем компьютере, и один из них использует локальный принтер, домашняя группа позволяет вам использовать его как ресурс, чтобы все системы могли его использовать. Вы также можете защитить его паролем и указать, кто может его использовать, а кто нет. В Windows 7 это заменяет использование функции рабочей группы. Не все версии Windows 7 позволяют создавать домашнюю группу. Любая версия Windows 7 может присоединиться к домашней группе, но создать домашнюю группу можно только в выпусках Home Premium, Professional или Ultimate.

Конечно, лучше всего использовать (и защищать) Windows 7, используя ее с Windows Server 2008 в среде Active Directory. Запуск операционной системы корпоративного класса открывает двери для полной блокировки и возможностей мониторинга. Например, веб-серфинг можно контролировать и отслеживать с помощью Active Directory, групповой политики, специализированных шаблонов и наборов блокировки и других инструментов, таких как прокси-серверы. Пользователь мог войти в каталог (домен) и полностью контролироваться и контролироваться. Все, что делает конечный пользователь, может быть зарегистрировано и записано. Любой инструмент или службу, предоставляемые Windows, можно настроить, изменить или полностью удалить.

С помощью продуктов Forefront каждый аспект использования компьютера, проверки личности, ведения журналов и мониторинга можно охватить и управлять с помощью централизованной консоли. Затем вы можете еще больше использовать Windows Server, интегрировав его с Forefront. Forefront — это новая линейка программного обеспечения Microsoft, целью которой является обеспечение полной безопасности на предприятии. Среди прочего, у него есть предложения для серверов, настольных компьютеров, контроля доступа и специализированных решений для SharePoint. При использовании клиентов Windows в бизнес-среде это решение может обеспечить детальное применение параметров безопасности, а также дополнительные возможности для централизованного управления и мониторинга.

В некоторых случаях вам может потребоваться запустить Active Directory. Например, что если бы вы по закону должны были проверять весь доступ к корпоративным ресурсам и сохранять копии всей электронной почты сотрудников? Работая на предприятии, вы, скорее всего, столкнетесь с аудиторской проверкой, особенно если вы являетесь публичной компанией. Данные «должны» быть защищены и подлежат восстановлению. Должны быть соблюдены определенные уровни безопасности, и это делается в первую очередь с помощью государственного законодательства. (Сарбейнс Оксли и HIPPA).

На предприятии вы сможете повысить безопасность своих рабочих станций или настольных компьютеров, просто используя службы каталогов Active Directory (AD DS), модель домена, групповую политику и многие другие инструменты для централизации и управления функциями безопасности. Kerberos используется для обеспечения безопасности всех транзакций с помощью билетов. Это создает надежный фундамент, на котором можно строить. Если вы строите на этом фундаменте, возможности применять расширенные уровни контроля безграничны.

Windows 7 может управляться как клиент, и при этом в доменной модели Active Directory обеспечивает безопасность, интегрируя в нее все службы и управление доступом, и предлагает множество вариантов стратегий безопасного развертывания, таких как установка только «ядра» что необходимо, сохраняя ограниченное пространство открытым для атаки или устанавливая и настраивая бесконечное количество служб, которые одинаково защищаются с помощью опций и наборов инструментов. Кроме того, групповая политика при правильном применении может помочь вам развернуть многие функции, которые мы обсуждали, например, вы можете интегрировать BitLocker в AD, а затем выполнить развертывание с помощью политики. Вы также можете контролировать Internet Explorer, ограничивая доступ или полностью блокируя его с помощью настроенных списков известных вредоносных сайтов и сетей, занесенных в черный список.

Вы также можете развернуть другие расширенные функции безопасности Windows 7, чтобы еще больше усилить безопасность, например:

Расширенная безопасность DNS — поддержка расширений безопасности системы доменных имен (DNSSec) в Windows 7 обеспечивает новый уровень безопасности для безопасности разрешения имен. Поскольку DNS очень важен и в большинстве случаев является основой большинства решений, он также является целью многих атак и зависит от улучшений безопасности, чтобы оставаться в рабочем состоянии и защищенным от эксплойтов. В документах RFC 4033, 4034 и 4035 перечислены новые стандарты обеспечения безопасности DNS, и Microsoft выполнила требования Windows 7.

DirectAccess — DirectAccess — это функция Windows 7, которая позволяет мобильным сотрудникам работать удаленно через Интернет без использования технологии VPN. DirectAccess тесно связан с ресурсами вашего предприятия, что позволяет вам безопасно получать к ним удаленный доступ. Это также позволяет мобильным пользователям получать удаленную поддержку от ИТ-персонала. DirectAccess позволяет удаленно управлять компьютерами и обновлять их с помощью групповой политики. DirectAccess использует IPv6 поверх IPsec для шифрования трафика в общедоступном Интернете.

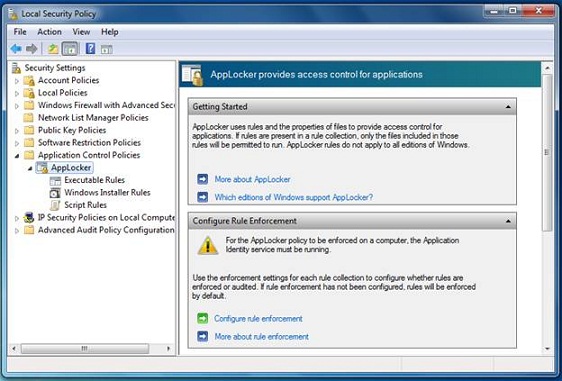

AppLocker — при работе с редактором локальной политики безопасности (или групповой политикой) теперь можно настроить AppLocker, функцию Windows 7, которая контролирует установленные приложения. После настройки вы можете блокировать, ограничивать и контролировать свои настольные приложения. Это делается с помощью набора правил. Вы можете настроить правила для контроля приложений, способы управления обновлениями и многое другое. На рис. 5 показан редактор локальной политики безопасности в Windows 7, в котором можно настроить безопасность приложений с помощью AppLocker.

Рисунок 5: Использование AppLocker для защиты ваших приложений

Наконец, вы всегда должны учитывать свою сеть. Беспроводные системы являются рассадниками вторжений и проникновения. Маршрутизаторы, коммутаторы и любые другие управляемые устройства в вашей сети также подвержены атакам, если они не защищены. Вот почему очень важно учитывать концепцию глубокоэшелонированной защиты — вам нужно охватить каждую точку входа и возможную область эксплойта.

Кончик:

С помощью Windows Server 2008 R2 и продуктов сторонних производителей, таких как Cisco Systems, вы можете развернуть NAP/NAC для обеспечения безопасности и применения политик управления доступом. В Microsoft инфраструктура защиты доступа к сети (NAP) состоит из клиентов NAP и серверов центра регистрации работоспособности (HRA) и может дополнительно контролироваться с помощью сервера политик сети (NPS). NAP будет контролировать доступ клиентов с помощью предварительно настроенной политики соответствия. Если клиент не соответствует требованиям политики, он может динамически принудительно выполняться. Его также можно настроить на блокировку или отказ в доступе. Cisco использует аналогичную технологию под названием Network Admission Control (NAC). При совместном использовании в средах Microsoft/Cisco можно обеспечить высокий уровень безопасности и контроля.

Резюме

Домашнюю систему Windows 7 можно заблокировать и легко управлять ею. Вы даже можете настроить безопасный доступ к нему через Интернет из другого удаленного места, если оставить его включенным и активным. Windows 7 можно сделать пуленепробиваемой, если вы действительно хотите укрепить ее до полной блокировки. Он все еще может стать объектом атаки и, вероятно, будет, если вы используете компьютер в Интернете, например. Мы можем предусмотреть эту возможность и соответствующим образом усилить безопасность Windows 7.

При рассмотрении вопроса об использовании Windows 7 в сегодняшней атмосфере хакерских атак и эксплойтов главным приоритетом при принятии такого решения являются параметры безопасности и гибкость. Windows 7 абсолютно безопасна, но не на 100%. Вы должны применять знания, другие инструменты и расширенные конфигурации, чтобы защитить все его аспекты, а затем часто обновлять и контролировать их. Это того стоит, если вы хотите избежать нападения. Windows 7 имеет множество улучшений безопасности и может быть настроена для быстрого восстановления.

Кроме того, базовые принципы безопасности, такие как «глубокая защита», должны применяться в сочетании с другими рекомендациями по безопасности и лучшими практиками, чтобы вы применяли безопасность не только для защиты, но и несколько ее уровней, охватывающих всю архитектуру и код, который ее запускает..

Здесь мы только коснулись поверхности, так много еще нужно узнать и узнать, но, надеюсь, эта информация статьи прольет свет. Чтобы узнать больше, прочитайте материалы, перечисленные в справочных ссылках, которые содержат более подробную информацию, а также бесплатные инструменты, шаблоны и руководства. Обязательно ознакомьтесь с частями 1 и 2 Учебника по безопасности Windows 7 для полного охвата.

Справочные ссылки

- Функции безопасности Windows 7

- Улучшения безопасности Windows 7

- Блог TechNet о безопасности Windows 7

- Контрольный список безопасности Windows 7

- Десять вещей, которые ИТ-специалисты должны знать о Windows 7

- Средство удаления вредоносных программ Microsoft и сканирование оценки безопасности

- Системные требования Windows 7

- Виртуальный ПК и режим XP

- Центр совместимости Windows 7

- Производительность Windows и совместимость оборудования

- AppLocker

- Загрузите и установите Microsoft Security Essentials для Windows 7.

- Пошаговое руководство по шифрованию диска BitLocker для Windows 7

- Пошаговое руководство по управлению модулями доверенной платформы Windows

- Набор средств управления соответствием требованиям безопасности Майкрософт

- Набор средств управления соответствием требованиям безопасности Windows Server 2008

- Управление корпоративной безопасностью с помощью Forefront

- Защита доступа к сети (NAP)

- Управление доступом в сеть Cisco (NAC)

- Введение в DNSSEC

- Компоненты DNSSEC и терминология

- Жизненный цикл надежной компьютерной безопасности (SDL)

- Сертификация Common Criteria: продукты платформы Microsoft Windows

- Реагирование на инциденты ИТ-безопасности (планирование реагирования на инциденты)

- Введение в защиту ядра от исправлений

- Предотвращение выполнения данных

- Дизайн механизма обеспечения целостности Windows

- Понимание и работа в защищенном режиме Internet Explorer

- Стратегии управления рисками вредоносных программ

- Руководство и инструментарий по управлению рисками безопасности

- Мониторинг безопасности и обнаружение атак

- Windows 7 и Windows Server 2008 R2: управление связью с Интернетом

- Используйте безопасность Windows 7 в бизнес-среде

- Безопасность Windows 7 на предприятии

- Запрос комментариев (RFC) Поиск

Статьи Роба Шимонски: на WindowsNetworking.com — на WindowSecurity.com — на VirtualizationAdmin.com

- Основы безопасности Windows 7 (часть 1)