Обзор политики паролей Specops

Продукт: Политика паролей Specops

Домашняя страница продукта: нажмите здесь

Бесплатная пробная версия: нажмите здесь

Около года назад мне представилась возможность ознакомиться с политикой паролей Specops. При этом я обнаружил, что программное обеспечение работает хорошо, и дал ему положительный отзыв. Совсем недавно Specops выпустила версию 7.0 своего программного обеспечения политики паролей. Мне было любопытно посмотреть, как изменилось программное обеспечение, и я решил попробовать его.

Если вы не знакомы с политикой паролей Specops, это инструмент для принудительного использования надежных и безопасных паролей.

Процесс установки

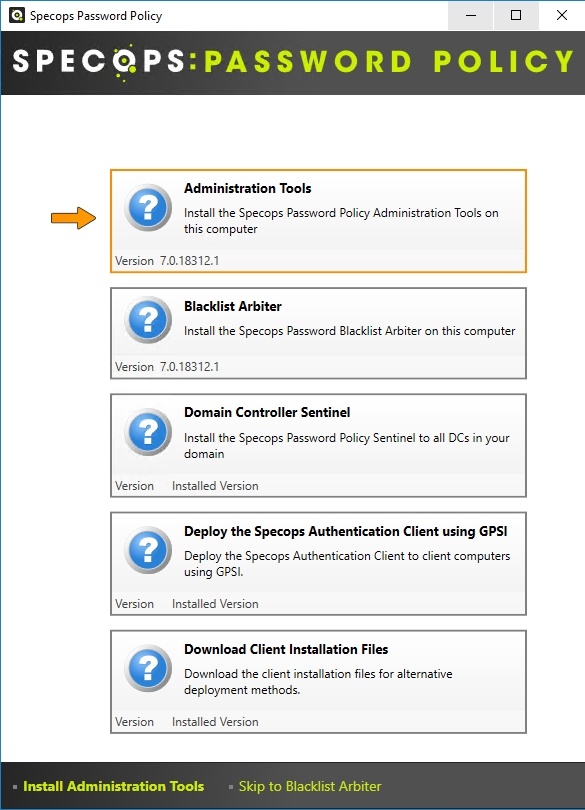

Когда вы запускаете программу установки, Specops Password Policy отображает экран-заставку, аналогичный показанному ниже. Как вы можете видеть на рисунке, существует ряд различных компонентов, которые вы можете установить. Я не хочу тратить много времени на описание процесса установки, потому что подробно описал его в предыдущем обзоре. Однако я скажу вам, что для целей этого обзора я установил Blacklist Arbiter и Domain Controller Sentinel на виртуальную машину под управлением Windows Server 2016. Я также установил инструменты администрирования и клиент проверки подлинности Specops на Windows 10. рабочий стол.

Стоит отметить, что большинство элементов управления Specops Password Policy реализованы на уровне групповой политики. При установке средств администрирования программа установки добавляет контейнер политики паролей Specops в редактор групповой политики. Вы можете найти этот контейнер в User ConfigurationPoliciesWindows SettingsSpecops Password Policy.

Аудитор паролей Specops

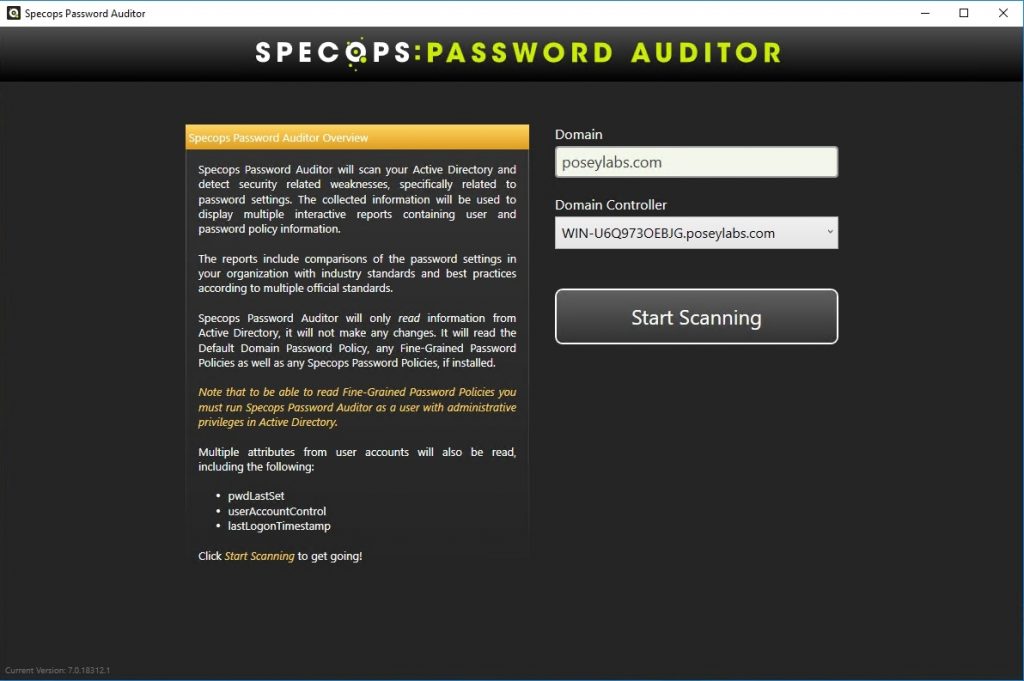

Первое, что я решил проверить, это Specops Password Auditor. Аудитор паролей Specops — это инструмент для сканирования Active Directory с целью определения работоспособности используемых паролей. Аудитор проверяет такие вещи, как несоответствующие пароли и пароли, срок действия которых истекает. Specops Password Auditor доступен как отдельный бесплатный инструмент, но также включен в политику паролей Specops. Вы можете увидеть начальный экран Specops Password Auditor, показанный на рисунке ниже.

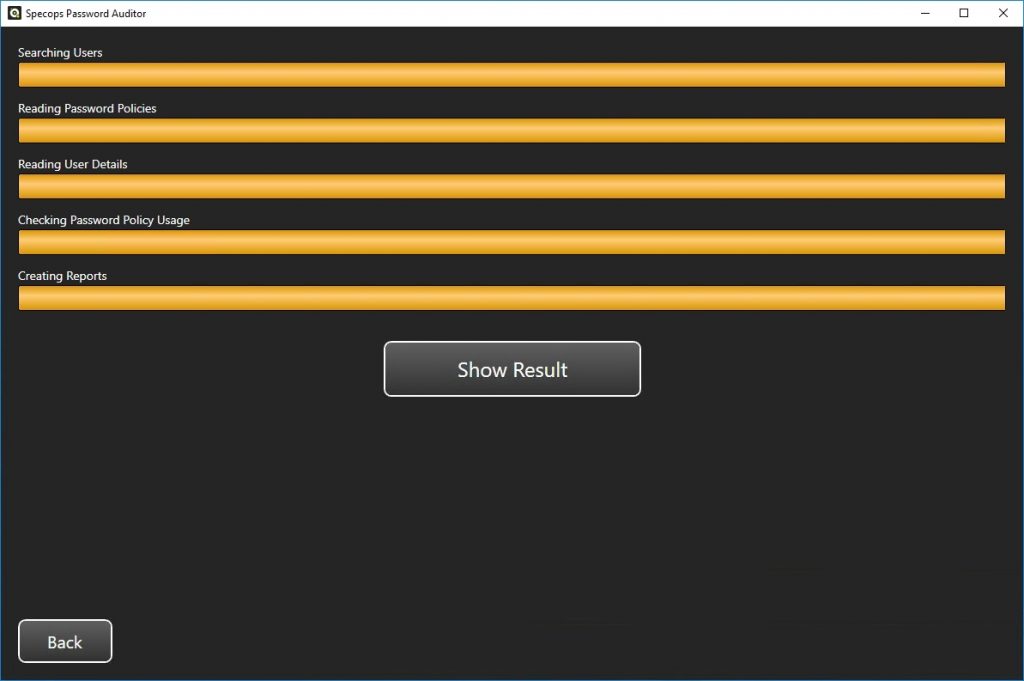

После нажатия кнопки «Начать сканирование» программное обеспечение запускает сканирование Active Directory, в ходе которого оно проверяет пользователей, политики паролей, сведения о пользователях и использование политики паролей. Что меня впечатлило в процессе сканирования, которое вы можете увидеть ниже, так это то, что оно завершилось в мгновение ока. Хотя моя лабораторная среда действительно содержит всего около полудюжины учетных записей пользователей, виртуальные машины работали на устаревшем и плохо работающем оборудовании. Тот простой факт, что сканирование завершилось так быстро, несмотря на базовое оборудование, является свидетельством эффективности механизма сканирования.

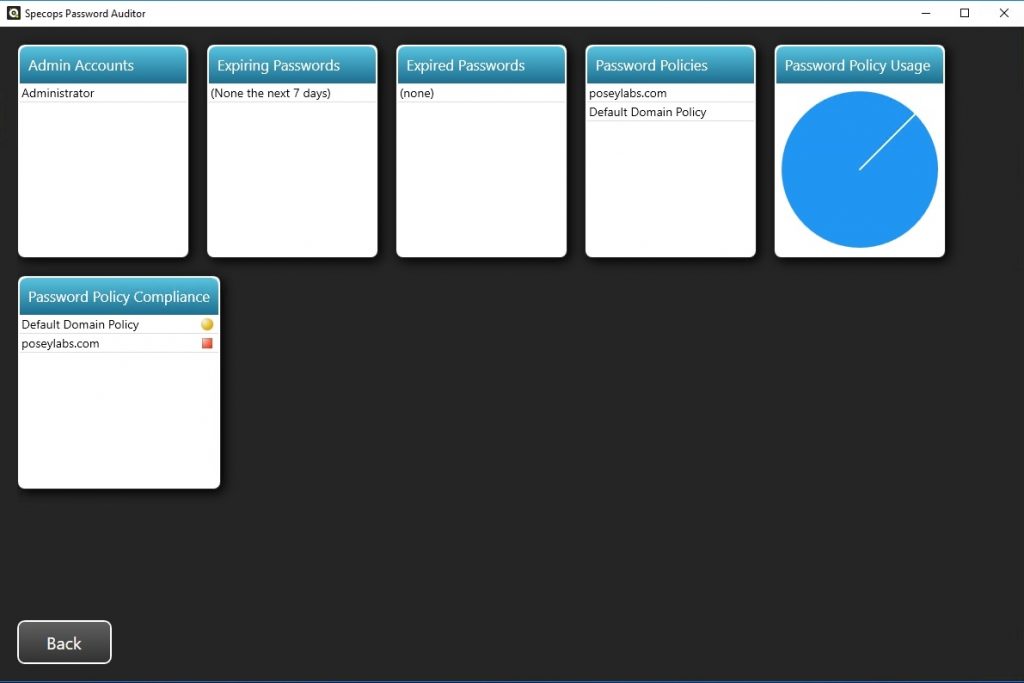

Результаты сканирования отображаются на экране, аналогичном показанному на следующем рисунке. Как вы можете видеть на рисунке, аудитор показывает вам такие вещи, как, какие пользователи имеют административные привилегии, какие учетные записи имеют пароли, срок действия которых скоро истечет, срок действия пароля какой учетной записи уже истек. Возможно, еще более впечатляюще то, что в поле «Соответствие политике паролей» отображается отчет о состоянии с цветовой кодировкой, основанный на используемых вами политиках паролей.

Мне очень нравится Specops Password Auditor, потому что он прост в использовании и передает полезную информацию без лишнего беспорядка. Между прочим, все поля, показанные на предыдущем рисунке, кликабельны, предоставляя более подробную информацию. На мой взгляд, стоит потратить время на то, чтобы попробовать Specops Password Auditor. Вы можете быть просто удивлены тем, что узнаете об использовании паролей в вашей организации.

Словарь

Закончив изучение своей лабораторной среды с помощью Specops Password Auditor, я обратил свое внимание на Specops Password Policy. Одной из основных функций, которую я хотел опробовать, была функция словаря программного обеспечения. Основная идея этой функции заключается в том, что хакеры иногда пытаются взломать пароли, рассматривая слова в словаре как список потенциальных паролей. Хакер использует разные слова из словаря для каждой попытки входа в систему. Specops помогает администраторам защищаться от этого типа атак, не позволяя пользователям выбирать пароли, найденные в словаре.

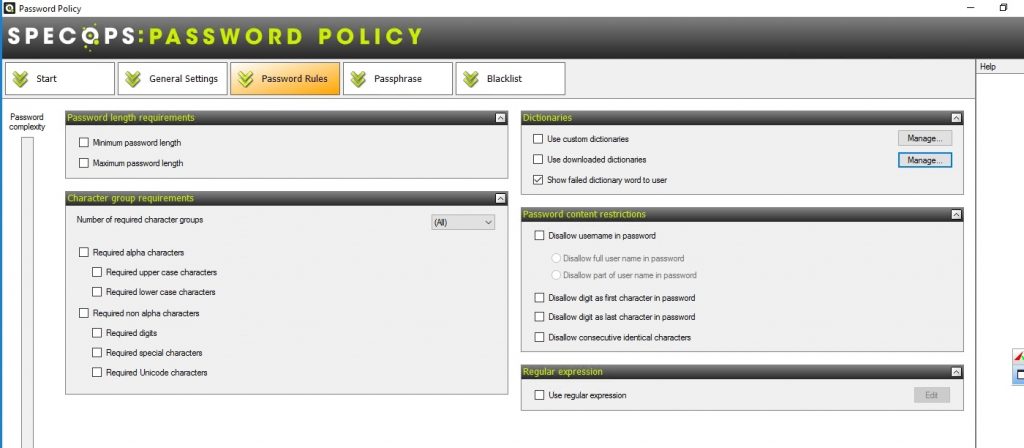

Если вы посмотрите на рисунок ниже, то увидите, что настройки словаря находятся на вкладке Password Rules инструмента администрирования. Политика паролей Specops может применять свои словарные правила на основе загружаемых и/или пользовательских словарей. Между прочим, Specops предоставляет по крайней мере полдюжины различных словарей, содержащих все, от общих комбинаций клавиш до паролей, которые, как известно, просочились.

Одна из вещей, которые мне особенно понравились в том, как Specops реализовала эту функцию, заключается в том, что есть возможность показать пользователям, почему выбранный ими пароль нарушает правила словаря. Это помогает уменьшить разочарование пользователей, потому что, если новый пароль пользователя будет отклонен, он увидит подробное объяснение, почему, а не получит общее сообщение об ошибке.

Черный список паролей

Еще одна функция, которую я решил проверить при оценке политики паролей Specops, — это функция черного списка. Функция «Черный список» позволяет запретить пользователям использовать пароли, о которых известно, что они были украдены.

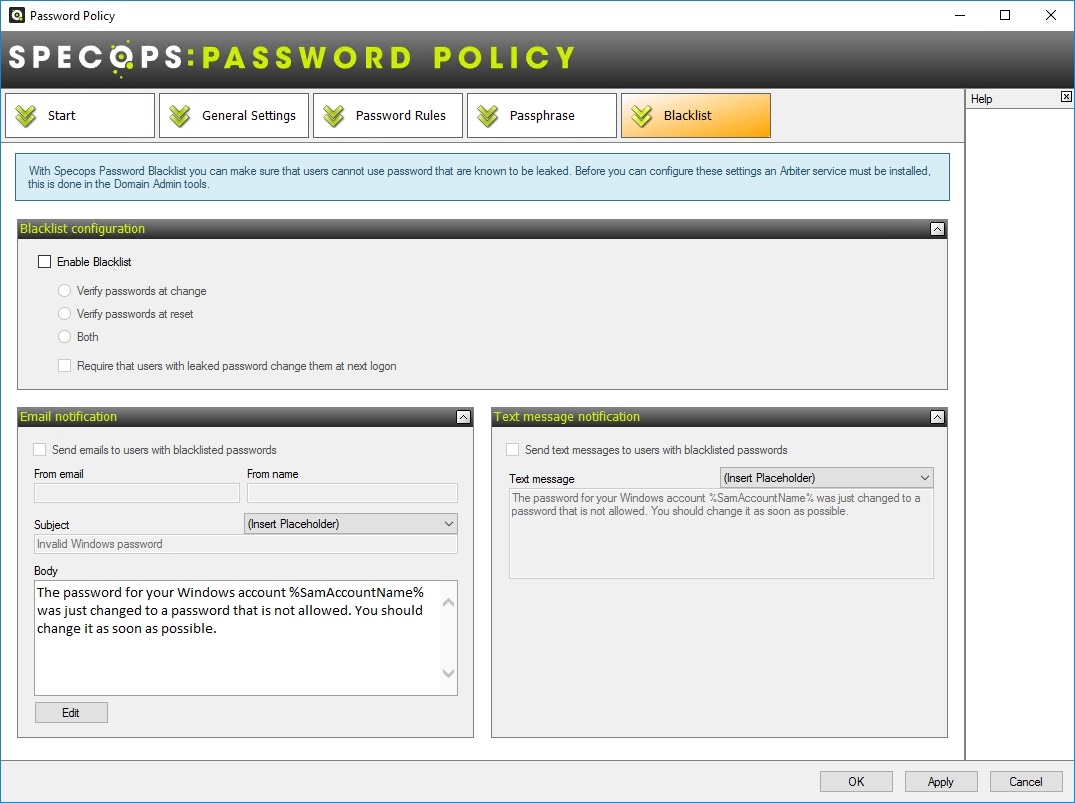

Вы можете увидеть, как выглядит вкладка «Черный список» административного инструмента на рисунке ниже. Как видно на рисунке, вы можете настроить функцию «Черный список» для проверки паролей при их изменении, проверки паролей при их сбросе или и того, и другого. Существует также флажок, который вы можете установить, чтобы требовать, чтобы пользователи с утечкой паролей изменили свой пароль при следующем входе в систему.

Глядя на рисунок выше, вы, несомненно, заметите, что функция «Черный список» содержит параметры для отправки текстовых сообщений и/или текстовых сообщений пользователям, которые используют пароли из черного списка. У меня смешанные чувства по поводу этих вариантов уведомлений.

С одной стороны, возможность предупреждать пользователей о том, что они используют ненадежный пароль, безусловно, хороша. С другой стороны, сообщения по умолчанию чем-то напоминают мне некоторые фишинговые сообщения, которые я получал на протяжении многих лет. Я бы посоветовал использовать функции уведомлений, но также обучать пользователей тому, как отличить законное сообщение от фишингового сообщения. Например, вы можете сказать им, что никакое законное сообщение никогда не попросит их щелкнуть ссылку.

Вердикт

В первый раз, когда я использовал политику паролей Specops (чуть больше года назад), я сначала подумал, что это не более чем графический интерфейс для собственных настроек паролей групповой политики. Хотя политика паролей Specops предоставляет базовые настройки паролей, такие как максимальный срок действия пароля и минимальная длина пароля, включение этих возможностей на самом деле является скорее функцией удобства, чем указанием на истинные возможности программного обеспечения.

Политику паролей Specops лучше всего можно описать как инструмент для расширения настроек, связанных с паролями, которые встроены в Active Directory. Фактически, программное обеспечение дает вам чрезвычайно детальный контроль над требованиями к паролям. Например, вы можете запретить последовательные одинаковые символы или запретить пользователю использовать цифру в качестве последнего символа своего пароля. Точно так же вы можете указать минимальное количество символов, которое должно быть изменено, когда пользователь меняет свой пароль. Это всего лишь несколько примеров элементов управления, которые дает вам Specops.

Новый словарь и возможности создания черных списков предназначены для того, чтобы дать администраторам еще больший контроль над паролями пользователей и обеспечить бесспорно более безопасные пароли.

Единственное, что мне не особенно нравится в политике паролей Specops, — это процесс первоначальной установки и настройки. Несмотря на то, что нет ничего особенно сложного в установке и запуске программного обеспечения, мне несколько раз приходилось обращаться к документации. Однако я допускаю, что, возможно, у меня просто был плохой день, потому что я не могу припомнить, чтобы у меня были трудности с процессом установки, когда я просматривал предыдущую версию.

Итак, после всего сказанного я хотел бы завершить все свои обзоры TechGenix, присвоив им рейтинг от 0 до 5 звезд, где 5 звезд — это высшая оценка. Мне очень понравилась политика паролей Specops, и я с радостью поставил ей золотую звезду в 4,5 звезды.