Общие сведения о шаблонах безопасности Windows

Посетите веб-сайт Дерека, посвященный средствам аудита и безопасности Windows, статьям, книгам, форумам и многому другому…

www.auditingwindows.com

Содержимое шаблона безопасности

Все шаблоны безопасности созданы одинаковыми. Это означает, что каждый из них потенциально содержит сотни параметров, которые могут управлять безопасностью на целевом компьютере. Для всех новых создаваемых шаблонов безопасности каждый параметр по умолчанию имеет значение «Не настроено». Это означает, что шаблон безопасности не изменяет параметры на целевом компьютере. Однако всего за пару кликов вы можете легко настроить множество параметров безопасности, которые могут изменить множество компьютеров одновременно.

Анализируя, что такое шаблон безопасности, мы должны понимать, что на самом деле это часть объекта групповой политики. Если вы посмотрите на Рисунок 1, то увидите типичные настройки безопасности Local GPO.

Рис. 1. Типичная локальная групповая политика, показывающая параметры безопасности для компьютера.

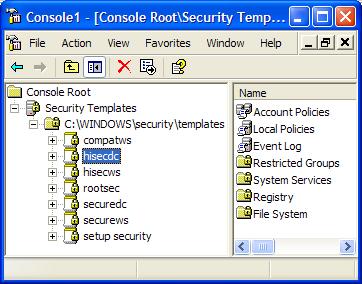

Теперь взгляните на рисунок 2, на котором представлен полный список шаблонов безопасности.

Рисунок 2. Типичная структура шаблона безопасности.

Как видите, между ними существует прямая зависимость. Причина этого в том, что шаблон безопасности представляет собой не что иное, как текстовый файл, который может обновлять все эти параметры безопасности в объекте групповой политики. В каждом разделе безопасности есть несколько других подпапок и деталей, которые мы рассмотрим здесь.

Политика учетной записи

Раздел политики учетной записи — это действительно три группы настроек в одной. Политики учетных записей контролируют пароли пользователей и случаи, когда пользователь забывает свой пароль при входе в систему.

- Политика паролей — настраивает сам пароль в отношении срока действия, длины пароля и сложности пароля.

- Политика блокировки учетной записи — настраивает реакцию пароля, когда пользователь не может ввести правильный пароль несколько раз.

- Политика Kerberos — управляет выдачей билетов Kerberos для связи с доменом. Это доступно ТОЛЬКО для объектов групповой политики, которые связаны с уровнем домена.

Права пользователя

Права пользователя контролируют доступ к тому, что пользователь и/или группа могут делать на компьютере. Права пользователя контролируют весь настраиваемый компьютер, а не только его часть. Права пользователя контролируют административные привилегии, такие как локальный вход в систему, резервное копирование файлов и изменение системного времени. Возможность управления правами пользователей в шаблоне безопасности разрушает старую модель, согласно которой каждый компьютер нужно было настраивать индивидуально для управления правами пользователей.

Журнал событий

Включение параметров журнала событий в шаблон безопасности расширяет возможности централизованного управления всеми компьютерами. В прошлом единственным способом убедиться, что три журнала по умолчанию (приложение, система и безопасность) настроены правильно, была отдельная настройка каждого сервера. Эти параметры можно настроить для управления размером файла журнала, методом хранения файла журнала и количеством дней хранения журнала, а также возможностью доступа группы гостей к журналу безопасности.

Группы с ограниченным доступом

Группы с ограниченным доступом предназначены для управления членами группы либо на уровне домена, либо в локальном SAM членов домена. Группы с ограниченным доступом могут сбивать с толку и приводить к странным результатам. Поэтому рекомендуется тщательно протестировать желаемые результаты, прежде чем внедрять их в производство.

Настройку «Группы с ограниченным доступом» следует сочетать с настройкой «Обрабатывать, даже если объекты групповой политики не изменились». Это обеспечит согласованность членства в группах, даже если локальный администратор решит добавить в группу новых участников без утверждения.

Еще одна вещь, о которой следует помнить в отношении групп с ограниченным доступом, заключается в том, что вы не можете комбинировать разные параметры группы из нескольких шаблонов безопасности. Это происходит, когда вы импортируете разные шаблоны безопасности в объекты групповой политики, связанные с разными уровнями в Active Directory. В результате будут настроены последний объект групповой политики и группа с ограниченным доступом, при этом будут удалены все другие модификации групп в ранее примененных объектах групповой политики.

Системные службы

До появления Active Directory и GPO приходилось настраивать системные службы на каждом компьютере индивидуально. Затем, с появлением объектов групповой политики, вы можете настроить системные службы в рамках объекта групповой политики для последовательного применения к нескольким компьютерам. С помощью шаблонов безопасности вы можете настроить системные службы в автономном режиме, протестировать их, а затем развернуть с помощью объекта групповой политики.

Вы можете управлять многими аспектами системных служб с помощью шаблонов безопасности. Вот параметры, которые вы можете настроить для служб из объекта групповой политики:

- Режим запуска — вы можете настроить автоматический, ручной или отключенный режим.

- ACL — у каждой службы есть ACL, даже если вы не можете увидеть это из самой службы. GPO открывает эту опцию. Вы можете настроить пользователей или группы, чтобы они имели доступ к запуску, остановке, управлению и т. д. каждой службы.

Конфигурация шаблона безопасности в отношении системных служб уникальна. В зависимости от того, какой компьютер вы используете для настройки, шаблон безопасности будет определять, какие системные службы доступны в интерфейсе для настройки. Например, если вы настраиваете шаблон безопасности на компьютере с Windows XP Professional, на котором установлена установка по умолчанию, вы не сможете настроить определенные службы в шаблоне безопасности, такие как IIS и служба репликации файлов. Решение этой проблемы заключается в создании и управлении шаблонами безопасности с компьютеров, на которых есть все необходимые службы, которые необходимо настроить на целевых компьютерах.

Права доступа к файлам и реестру

Вы можете настроить как ACL, так и SACL для файлов и ключей реестра с помощью шаблонов безопасности. Это дает вам полный контроль над каждым файлом и ключом реестра, поскольку интерфейс позволяет вам просматривать файл и ключ, которыми вы хотите управлять. Вы также контролируете, как разрешения действуют с другими подпапками, файлами и подразделами в иерархической структуре файловой системы или реестра. Эти настройки включают в себя:

- Распространение наследуемых разрешений на все вложенные папки и файлы

- Замените существующие разрешения на все вложенные папки и файлы наследуемыми разрешениями.

- Не разрешать замену разрешений для этого файла или папки

Цель, которую вы настраиваете в этих параметрах, должна существовать или целевой компьютер, иначе этот параметр может привести к сбою других параметров.

Встроенные шаблоны безопасности

Существует множество встроенных шаблонов безопасности, которые вы можете выбрать. Эти шаблоны классифицируются для контроллеров домена, серверов и рабочих станций. Эти шаблоны безопасности имеют настройки по умолчанию, разработанные Microsoft. Все эти шаблоны безопасности можно найти в папке C:WindowsSecurityTemplates. Вот список шаблонов безопасности, которые вы найдете в этой папке.

- Compatws.inf — требуется для старых приложений, которым требуется более слабая защита для доступа к реестру и файловой системе.

- DC security.inf — используется для настройки безопасности реестра и файловой системы компьютера, который был обновлен с Windows NT до Windows 2000/2003.

- Hisecdc.inf — используется для повышения безопасности и связи с контроллерами домена.

- Hisecws.inf — используется для повышения безопасности и связи между клиентскими компьютерами и рядовыми серверами.

- Notssid.inf — используется для ослабления безопасности, чтобы позволить старым приложениям работать в службах терминалов Windows.

- Ocfiles.inf — для дополнительных компонентов, которые устанавливаются после установки основной операционной системы. Это будет поддерживать такие службы, как службы терминалов и службы сертификации.

- Securedc.inf — используется для повышения безопасности и связи с контроллерами домена, но не до уровня шаблона безопасности High Security DC.

- Securews.inf — используется для повышения безопасности и связи между клиентскими компьютерами и рядовыми серверами.

- Setup security.inf — используется для повторного применения параметров безопасности по умолчанию только что установленного компьютера.

Резюме

Как видно из этого базового обзора шаблонов безопасности, они используются для одновременной централизации безопасности на многих компьютерах. Широта, которую охватывает шаблон безопасности, довольно велика, обеспечивая контроль над некоторыми наиболее важными параметрами безопасности на любом компьютере. Благодаря тому, что Microsoft предоставляет вам набор шаблонов безопасности по умолчанию, которые можно использовать сразу или в качестве отправной точки, вы можете немедленно приступить к централизации конфигураций безопасности.