Настройка детальных параметров пароля в Windows Server 2008 — простой способ

В серии статей «Настройка детальных параметров пароля» (часть 1 и часть 2) мы продемонстрировали, как настроить детальные параметры пароля для отдельных пользователей или глобальных групп безопасности в среде Windows Server 2008 Active Directory с помощью встроенных методов. Эта статья продемонстрирует «Простой способ» того, как обращаться с этими дополнительными политиками паролей в вашей доменной среде Windows Server 2008.

Различные подходы

Как и во многих других областях администрирования Windows, у вас есть несколько различных вариантов обработки новых политик паролей, их настроек и того, на кого они влияют. Встроенная возможность с использованием таких инструментов, как ADSIEdit, может быть не лучшим вариантом для неопытного персонала службы поддержки, переутомленных администраторов или неуклюжих консультантов, таких как я. красиво и безопасно! Другие могут заявить, что для работы нам нужны скриптовые решения — в наши дни все говорят о PowerShell, верно? К счастью, некоторые классные и бесплатные инструменты уже появились — еще до выпуска Windows Server 2008 — все эти инструменты предоставляют нам как командные строки PowerShell (CmdLets), так и приятный графический интерфейс сверху!

В этой статье основное внимание будет уделено бесплатной утилите от Special Operations Software под названием Specops Password Policy Basic — эта утилита представляет собой ограниченную версию Specops Password Policy. Конечно, есть и другие возможные решения, и некоторые из них будут упомянуты в конце этой статьи.

Базовая политика паролей Specops

Первое, что вам нужно сделать, это пойти и загрузить загрузку с веб-сайта Specops — вам нужно будет зарегистрироваться на веб-странице, чтобы получить продукт (честная сделка, если вы спросите меня). Инструмент требует наличия Microsoft.NET Framework 2.0 и консоли управления Microsoft (MMC) версии 3.0 на компьютере, на котором установлен продукт. В моем случае я использовал Microsoft Windows Server 2008 (бета-версия RC1).

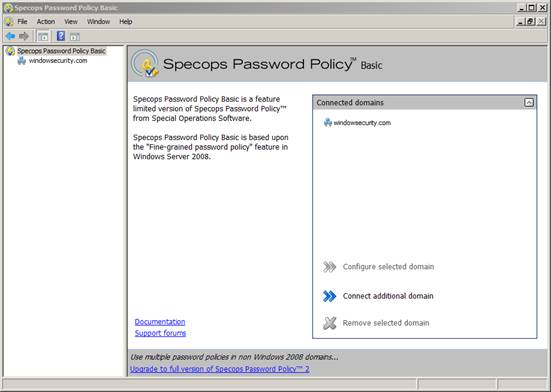

Во время установки вы можете установить оснастку MMC Specops Password Policy Basic и/или Windows PowerShell CmdLets — по умолчанию устанавливаются оба компонента (что подходит для большинства сценариев). После установки у вас будет доступна новая оснастка MMC, показанная на рисунке 1.

Рисунок 1: Обзор оснастки MMC

Как видите, оснастка может подключаться к нескольким доменам, в моем случае я подключен к домену windowsecurity.com.

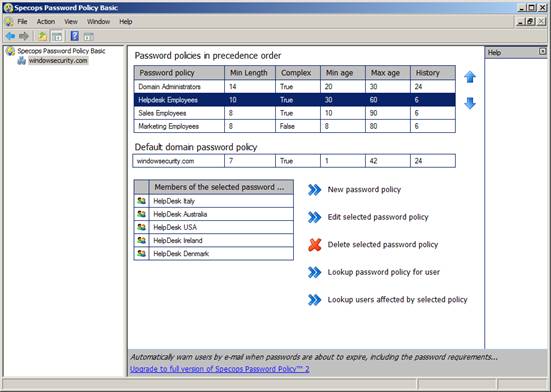

Если щелкнуть узел домена в левом поле, мы получим отличный обзор политик паролей, присутствующих в настоящее время в домене. Это включает порядок приоритета, имя(я) политики паролей, 5 основных параметров (минимальная длина, требования к сложности, минимальный возраст, максимальный возраст и параметры истории) и быстрый просмотр членов политики (пользователей или глобальных групп безопасности).

Кроме того, у нас есть возможность создать «Новую политику паролей», «Редактировать выбранную политику паролей», «Удалить выбранную политику паролей», «Поиск политики паролей для пользователя» и «Поиск пользователей, затронутых выбранной политикой» — см. Фигура 2.

Рисунок 2: Политики паролей, присутствующие в домене, и наши варианты

В моем случае я выбрал политику паролей для «Сотрудников службы поддержки», в таблице «Участники выбранной политики паролей» я вижу соответствующих пользователей и/или группы безопасности. С помощью стрелок вверх/вниз вы можете очень легко установить порядок приоритета политик паролей. Обратите внимание, что вы также можете быстро ознакомиться с политикой паролей домена по умолчанию (обычно определяемой в GPO политики домена по умолчанию) — как ранее рекомендовалось, это должна быть очень строгая политика паролей, чтобы убедиться, что все пользователи находятся в правильной группе безопасности ( s), а в противном случае они будут «страдать» от очень строгой политики по умолчанию (и поэтому будут вынуждены звонить в службу поддержки).

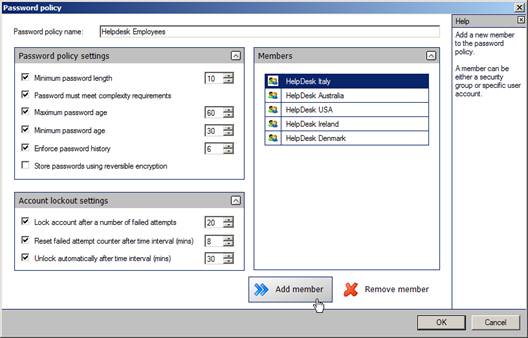

При выборе «Новая политика паролей» или «Редактировать выбранную политику паролей» открывается очень интуитивно понятный диалог (см. рис. 3) — намного лучше, чем мастер ADSIEdit, который я показывал вам в своих предыдущих статьях на эту тему.

Рисунок 3: Диалоговое окно политики паролей

Здесь мы устанавливаем параметры политики паролей, включая параметры блокировки учетной записи. Мы также можем легко добавлять и/или удалять участников (пользователей или группы безопасности) из этого конкретного диалогового окна. Это очень удобный способ отображения параметров политики паролей — быстрый и простой, практически без ошибок или досадных опечаток. Использование такого интерфейса определенно сэкономит ваше время и усилия по сравнению с «занудной» утилитой ADSIEdit — вам на самом деле даже не нужно думать, просто следуйте за дизайном и реализуйте согласованные настройки пароля!

Кто что получает?

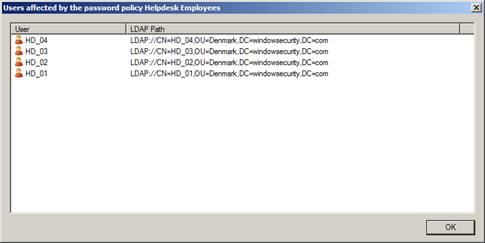

Одной из особенно сложных задач при работе с политиками паролей Windows Server 2008 является определение того, какой пользователь получает какие параметры политики, и наоборот. Специалисты Specops подумали об этом и включили две изящные опции: «Поиск политики паролей для пользователя» (рис. 4) и «Поиск пользователей, затронутых выбранной политикой» (рис. 5).

Рисунок 4: Быстрый поиск по пользователю

Мне очень легко выполнить запрос, чтобы увидеть, какая политика паролей «поражает» конкретного пользователя. В противоположном случае, когда я хочу увидеть, на каких пользователей влияет определенная политика паролей, я просто выбираю опцию «Поиск пользователей, затронутых выбранной политикой» — мой результат показан ниже.

Рисунок 5: Быстрый поиск по политике

Теперь мы увидели функциональность графического интерфейса Specops Password Policy Basic — все довольно круто по сравнению со встроенными инструментами (или их отсутствием). Тем не менее, инструмент Specops включает в себя больше полезных функций — и все это бесплатно!

Командлет PowerShell

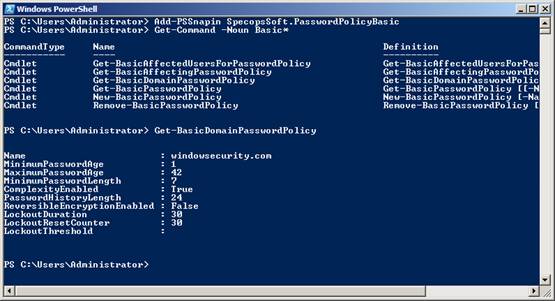

Specops Password Basic содержит небольшой набор CmdLet PowerShell. Таблица 1 представляет собой краткое введение в прилагаемые бесплатные CmdLet:

Таблица 1: Краткий справочник по PowerShell

Как называется CmdLet? | Что делает CmdLet? |

Get-BasicAffectedUsersForPasswordPolicy | Используется для поиска всех пользователей, затронутых детализированной политикой паролей. |

Get-BasicAffectingPasswordPolicy | Используется для поиска подробной политики паролей, влияющей на конкретного пользователя. |

Get-BasicDomainPasswordPolicy | Извлекает единую недетализированную политику паролей, установленную групповой политикой. |

Get-BasicPasswordPolicy | Находит одну или несколько подробных политик паролей |

New-BasicPasswordPolicy | Создает новую детализированную политику паролей в домене. |

Remove-BasicPasswordPolicy | Удаляет детализированную политику паролей из домена |

Таблица 1

Перед использованием возможностей PowerShell необходимо выполнить следующую команду (внутри оболочки PowerShell):

Add-PSSnapin SpecopsSoft.PasswordPolicyBasic

Чтобы получить список CmdLet, введите следующую команду: Get-Command -Noun Basic*

Дополнительные образцы PowerShell доступны здесь.

Рисунок 6: PowerShell

PowerShell отлично подходит для выполнения одних и тех же задач снова и снова, документирования того, что вы делали и как вы это делали, и т. д. Но, если ни предоставленный графический интерфейс, ни PowerShell CmdLets вам недостаточно хороши, Specops на самом деле также включил дополнительную пользу: Интерфейс прикладного программирования (API). И инструмент администрирования Specops, и CmdLets используют этот API, и он может использоваться сторонними разработчиками для автоматизации или интеграции административных задач Specops Password Policy Basic.

Одна из идей может состоять в том, чтобы создать сценарий или приложение для перехвата всех пользователей, не затронутых какой-либо политикой паролей, кроме политики учетной записи домена по умолчанию — это будет полезно для безопасности, особенно если политика по умолчанию не является наиболее безопасным в окружающей среде (как я обычно рекомендую).

Дополнительные опции

Как упоминалось ранее, Specops Password Policy Basic — не единственный (бесплатный) способ выйти за рамки встроенных инструментов. Другие предложили дополнительные решения, и я очень кратко упомяну два из них. Оба они имеют одинаковую базовую функциональность: создание, редактирование, удаление и связывание детализированных политик паролей в домене.

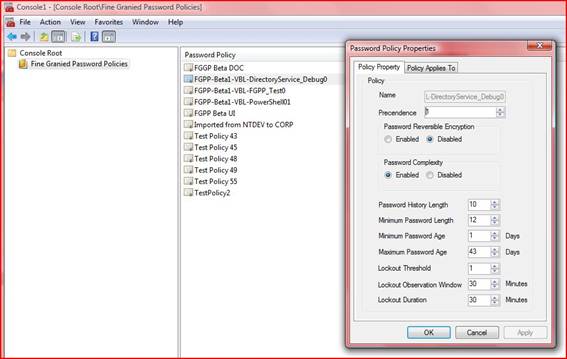

Первый бесплатный инструмент принадлежит Кристоферу Андерссону (TrueSec), Microsoft MVP в области служб каталогов. Бета-версию этого инструмента можно загрузить здесь, и он предоставляет базовые функции, как показано на рис. 7.

Рисунок 7: MMC Кристофера Андерссона

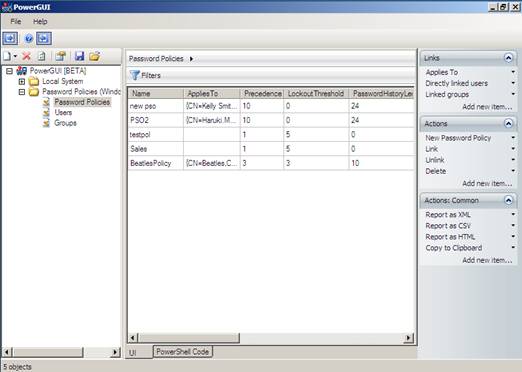

Второй бесплатный инструмент от Дмитрия Сотникова создан с использованием PowerGUI — поверх некоторых других бесплатных команд AD CmdLet от Quest — его можно скачать здесь. На рис. 8 показан красивый графический интерфейс.

Рисунок 8: Инструмент PowerGUI для работы с детальными политиками паролей

Так что, в основном, вам решать, что вам нравится — я уверен, что мы увидим больше полнофункциональных версий утилит по мере приближения даты выпуска Microsoft Windows Server 2008: 27 февраля 2008 года!

Вывод

Понимание того, как работают детализированные настройки паролей, а также как, когда и зачем их использовать, очень важно. Надеемся, что предыдущие две статьи о «Настройка выборочного пароля в Windows Server 2008» помогли вам разобраться в этом вопросе. «Проект политики паролей» сам по себе, вероятно, является самой сложной и важной частью настройки нескольких политик паролей в одном домене Active Directory, но процесс реализации с использованием ADSIEdit может быть не лучшим готовым решением для управления от Microsoft — поэтому Specops приходит на помощь с бесплатным продуктом: Password Policy Basic. Я думаю, что этот инструмент дает нам все необходимое для управления несколькими политиками паролей в домене Windows Server 2008. Недурно!

внешние ссылки

- БЕСПЛАТНОЕ управление пользовательским интерфейсом для детальных политик паролей

- Программное обеспечение для специальных операций