Могут ли системы предотвращения вторжений (IPS) спасти вас от кибератаки?

Эксперты отрасли ожидают, что к 2025 году киберпреступность обойдется компаниям во всем мире в 10,5 триллиона долларов . Это в среднем 3,86 миллиона долларов на одно предприятие! Звучит пугающе прямо! Помимо финансовых потерь , кибератаки также приводят к потере репутации . Это в среднем может оставаться в вашем бизнесе в течение трех лет после первоначального нарушения. Вы бы тоже не хотели, чтобы это произошло! В этой статье мы рассмотрим, как останавливать кибератаки с помощью систем предотвращения вторжений (IPS) . Это системы, о которых должна знать каждая команда по кибербезопасности и владелец бизнеса.

Вы узнаете все об IPS и о том, как она работает. Вы также найдете список различных типов IPS, доступных для вашего бизнеса. Таким образом, вы сможете принять обоснованное решение о том, какой из них лучше всего подходит для вашей компании.

Прежде чем мы перейдем к этому, давайте рассмотрим, почему происходят кибератаки.

Основная причина кибератак

Основной причиной кибератак часто являются уязвимости сетевой безопасности . Киберзлодеи могут использовать эти слабости или недостатки, чтобы проникнуть в вашу систему. Это позволяет им использовать множество эксплойтов, таких как программы-вымогатели , вредоносное ПО , утечки данных и атаки на основе инъекций . Это означает, что они организуют атаки из безопасной зоны целевой сети .

Хороший способ защитить вашу сеть и остановить такие атаки — это иметь IPS. Его цель — обнаружить вредоносный трафик и предотвратить его попадание в сеть. Таким образом, у кибератак нет шансов вас использовать.

Давайте теперь посмотрим, что такое IPS и что она может сделать для вашей компании!

Что такое система предотвращения вторжений?

IPS — это решение для сетевой безопасности, которое обнаруживает угрозы и несанкционированный доступ . Он отправляет предупреждения вашей команде безопасности, чтобы помочь им предотвратить атаки. IPS также может инициировать такие действия, как закрытие точек доступа и изменение конфигурации брандмауэра.

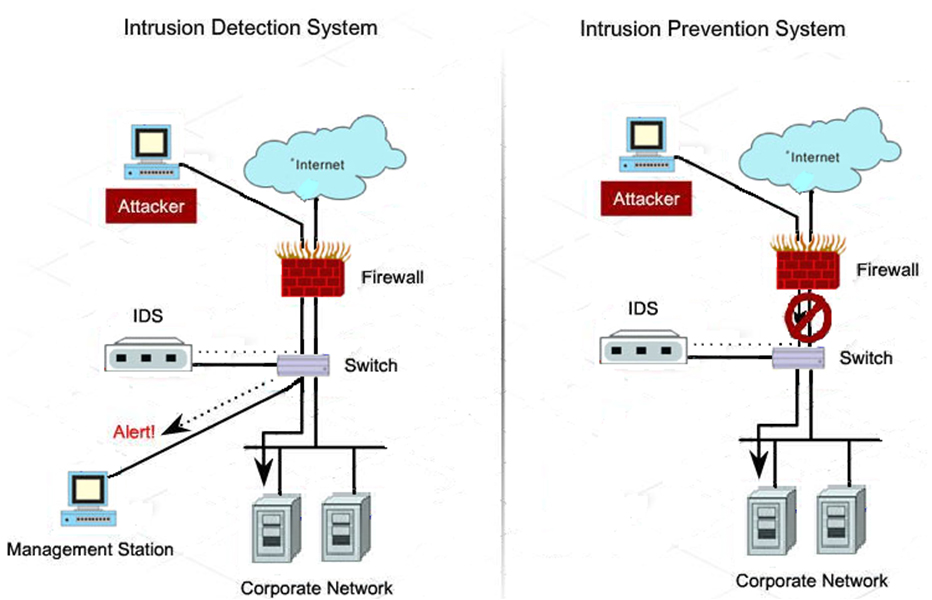

IPS работает как комбинация системы обнаружения вторжений (IDS) и брандмауэра. Иногда IPS и IDS могут быть частью решения сетевой безопасности , похожего на брандмауэр. Они сравнивают входящие сетевые пакеты с базой данных шаблонов кибератак. Если они находят совпадения, обе системы помечают пакет.

Откуда взялась база данных? Поставщики часто составляют и обновляют базу данных с учетом последних угроз безопасности. Некоторые поставщики IPS даже включают в свои списки уязвимости технологий Интернета и Интернета вещей (IoT).

Вы можете сказать: пока что и IPS, и IDS звучат как брандмауэр. Единственным отличием является список эксплойтов, добавленных в базу данных.

Может так показаться; но сначала давайте определим, как работает IPS . Тогда вы сможете решить, стоит ли это вашего времени и внимания.

IPS, IDS и брандмауэры

IPS — это система управления данными, а IDS — решение для мониторинга безопасности. Это означает, что если IDS находит совпадение с эксплойтом, он помечает пакет. С этой целью он отправляет уведомление команде безопасности.

IPS действует как брандмауэр , предотвращая попадание помеченного пакета в сеть. Он также может автоматически отклонять пакеты на основе набора правил. В этом смысле IPS является упреждающим, в то время как IDS реагирует только на угрозы .

Поскольку IDS и стандартный брандмауэр похожи, многие поставщики программного обеспечения интегрируют IDS в свои системы. Они идут с решениями Unified Threat Management.

Теперь давайте углубимся в работу IPS.

Как работают системы предотвращения вторжений?

IPS — это активное решение, поэтому вам нужно понять его, чтобы успешно использовать. В этом разделе мы рассмотрим, как эти системы взаимодействуют с пакетами данных и что предлагает система IPS в качестве защиты. Вот пошаговое объяснение того, как это работает.

Шаг 1: Анализ содержимого пакета

Когда пакет достигает сети, IPS начинает его анализировать. Он просматривает информацию о пакете, такую как IP-адреса и номера портов . Затем он берет эту информацию и сравнивает ее с базой данных кибербезопасности. Он также проверит его на соответствие политикам и правилам компании. База данных или политика содержит информацию о вредоносных портах и IP-адресах . Этот шаг похож на брандмауэр.

Шаг 2: Сравните содержимое

Вот где вещи начинают отличаться. На этом этапе IPS проверяет, соответствует ли какая-либо запись базы данных или набор правил информации в пакете, чтобы пометить ее как проблему. Здесь брандмауэр только проверит заголовок, сравнит его с набором правил и пометит.

Однако IPS сравнивает содержимое пакета и его заголовок. Это позволяет обнаруживать кибератаки .

Многие кибератаки, такие как атаки типа «отказ в обслуживании» (DoS) и распределенный отказ в обслуживании (DDoS) и вирусы, имеют чистые заголовки. Только когда вы доберетесь до контента, вы столкнетесь с вредоносным ПО. Вот почему IPS лучше предотвращает различные типы эксплойтов, чем брандмауэр.

Шаг 3. Заблокируйте вредоносные пакеты

Это последний и отличительный этап IPS. Как только он обнаружит вредоносный пакет, он заблокирует его или даже весь трафик на порт, в зависимости от его настройки. IDS или межсетевой экран не могут блокировать пакеты. Именно это делает IPS более эффективным в борьбе с киберпреступностью.

IPS подходит не только для ИТ-компаний

Решения IPS предназначены не только для ИТ-компаний. Они также приносят пользу компаниям в машиностроении . Это еще не все, они хорошо интегрируются в полностью автоматизированную инфраструктуру . Что касается ИТ, IoT и операционных технологий (OT) на нескольких производственных площадках, IPS хорошо интегрируется с этими системами. Так обстоит дело с « производством 4.0 » предприятий.

IPS также доступна для бизнес-решений на основе управления жизненным циклом продукта (PLM). Кроме того, существуют бизнес -решения Oracle, ориентированные на базы данных, которые используют IPS для повышения безопасности.

Приятно знать, что такие предложения IPS доступны. Они делают компанию с интегрированным решением IoT и OT более защищенным от кибератак.

Теперь, когда вы знаете все тонкости IPS и их гибкость , давайте поговорим о различных типах IPS.

4 вида профилактики

На рынке существует несколько различных решений IPS. Вы столкнетесь с ними при поиске идеального решения IPS . Здесь мы расскажем вам, что они из себя представляют, и обсудим, что каждый из них может предложить.

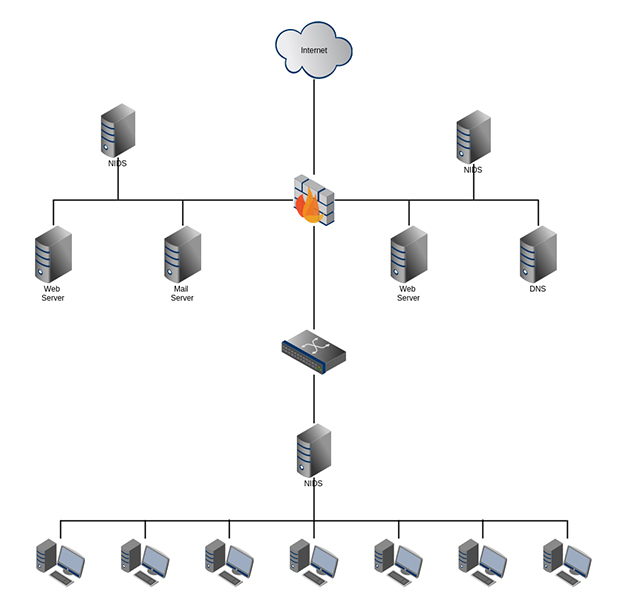

1. Система предотвращения сетевых вторжений (NIPS)

NIPS — это решение, в котором программное обеспечение IPS размещено на отдельном устройстве. Таким образом, вы можете установить эти устройства в стратегических точках сети . Это позволяет им сканировать все сетевые пакеты .

Более крупные компании , где отделы должны быть светскими, могут извлечь выгоду из NIPS. Это могут быть научно-исследовательские инженерные компании, оборонные предприятия или предприятия, занимающиеся вопросами безопасности.

Аппаратное обеспечение NIPS включает специализированные интегральные схемы (ASIC) и сетевые процессоры. Это позволяет этим устройствам справляться с большими объемами трафика. Они также могут обрабатывать пропускную способность данных в режиме реального времени.

2. Хост-система предотвращения вторжений (HIPS)

HIPS лучше всего использовать для защиты сети и ее устройств от вредоносного программного обеспечения. Он всеобъемлющий, поскольку начинается с третьего уровня модели взаимодействия открытых систем (модель OSI). Первый уровень этой модели — физический уровень, а последний — прикладной уровень.

Это означает, что HIPS прекрасно справляется со всеми пакетными данными . Комплексный характер системы HIPS делает ее последней линией защиты от атак. Он может обнаруживать даже те пакеты, которым удалось проскользнуть через NIPS . Вот почему он обычно устанавливается на конечных точках, таких как ПК, для проверки трафика.

3. Анализ сетевого поведения (NBA)

Когда вы слышите NBA, вы сразу же думаете о баскетболе; Я понимаю тебя.

А вот NBA — это программа, которая собирает и анализирует сетевой трафик. Он использует данные для выявления любой вредоносной активности или данных в сети. NBA собирает информацию из множества источников и анализирует их с помощью алгоритмов машинного обучения. Они типичны для DDoS-атак и представляют собой один из основных вариантов их использования.

Анализ не происходит в режиме реального времени. Вместо этого постоянное использование NBA помогает установить контрольные показатели безопасности с течением времени. Это означает, что система выявляет аномалии и эскалирует их на основе исторических данных . Тем не менее, они не помогают предотвратить кибератаки в режиме реального времени и часто используются вместе с другими типами IPS.

4. Системы предотвращения вторжений в беспроводную сеть (WIPS)

WIPS отслеживает беспроводную сеть компании и радиочастотный спектр . Таким образом, он может идентифицировать неавторизованные устройства и точки доступа. Затем он автоматически блокирует доступ устройств к сети.

WIPS работает несколько иначе по сравнению с проводной IPS. Устройство WIPS использует свои антенны для сканирования пакетов данных . Это означает, что они страдают теми же недостатками, что и беспроводные технологии, например, невозможность оценить мертвые зоны.

Теперь, когда вы знаете свои варианты, как выбрать лучший для вас?

Соображения по выбору

Большинство компаний предпочитают использовать два или более таких решения IPS для повышения уровня безопасности. Вот несколько полезных советов по выбору того, что подходит вашей компании:

- Определитесь с типами IPS и их адекватной конфигурацией

- Проведите анализ рисков , чтобы обосновать стоимость внедрения (обратите внимание, что некоторые программы IPS являются бесплатными и имеют открытый исходный код).

- Решите, нужны ли вам предварительно созданные правила обнаружения (обратите внимание, что некоторые решения IPS поставляются с этими правилами и могут облегчить вашу жизнь во время внедрения).

- Выберите инструменты, необходимые для создания отчетов для анализа, отчетности, аудита и соответствия

Теперь вы знаете, какие типы IPS могут защитить вашу сеть , как они работают и как вы можете интегрировать их в свои сети.

Последние мысли

IPS защищает вашу сеть от кибератак и несанкционированного доступа . В отличие от брандмауэров и решений IDS, он предлагает дополнительную проверку и предотвращение.

Во-первых, они проверяют заголовок и содержимое каждого входящего и исходящего пакета. Это отличается от брандмауэров, которые смотрят только на заголовок! Если какие-либо данные соответствуют существующему набору правил для атаки, IPS предотвращает попадание пакета в сеть. Это можно сравнить с IDS , который останавливается на уведомлении администратора или группы безопасности .

IPS является более продвинутым , чем IDS и брандмауэры, поскольку он работает для выявления и устранения угроз. Это может включать в себя блокировку части или всего трафика, проходящего через порт или между различными группами в сети.

Доступно множество типов IPS, помогающих защитить различные области сети. Вы можете установить их в различных комбинациях в зависимости от требований безопасности вашей организации . Добавление IPS в вашу сеть поможет уменьшить угрозы кибератак и противостоять растущей киберпреступности.

Часто задаваемые вопросы

Может ли IPS защитить вашу компанию от вредоносных программ?

Да, IPS может защитить вас от вредоносных программ . Это происходит, когда он проверяет заголовок и содержимое каждого пакета , прежде чем допустить его в сеть. Тем не менее, убедитесь, что вы регулярно обновляете свою базу данных или наборы правил , чтобы включать последние угрозы.

IDS и IPS — это одно и то же?

IPS — это усовершенствованная версия IDS, поскольку она обладает дополнительными возможностями по остановке вредоносных пакетов . В этом смысле IDS — это диагностический инструмент , а IPS — система управления .

Где разместить IPS?

Расположение IPS должно быть в стратегических точках входа и выхода в сети. Это помогает предотвратить проникновение или существование вредоносных пакетов данных в системе. Таким образом, вы можете добиться внутренней защиты между группами , в зависимости от того, как вы добавите IPS.

Что может сделать IPS при обнаружении атаки?

Помимо отправки предупреждения, IPS может отбрасывать пакеты и блокировать весь трафик для порта. Для некоторых кибератак IPS также может сбрасывать подключения , чтобы предотвратить блокировку услуг.

Какие существуют типы IPS?

IPS может быть NIPS , HIPS , NBA или WIPS . Вы можете использовать любой из них для защиты сети или объединить несколько для дополнительной защиты.