LAVA - российский сервис приема платежей в интернете

В наше время, когда технологии активно преобразуют бизнес-процессы, онлайн-платежи становятся неотъемлемой составной частью современной финансовой системы. Эти платежи не просто предоставляют удобный инструмент для проведения транзакций, но и становятся ключевым фактором для успешного функционирования как предприятий, так и частных лиц.

Платежные сервисы выделяются своей способностью обеспечивать простоту в проведении финансовых операций, обеспечивать высокий уровень безопасности и обеспечивать мгновенную скорость транзакций. Именно благодаря этим характеристикам они становятся неотъемлемым звеном в современной экономике. Сегодня мы сосредоточим внимание на одном из таких инновационных сервисов — LAVA.ru.

Обзор LAVA.ru

LAVA.ru, представляя собой российский проект, стартовавший в 2021 году, не ограничивается статусом простой платежной платформы. Этот сервис выходит за пределы обычных онлайн-транзакций, превращаясь в полноценный электронный кошелек с многочисленными функциональными возможностями. Главная задача LAVA.ru заключается в обеспечении пользователей удобством и высоким уровнем безопасности при приеме онлайн-платежей. Однако, прежде чем мы погрузимся в детали, давайте рассмотрим, что делает этот сервис столь привлекательным для предпринимателей и частных лиц в сфере цифровых финансов.

Преимущества сервиса

LAVA.ru предоставляет своим пользователям ряд уникальных преимуществ, делая его одним из ведущих сервисов в сфере онлайн-платежей. Давайте более подробно рассмотрим ключевые преимущества, которые выделяют LAVA.ru на фоне конкурентов:

- Минимальная комиссия и мгновенные транзакции. Одним из наиболее привлекательных аспектов LAVA.ru является его низкая комиссия за проведение транзакций. Это не только экономически выгодно для предпринимателей, но и способствует максимизации прибыли. С использованием передовых технологий обработки платежей, транзакции осуществляются мгновенно, что предоставляет пользователям высокую эффективность и оперативность в управлении своими финансами.

- Простота подключения и использования. Интерфейс LAVA.ru разработан с учетом максимальной простоты и понятности. Даже для тех, кто только начинает свой путь в цифровой финансовой среде, подключение к LAVA.ru — это интуитивно понятный процесс, который не требует особых технических навыков. Это делает сервис доступным для широкой аудитории, обеспечивая удобство использования вне зависимости от уровня опыта.

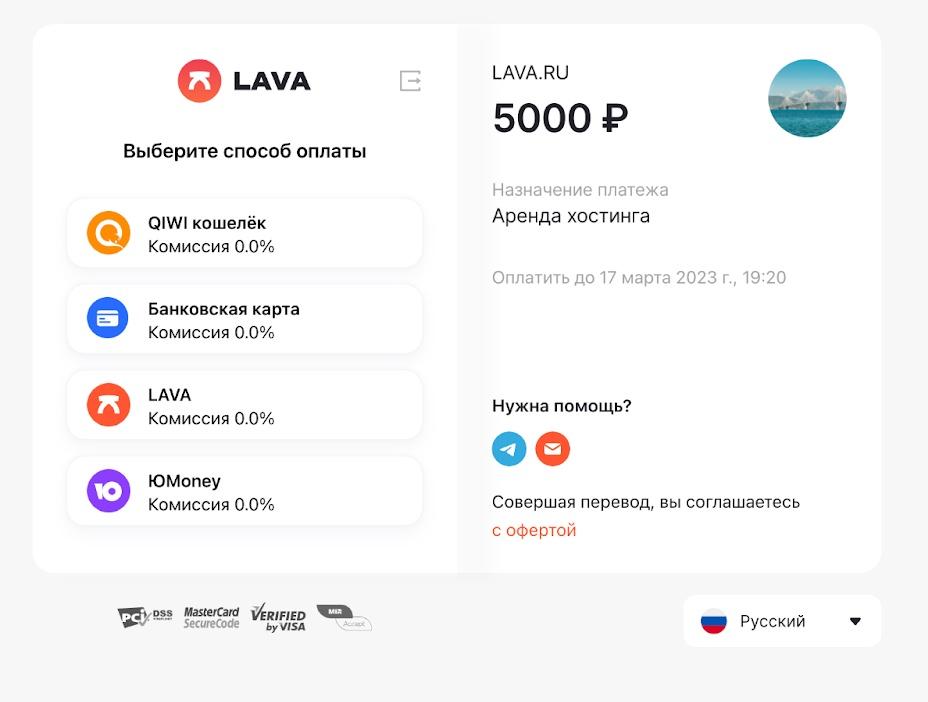

- Множество методов оплаты. LAVA.ru предлагает своим пользователям широкий спектр методов оплаты, включая банковские карты, электронные кошельки и другие популярные способы. Эта гибкость в выборе метода оплаты обеспечивает удобство для разнообразной аудитории клиентов, учитывая их индивидуальные предпочтения.

- Круглосуточная поддержка. Одним из ключевых элементов, выделяющих LAVA.ru, является круглосуточная поддержка клиентов. Команда профессионалов готова оперативно решить любые вопросы или проблемы пользователей, обеспечивая надежность и уверенность в каждой транзакции.

- Высокий уровень безопасности. Безопасность данных находится в центре внимания LAVA.ru. Используемые современные шифровальные технологии и многоуровневая система защиты обеспечивают, что конфиденциальность клиентов находится под надежной защитой. Этот фундаментальный приоритет делает LAVA.ru надежным и безопасным партнером для проведения онлайн-финансовых операций.

Услуги сервиса

LAVA.ru не только предоставляет средства для беззаботного приема онлайн-платежей, но и обеспечивает разнообразные инструменты для управления финансовыми операциями и оптимизации процессов бизнеса. Давайте рассмотрим более подробно ключевые услуги, которые делают LAVA.ru полноценным партнером для предпринимателей и компаний:

- Прием платежей. Сервис LAVA.ru дает возможность принимать платежи как на веб-сайте, так и в мобильном приложении. Эта гибкость в интеграции платежных функций в различные онлайн-платформы позволяет предпринимателям максимально расширить свою аудиторию и предоставлять клиентам удобные варианты оплаты.

- Создание платежных ссылок и QR-кодов. Возможность легко создавать персонализированные платежные ссылки и QR-коды — это не только эффективный метод визуализации платежей, но и инструмент упрощения процесса оплаты для клиентов. Эта функция делает оплату более интуитивной и привлекательной для пользователей, что может способствовать повышению конверсии.

- Внутренние переводы. LAVA.ru предоставляет возможность мгновенных внутренних переводов между пользователями. Это особенно удобно для компаний с множеством филиалов или для обмена средств между сотрудниками. Внутренние переводы внутри платформы обеспечивают быструю и безопасную передачу средств, улучшая внутреннюю финансовую динамику предприятия.

- Рекуррентные платежи и массовые выплаты. Для предпринимателей, предпочитающих автоматизированные процессы, LAVA.ru предлагает возможность настройки рекуррентных платежей и осуществления массовых выплат с минимальными усилиями. Это особенно важно для тех, кто регулярно проводит платежи или выплаты, таких как абонентские платежи, зарплаты или комиссии. Эта функция позволяет сэкономить время и ресурсы, сфокусировав их на более стратегических аспектах бизнеса.

Интеграция

LAVA.ru предоставляет разнообразные и гибкие варианты интеграции, что делает его идеальным выбором для различных типов бизнесов, независимо от их технической подготовленности и особенностей. Давайте рассмотрим каждый из предлагаемых способов более подробно:

- Для тех, кто имеет высокий технический уровень подготовки, LAVA.ru предоставляет API (Интерфейс программирования приложений). API — это набор программных инструкций, который позволяет интегрировать функциональность LAVA.ru непосредственно в существующие системы предприятия. Это обеспечивает высокую степень гибкости и персонализации, позволяя пользователям создавать уникальные решения, адаптированные к их конкретным потребностям.

- Для тех, кто предпочитает более простой и удобный способ интеграции, LAVA.ru предлагает совместимость с CMS (системами управления контентом). Это означает, что пользователи могут интегрировать сервис в свой веб-сайт или онлайн-платформу, используя знакомые и легко настраиваемые средства управления контентом. Эта опция подходит для тех, кто хочет быстро внедрить LAVA.ru без необходимости в глубоких знаниях программирования.

- Для предпринимателей, которые хотят быстро запустить свой бизнес в онлайне, LAVA.ru предоставляет возможность создания лендингов и онлайн-магазинов прямо на платформе сервиса. Это идеальное решение для тех, кто ценит простоту использования и готов пользоваться готовыми шаблонами для быстрого старта бизнеса в онлайн-пространстве.

- LAVA.ru предоставляет дополнительные инструменты, такие как виджеты и счета, чтобы соответствовать различным потребностям бизнеса. Виджеты могут быть встроены непосредственно в веб-сайт или приложение, предоставляя быстрый доступ к функциям LAVA.ru. Счета обеспечивают гибкую систему выставления счетов для различных видов услуг и товаров, делая их оплату для клиентов максимально удобной.