Код для банков: секреты создания надёжных приложений

В современном мире банки играют ключевую роль в экономике, обеспечивая безопасность и стабильность финансовых операций. Однако за этой видимой простотой скрывается сложная система, требующая высокой степени защиты и надёжности.

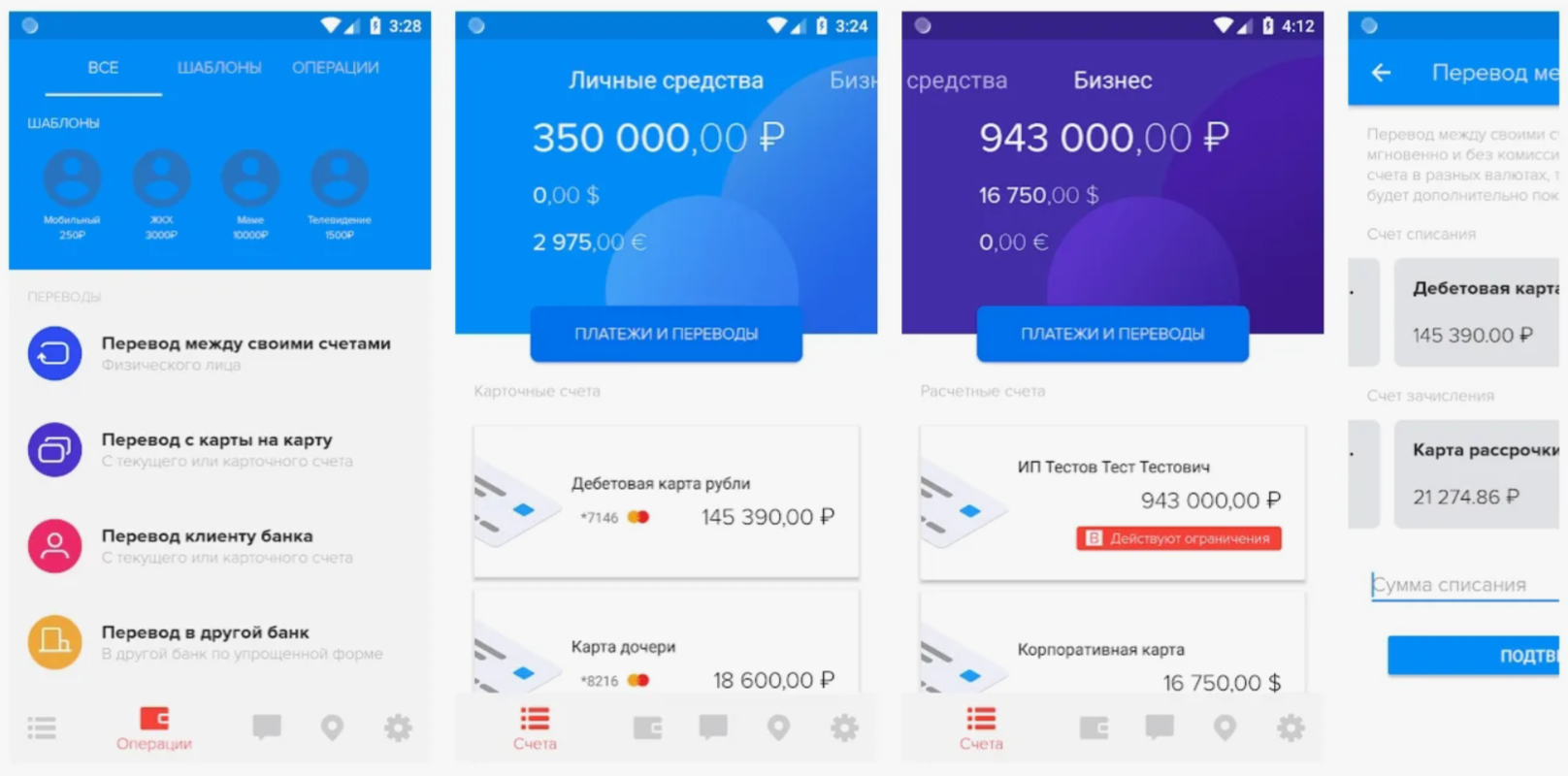

Разработка банковского приложения — это сложный процесс, который требует тщательного планирования, анализа рисков и соблюдения строгих стандартов безопасности. Узнайте про основные аспекты разработки и написания кода для банковских пользовательских программ, например, для Совкомбанка, мобильное приложение которого можно скачать по ссылке — https://betonmobile.ru/sovcombank. Также расскажем о том, как обеспечить их надёжность и безопасность.

Основные принципы разработки банковского приложения

Банковские приложения работают с большим количеством конфиденциальной информации, такой как номера счетов, пароли и личные данные клиентов. Поэтому очень важно обеспечить безопасность этих данных.

Банковские приложения должны быть стабильными и надёжными, чтобы гарантировать непрерывность финансовых операций. Даже небольшие сбои или ошибки могут иметь серьёзные последствия.

Банковские приложения обязаны соответствовать строгим стандартам безопасности и надёжности, установленным регулирующими органами. Это означает, что они должны использовать сертифицированные средства защиты информации и соблюдать требования законодательства.

Особенности написания кода для банковских приложений

Написание кода для банковских приложений требует особого подхода, который учитывает специфику отрасли и требования к безопасности.

Использование безопасных алгоритмов шифрования

Шифрование данных – это процесс преобразования информации в нечитаемый вид с помощью специальных алгоритмов и ключей. Это один из основных способов защиты данных в банковских приложениях.

Существует множество алгоритмов шифрования, но для защиты данных в банковских приложениях важно использовать только самые надёжные из них. К таким алгоритмам относятся AES (Advanced Encryption Standard) и RSA (Rivest–Shamir–Adleman).

Оба алгоритма имеют свои преимущества и недостатки, но они обеспечивают высокий уровень защиты данных. Выбор алгоритма зависит от конкретных требований к системе безопасности.

Важно понимать, что использование современных алгоритмов шифрования не гарантирует полную безопасность данных. Необходимо также применять другие меры безопасности, например, использовать сложные пароли, двухфакторную аутентификацию и антивирусное программное обеспечение.

Проверка входных данных

Банковские приложения ежедневно работают с большим объёмом информации, включая конфиденциальные данные пользователей. Чтобы защитить эти данные, необходимо тщательно проверять все входные данные, поступающие в систему.

Проверка входных данных, вводимых пользователем, позволяет убедиться, что они соответствуют определённым критериям. Этот процесс помогает предотвратить различные виды атак, включая SQL-инъекции.

SQL-инъекция – это атака, при которой злоумышленник внедряет вредоносный код в запрос к базе данных. Если входные данные не проверяются должным образом, злоумышленник может ввести команды, которые дадут ему доступ к конфиденциальной информации или позволят выполнить несанкционированные действия.

Для проверки входных данных используются различные методы, такие как:

-

Валидация — проверка соответствия данных определённому формату;

-

Санация — очистка данных от потенциально опасных символов;

-

Экранирование — замена специальных символов на безопасные аналоги.

Эти методы позволяют убедиться, что входные данные безопасны и могут быть обработаны без риска для системы.

Аутентификация и авторизация

В наше время информация – один из самых ценных ресурсов. Поэтому обеспечение безопасности данных – задача первостепенной важности. Особенно это касается банковских приложений, которые обрабатывают большие объёмы конфиденциальной информации.

Аутентификация и авторизация – ключевые элементы системы безопасности банковских приложений. Они помогают защитить данные от несанкционированного доступа и предотвращают возможные финансовые потери.

В банковских приложениях аутентификация обычно осуществляется с помощью логина и пароля. Однако современные технологии позволяют использовать более надёжные методы аутентификации, такие как:

-

Двухфакторная аутентификация;

-

Биометрическая аутентификация;

-

Аутентификация с помощью токенов.

Авторизация — это процесс ограничения доступа к конфиденциальной информации только для уполномоченных лиц. Она может основываться на ролях, разрешениях и других параметрах.

Сочетание аутентификации и авторизации создаёт надёжный барьер между конфиденциальными данными и потенциальными злоумышленниками. Благодаря этому данные защищены от несанкционированного доступа, а возможные финансовые потери предотвращены.

Важно понимать, что даже самые надёжные системы авторизации и аутентификации могут быть уязвимы перед целенаправленными атаками. Поэтому необходимо постоянно улучшать систему безопасности банковских приложений и следить за последними тенденциями в области информационной безопасности.

В заключение

Разработка и написание кода для банковских приложений — это сложный и ответственный процесс, который требует глубоких знаний и опыта. Соблюдение принципов безопасности, надёжности и соответствия стандартам позволяет создать качественное и безопасное банковское приложение, которое будет удовлетворять потребности клиентов и обеспечивать стабильность финансовой системы.