Изменение паролей для основных учетных записей пользователей

Все, кажется, чувствуют себя немного виноватыми после того, как я задаю следующие несколько вопросов. Два вопроса:

- Когда вы в последний раз меняли пароль для всех учетных записей администраторов в вашей сети?

- Когда вы в последний раз меняли пароль для всех учетных записей служб, работающих на серверах в вашей сети?

Если вы сказали что-то, кроме «в прошлом месяце», ваша сеть открыта и уязвима. Однако к концу этой статьи у вас будут знания, желание и решения, чтобы отвечать на эти вопросы с большим желанием.

Оценка угрозы

Причина, по которой два вопроса касаются учетной записи администратора и учетной записи службы, связана с привилегиями, которые эти учетные записи пользователей имеют на компьютере и в сети. Как мы все знаем, учетная запись администратора — это особая учетная запись. Эта учетная запись обладает сверхчеловеческими способностями и может контролировать практически все, что встречается на ее пути. Большинство административных привилегий, предоставленных администратору, нельзя отнять. Это включает в себя возможность создавать учетные записи пользователей, возможность входа в контроллер домена и т. д. Для тех привилегий, которые могут быть отобраны у Администратора, отказ в доступе не является постоянным. Администратор всегда может получить доступ ко всему, что находится в пределах его полномочий.

Из-за этой огромной силы учетная запись администратора является золотым яйцом для большинства злоумышленников. Получение доступа к компьютеру, серверу или сети в качестве администратора — идеальный результат атаки на систему. Чтобы помочь злоумышленникам в их усилиях, существует встроенная конфигурация, которая определяет учетную запись администратора в среде Windows. С каждой учетной записью пользователя связан идентификатор безопасности (SID), поэтому операционная система может ее отслеживать. Учетная запись администратора всегда имеет SID, оканчивающийся на 500. Это для всех учетных записей администратора на компьютере с Windows. Это дает злоумышленнику возможность отслеживать имя пользователя администратора, если учетная запись пользователя переименована.

Что касается служебных учетных записей, то в большинстве случаев они обладают полномочиями, близкими к полномочиям администратора. Когда учетная запись службы настроена на сервере, ей почти всегда предоставляются повышенные привилегии. Эти привилегии могут включать в себя возможность локального входа в систему, резервного копирования файлов, доступа к системе или членства в одной или нескольких группах «Администратор». Благодаря этой чрезмерной мощности злоумышленники преследуют учетные записи служб, чтобы получить привилегированный доступ к системе.

Сколько у вас учетных записей администраторов?

Чтобы получить полное представление о проблеме с паролем учетной записи администратора, подумайте, сколько учетных записей администратора у вас есть в вашей сети. Я сделаю предположение, что у вас больше нет клиентов Windows 95, 98 или Me. Исходя из этого предположения, вы используете Windows NT Workstation или более позднюю версию на рабочем столе. Все эти клиенты имеют учетную запись локального администратора. Это означает, что вам нужно учитывать не только учетную запись администратора, которая находится в каждом домене Windows Active Directory, но и учетную запись администратора на каждом рабочем столе и сервере. Для некоторых компаний это 10 000 учетных записей администраторов и более.

Прежде чем мы поговорим подробнее о локальном администраторе на каждом клиенте, необходимо обсудить несколько ключевых моментов, касающихся администратора домена. Во-первых, идеально, чтобы вы не использовали эту учетную запись, за исключением случаев устранения неполадок домена или Active Directory. Это означает, что эта учетная запись не должна использоваться для входа в систему. Это позволяет вам создать очень сложный пароль, возможно, даже сгенерированный сторонней программой, предназначенной исключительно для этой задачи.

Чтобы продолжить список вещей, которые являются табу в отношении Администратора домена, вы не должны использовать эту учетную запись в качестве учетной записи службы. Хотя это распространено и используется по умолчанию для многих приложений, это опасная практика, основанная на информации, которую вы читаете об учетных записях администратора и служб в этой статье. Наконец, вы можете пойти на крайние меры и отключить эту учетную запись с помощью групповой политики. Отличная конфигурация, но перед ней следует создать другую учетную запись пользователя, помещенную в группу «Администраторы домена» (или «Администраторы предприятия»).

Имея всего несколько учетных записей администраторов домена и не используя учетную запись в рабочих целях, достаточно просто регулярно менять пароль для этих учетных записей. Поэтому я хочу сосредоточиться в первую очередь на учетных записях локальных администраторов на клиентах и серверах вашего предприятия. С тысячами этих учетных записей непростая задача регулярно менять пароль. Есть несколько скриптов, которые пытались решить эту дилемму. Однако, поскольку сценарии для применения зависят от события (обычно перезагрузки компьютера), для изменения пароля могут потребоваться месяцы.

Самое замечательное, что есть решение этой вековой дилеммы. Ключ в том, чтобы полагаться на встроенную технологию, которую мы все знаем и любим: групповую политику. Используя решение от DesktopStandard, администратор может настроить один параметр политики, который эффективно изменит пароль на всех компьютерах во всем домене в течение 90 минут. Поскольку безопасность стоит на первом месте, пароль может быть одинаковым на каждом компьютере или может быть настроен таким образом, чтобы он был одинаковым для каждого отдела. Это возможно благодаря гибкости групповой политики и способности нацеливаться на определенные объекты с помощью структуры Active Directory.

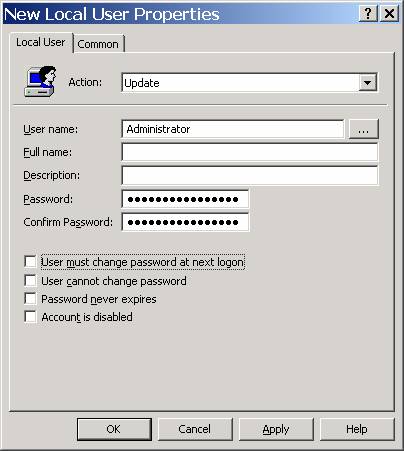

Решение от DesktopStandard называется PolicyMaker, которое может полностью контролировать локального администратора, как показано на рисунке 1.

Рисунок 1: PolicyMaker может легко изменить пароль локального администратора

Теперь нет никаких оправданий тому, чтобы не менять пароль во всех учетных записях администратора на регулярной основе, предпочтительно каждые 30 дней или чаще.

Доступ к труднодоступным учетным записям служб

Более сложная задача, чем пароль администратора, если не сказать, что это простая задача, — изменить пароль для учетных записей служб на вашем предприятии. Эти учетные записи служб запускают ключевые службы на серверах, такие как Exchange, SQL, IIS, программы резервного копирования и т. д. Большинство этих приложений (служб) используют учетную запись пользователя из домена в качестве учетной записи службы. Это делает изменение пароля для учетной записи довольно простым. Большая проблема возникает, когда каждый сервер, который использует эту учетную запись, должен быть перенастроен с новым паролем. В некоторых случаях это могут быть сотни компьютеров. Поскольку учетная запись службы и ее пароль скрыты в свойствах конфигурации службы, задачи регулярной смены пароля для учетной записи службы обычно не требуется.

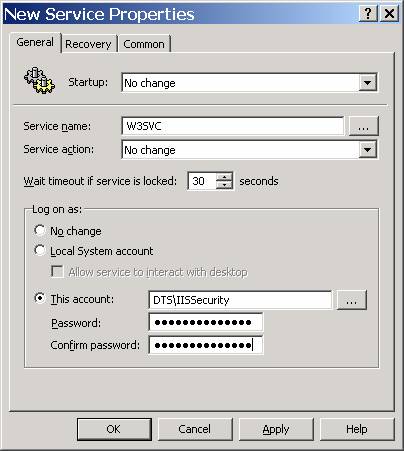

Это, конечно, оставляет службу, компьютер и сеть в уязвимом состоянии. Регулярная смена пароля для служебной учетной записи, связанной со службой, значительно повысит безопасность. Хорошо, что и с этой задачей может справиться PolicyMaker. PolicyMaker может управлять практически любым аспектом службы, работающей на любом компьютере. Учетная запись службы может быть установлена (или выбрана, если она уже установлена) и изменен пароль в службе, как показано на рис. 2.

Рисунок 2. Пароль для служебной учетной записи можно изменить в службе на любом целевом компьютере.

Благодаря этому новому решению нет причин, по которым пароли учетных записей служб должны оставаться неизменными в течение любого небезопасного периода времени. Возможность выбрать любой сервер или группу серверов с помощью фильтрации групповой политики или фильтрации PolicyMaker дает администратору полный контроль над тем, какие серверы затронуты.

Вывод

Проблемы с устаревшими паролями учетных записей администраторов и служб вызывают озабоченность во всем мире. Я не встречал ни одного администратора, у которого есть решение, которое эффективно и эффективно работает. Когда я задаю эти два вопроса своим клиентам и ученикам, все они дают мне одинаковые ответы, потому что не видят решения, облегчающего задачу. Несмотря на то, что вы ответили на первые два вопроса ответом, которым вы не особенно гордитесь, теперь у вас есть решение проблем со сменой пароля. Используя групповую политику, вы можете быстро и эффективно воздействовать на все клиенты и серверы, чтобы обновить соответствующий пароль. В довершение этого никогда ранее невозможного достижения, обновления автоматически обрабатываются целевым компьютером в течение 90 минут после настройки в объекте групповой политики на контроллере домена. Очевидно, что это соответствует и превосходит требования и стандарты безопасности каждой компании.