Инструменты безопасности Windows

Инструменты безопасности Windows

Microsoft уделяет больше внимания безопасности, что доказывает Windows Server 2008 R2 и Windows 7. В течение некоторого времени они ужесточали работу «из коробки», и с новыми предварительно настроенными функциями брандмауэра и контроля учетных записей пользователей неудивительно, почему многие переходят на эти более мощные и безопасные операционные системы. Хотя новые и даже более старые операционные системы Windows являются и могут быть более безопасными, какие инструменты доступны, чтобы помочь вам настроить вашу систему для чего-то большего, чем брандмауэр и UAC?

Базовый анализатор безопасности Майкрософт

MBSA существует уже довольно давно. На этот инструмент возлагались большие надежды, когда он впервые появился на сцене, но он так и не превратился во что-то большее, чем инструмент, который можно использовать для сканирования установленных исправлений. Да, MBSA делает больше, чем просто сканирует исправления, но общее мнение об этом инструменте почти у всех таково, что он никогда не был таким уж полезным.

Последнюю версию MBSA v2.2 можно загрузить здесь. Обновленная версия MBSA не так уж шокирует, так как теперь она поддерживает Windows 7 и Windows Server 2008 R2, на которые, похоже, переходят все на планете. Другие функции, которые предлагает MBSA v2.2, включают:

- Автономный режим из графического интерфейса и интерфейса командной строки

- Поддержка Windows 7 и Windows Server 2008 R2.

- Обновленный графический интерфейс пользователя

- Полная поддержка 64-битных платформ

- Улучшена поддержка платформы Windows XP Embedded.

- Автоматическая регистрация Microsoft Update и обновление агента для графического интерфейса или из командной строки

- Вывод завершенных отчетов о сканировании в выбранный пользователем путь к каталогу или сетевому ресурсу.

- Совместимость с Windows Server Update Services 2.0 и 3.0

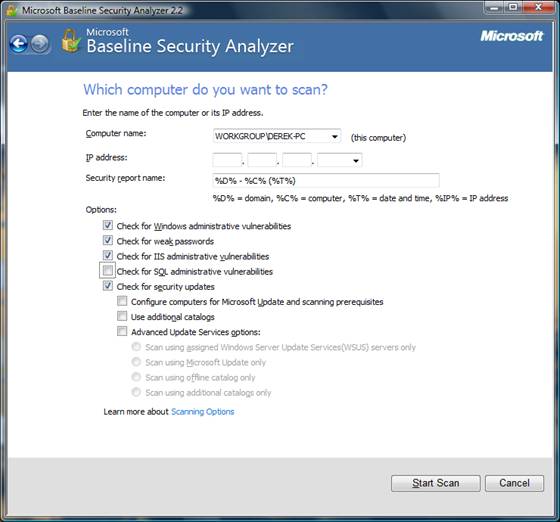

Как видно из рис. 1, этот инструмент легко настроить, и выбрать компьютеры для сканирования тоже несложно. Вы можете либо просканировать компьютер, на котором работает MBSA, либо выбрать диапазон IP-адресов.

Рис. 1. Параметры конфигурации MBSA 2.2 перед сканированием.

После сканирования компьютера результаты отображаются четко и легко читаются, как показано на рис. 2.

Рис. 2. Результаты и сводка сканирования MBSA 2.2.

Основные проблемы, которые у меня есть с MBSA, заключаются в том, что у него просто нет никаких настроек, а проверки безопасности кажутся произвольными и не очень обширными. Я хотел бы добавить дополнительные записи реестра в сканирование, чтобы я мог включить все другие параметры безопасности, которые необходимо настроить.

Шаблоны безопасности

Шаблоны безопасности не новы, они впервые появились в Windows NT! Да, этот инструмент безопасности был повсюду, но по-прежнему предоставляет хорошие возможности централизованной безопасности.

Шаблоны безопасности предоставляют администратору возможность настроить некоторые ключевые функции безопасности, а затем использовать групповую политику через Active Directory для развертывания параметров. Поскольку групповая политика может настроить несколько компьютеров с помощью всего одного набора конфигураций, шаблоны безопасности позволяют настроить множество компьютеров с минимальными усилиями.

Шаблоны безопасности использовались, затем не использовались, затем использовались, а затем не использовались… по мере обновления каждой операционной системы. Например, в эпоху Windows 2000 существовали «предварительно настроенные» шаблоны безопасности, такие как basicsv.inf, hisecdc.inf, securec.inf, compatws.inf и т. д. Эти предварительно настроенные шаблоны безопасности позволяли администратору легко реализовать базовый уровень безопасности без особых усилий.

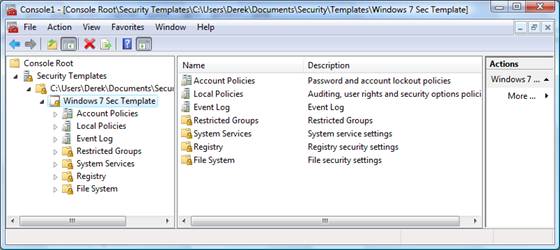

Шаблоны безопасности позволяют настроить некоторые из наиболее распространенных функций безопасности, как показано на рис. 3.

Рисунок 3: Области настройки шаблона безопасности.

Дополнительные сведения о том, как использовать шаблоны безопасности в объекте групповой политики, см. здесь.

Точно так же, как MBSA не впечатляет меня, шаблоны безопасности не являются прекрасным способом развертывания безопасности из-за отсутствия настройки. Да, групповая политика настраивается, но шаблоны безопасности — нет. То, что вы видите, это то, что вы можете настроить.

Мастер настройки безопасности

Я не хочу тратить слишком много времени на этот инструмент, так как он предназначен только для серверов, а не для настольных компьютеров. Таким образом, этот инструмент не может помочь вам с большинством компьютеров в сети, хотя он обеспечивает централизованный метод настройки некоторых труднодоступных областей, таких как брандмауэр.

Мастер настройки безопасности (SCW) был доступен в течение некоторого времени, еще во времена Windows Server 2003. Раньше этот инструмент загружался отдельно, но теперь он установлен на каждом компьютере с Windows Server 2008 и 2008 R2 и доступен в меню «Пуск» — «Инструменты администрирования».

Основные моменты, которые я хочу сделать об инструменте SCW, следующие:

- SCW использует базу данных безопасности, которая полезна для того, что включает в себя каждая роль Windows Server, включая необходимые правила брандмауэра.

- SCW затрагивает некоторые труднодоступные области безопасности, такие как протокол аутентификации LM, подписывание SMB и правила брандмауэра.

- SCW может использовать шаблоны безопасности, добавляя к базовым параметрам конфигурации

- Результаты SCW можно перенести в объект групповой политики с помощью параметров командной строки.

Для получения дополнительной информации о SCW перейдите сюда.

Менеджер по обеспечению безопасности

Последним в наборе инструментов Microsoft, который может помочь организациям настроить безопасность в Windows XP, 2003, Vista, 7 и Server 2008/2008 R2, является Security Compliance Manager (SCM). Этот инструмент, безусловно, лучший из других инструментов в списке, но чем больше мощность, тем больше сложность. Не то чтобы этот инструмент был таким уж сложным, просто он сложнее других.

SCM построен на отраслевых стандартах безопасности. Отраслевые стандарты, такие как ITIL, SOX, GLBA и HIPPA. Инструмент можно обобщить по его общим возможностям в следующих пунктах:

- Конфигурации безопасности настраиваются/документируются в базовых показателях безопасности.

- Конфигурации безопасности развертываются с помощью групповой политики.

- Конфигурации безопасности проверяются/верифицируются/аудируются с использованием пакетов DCM через SCCM.

По сути, Microsoft потратила бесчисленные ресурсы на создание базы данных почти всех параметров безопасности, возможных в объекте групповой политики, и сделала их доступными в виде удобного для чтения и настройки инструмента. Для каждой операционной системы, а также дополнительных инструментов, таких как SQL и Office, Microsoft имеет предварительно настроенные базовые параметры безопасности, которые легко импортируются в SCM. Администратор может либо использовать базовые параметры как есть, либо настроить их для среды. Дополнительные записи реестра можно добавить с помощью параметра импорта и экспорта в объект групповой политики, который предоставляет SCM v2.

SCM можно бесплатно загрузить с сайта TechNet. Подробнее о СКМ можно прочитать здесь.

Я думаю, что этот инструмент идет на дрожжах по сравнению с другими инструментами в этом списке. Он завершен, работает с групповой политикой, работает с SCCM и настраивается.

Резюме

Корпорация Майкрософт работает над улучшением безопасности и над созданием инструментов, помогающих настроить безопасность более полно. Вам следует просмотреть каждый инструмент в этом списке, чтобы убедиться, что он работает для вас, но вы обнаружите, что каждый инструмент имеет некоторые ограничения в том, что он включает в себя для настроек безопасности. В идеале вам нужно будет использовать более одного инструмента для защиты настольных компьютеров и серверов Windows, но, возможно, вы сможете найти тот, который сделает все сразу. На мой взгляд, инструмент SCM является наиболее полным, мощным и настраиваемым из всех доступных инструментов.