Еще раз о безопасности веб-браузера (часть 3)

- Еще раз о безопасности веб-браузера (часть 2)

- Еще раз о безопасности веб-браузера (часть 4)

- Еще раз о безопасности веб-браузера (часть 5)

- Еще раз о безопасности веб-браузера (часть 7)

Настройка Internet Explorer в соответствии с передовыми методами безопасности

Как и в случае с любым другим браузером, первым шагом в обеспечении максимальной безопасности IE является обновление до последней версии. Если вы используете Windows 7 или Windows 8/8.1, это означает IE 11. Если вы все еще используете XP, это означает IE 8, а для пользователей Vista — IE 9. обновите свою операционную систему до Windows 7 или 8/8.1, особенно если вы используете XP, поддержка которой прекратится в апреле 2014 года. Поэтому здесь мы сосредоточимся на настройке IE 11.

Установите обновления безопасности

Независимо от версии браузера, Шаг 2 должен заключаться в установке всех доступных обновлений/обновлений безопасности для IE, и, конечно же, вам необходимо поддерживать их в актуальном состоянии по мере выхода новых исправлений. Но не только сам IE нуждается в обновлении. Многие эксплойты скрытны; они используют «черный ход» надстроек браузера, чтобы проникнуть внутрь и сделать свою грязную работу. Будьте в курсе того, какие надстройки/плагины/расширения браузера установлены, и убедитесь, что все выпущенные для них обновления также установлены.

Центр обновления Windows сообщит вам об отсутствующих обновлениях IE, но для сторонних надстроек вам может потребоваться запустить утилиту сканирования браузера на отдельных компьютерах или, для повышения эффективности в бизнес-среде, использовать программное обеспечение для управления исправлениями, которое проверяет для сторонних обновлений.

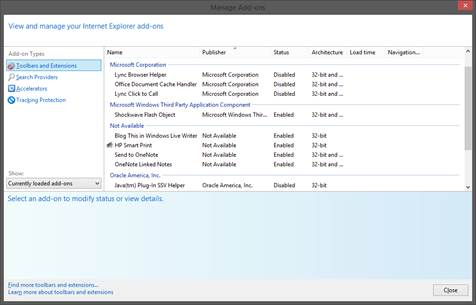

Также могут быть установлены надстройки, которые вы не используете или которые вам не нужны. Как и в случае с любым программным обеспечением или услугой, наилучшей практикой безопасности является удаление или отключение любых ненужных надстроек. Вы можете управлять надстройками, щелкнув меню «Инструменты» в IE и выбрав «Управление надстройками». Здесь вы можете отключить те надстройки, которые вам не нужны, как показано на рисунке 1.

Некоторые надстройки можно удалить полностью, а некоторые можно только отключить.

фигура 1

Включить встроенные механизмы безопасности

Последние версии IE включают множество встроенных механизмов безопасности. В зависимости от версии некоторые из них включены по умолчанию, а некоторые нет. Даже для тех, которые есть, существует вероятность того, что пользователи или даже другие администраторы внесут изменения в настройки, что сделает браузер менее безопасным. Для лучшей безопасности вам нужно включить такие технологии, как фильтрация SmartScreen, фильтрация ActiveX и защита от отслеживания.

Вот некоторые настройки для проверки:

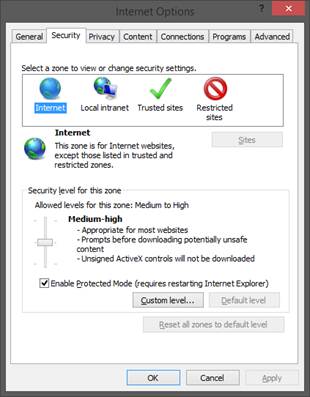

- Убедитесь, что защищенный режим включен. Этот параметр устанавливается с помощью флажка, который можно найти, щелкнув значок «Инструменты», «Свойства обозревателя» и вкладку « Безопасность », как показано на рис. 2. (Мы обсуждали зоны безопасности ранее в этой серии). IE 11 поддерживает расширенный защищенный режим, как мы обсуждали ранее в этой серии. Когда работает расширенный защищенный режим, надстройки будут работать только в том случае, если они совместимы с расширенным защищенным режимом. Расширенный защищенный режим включается и выключается на вкладке «Дополнительно», которую мы рассмотрим чуть позже в этой статье.

фигура 2

- На многих современных ноутбуках и планшетах и даже на некоторых настольных компьютерах включены службы определения местоположения, которые могут определять местоположение устройства с помощью радиопередач GPS, Wi-Fi и/или LTE. Это удобно для того, чтобы позволить браузеру отображать результаты поиска поблизости, автоматически определять начальную точку при указании направления на карте и т. д. Однако разрешение веб-сайтам просматривать информацию о вашем местоположении также может представлять угрозу безопасности. На вкладке «Конфиденциальность» в «Свойствах обозревателя» вы можете установить флажок « Никогда не разрешать веб-сайтам запрашивать ваше физическое местоположение», как показано на рисунке 3.

Рисунок 3

- Всплывающие окна могут содержать вредоносный код. На вкладке «Конфиденциальность» в «Свойствах обозревателя» также можно настроить блокировщик всплывающих окон. По умолчанию установлено значение «Блокировать большинство автоматически всплывающих окон», но вы можете изменить настройки здесь либо на «Блокировать все всплывающие окна», либо на «Разрешить всплывающие окна с защищенных сайтов». Обратите внимание, что «безопасный» не обязательно означает «безопасный». Безопасный сайт — это тот, который использует SSL/TLS для шифрования информации, отправляемой на него через Интернет. Любой может купить SSL-сертификат в общедоступном центре сертификации. Сайты с сертификатами расширенной проверки (EV) (обозначенные «зеленой полосой» в окне браузера) прошли более строгую проверку для подтверждения личности операторов веб-сайтов. Когда вы блокируете всплывающие окна, вы можете внести в «белый список» определенные сайты, для которых вы хотите разрешить всплывающие окна.

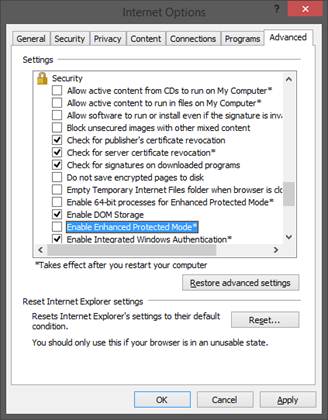

- На вкладке « Дополнительно » окна «Свойства обозревателя» есть ряд параметров, связанных с безопасностью, как показано на рис. 4. Как отмечалось ранее, именно здесь вы можете включить расширенный защищенный режим, который не включен по умолчанию в IE 11, если вы не повторно работает под управлением Windows 8.1 и не устанавливал обновления за ноябрь 2013 года. Microsoft включила EPM в Windows 8.1 по умолчанию, а затем отключила его с помощью одного из этих обновлений.

Рисунок 4

Следующие параметры безопасности проверяются по умолчанию (и их следует оставить такими, если у вас нет веских причин для их изменения): проверка отзыва сертификата издателя, проверка отзыва сертификата сервера, проверка подписи загруженных программ, включено хранилище DOM, интегрировано Включена проверка подлинности Windows, включена собственная поддержка XMLHTTP, включен фильтр SmartScreen, отправка запросов «Не отслеживать», SSL 3.0, TLS 1.0, 1.1 и 1.2, предупреждение о несоответствии адреса сертификата и предупреждение об отправке POST, направленной в зону, которая не разрешает публикации.

Вы можете повысить безопасность, включив некоторые элементы, которые не отмечены по умолчанию, но имейте в виду, что некоторые из этих параметров могут негативно повлиять на возможность браузера получать доступ к определенным сайтам или ресурсам. Многие элементы, не отмеченные по умолчанию, должны оставаться такими для лучшей безопасности. Вот те, которые вы можете изменить:

- Не сохранять зашифрованные страницы на диск

- Пустая папка временных файлов Интернета, когда браузер закрыт

- Включить строгую проверку P3P

- Предупреждать при переключении между безопасным и небезопасным режимом

Используйте групповую политику для управления настройками безопасности IE

Вы можете убедиться, что параметры безопасности IE на всех компьютерах в вашей сети настроены так, как вы хотите, и сохранить их такими, используя групповую политику для принудительного применения параметров. Это можно сделать, используя административные шаблоны для редактирования параметров политики на основе реестра. Убедитесь, что при установке IE 11 на машины вы делаете это под учетными записями стандартных пользователей (не администраторов), чтобы пользователи не могли переопределить групповую политику и изменить настройки.

При управлении параметрами IE 11 с помощью групповой политики вы можете использовать консоль управления групповыми политиками (GPMC), расширенную консоль управления групповыми политиками (AGPMC) для клиентов Software Assurance или локальный редактор групповой политики. Вы также можете автоматизировать управление групповой политикой с помощью PowerShell. Я обычно использую GPMC.

Чтобы установить GPMC на компьютер с Windows 8.1, загрузите и установите средства удаленного администрирования сервера (RSAT) для Windows 8.1, которые можно скачать здесь.

Чтобы изменить групповую политику, необходимо иметь разрешение на изменение объекта групповой политики (GPO). Администраторы домена, администраторы предприятия и члены группы владельцев-создателей групповой политики имеют разрешение по умолчанию.

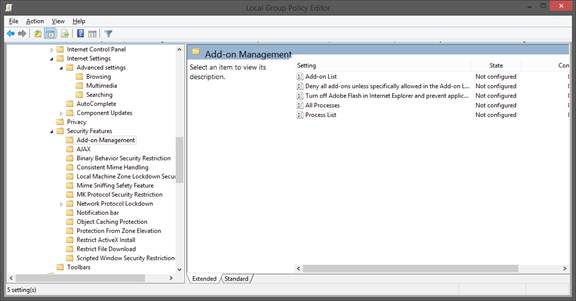

При использовании локального редактора групповой политики параметры для IE можно настроить в разделе Конфигурация компьютера | Административные шаблоны | Компоненты Windows | Интернет Эксплорер. Здесь вы увидите шаблоны функций безопасности, как показано на рис. 5.

Рисунок 5

В разделе «Функции безопасности» вы найдете настройки для управления надстройками, где вы можете настроить список надстроек, которые будут разрешены или запрещены IE, указав, что IE должен запрещать все надстройки, если это специально не разрешено в надстройке. Список и параметр для отключения Adobe Flash в IE и запрета приложениям использовать технологию IE для создания экземпляров объектов Flash. Существуют также настройки, позволяющие управлять тем, будут ли процессы учитывать пользовательские настройки управления надстройками.

Другие настройки функций безопасности включают в себя те, которые управляют AJAX, ограничением безопасности двоичного поведения, согласованной обработкой MIME, безопасностью блокировки локального компьютера и т. д., как указано в левой панели на рисунке выше.

В Конфигурации компьютера | Компоненты Windows | Internet Explorer | Узел панели управления Интернетом, который можно использовать для управления параметрами, влияющими на безопасность. Например, в папке Advanced Page вы найдете политику, запрещающую запуск элементов управления ActiveX в защищенном режиме, когда включен расширенный защищенный режим. Это заставляет все веб-сайты работать в расширенном защищенном режиме вместо предоставления пользователям возможности отключить EPM для определенного веб-сайта, если сайт пытается запустить элемент управления ActiveX, несовместимый с EPM.

Другие полезные политики включают запрет пользователям сбрасывать настройки IE и запрещать пользователям включать или отключать надстройки.

Вы можете загрузить электронную таблицу, содержащую ссылки на все административные шаблоны групповой политики и объясняющую, что делает каждый из них, с веб-сайта Microsoft.

Используйте PowerShell для управления групповой политикой для IE

Вы можете использовать командлеты групповой политики PowerShell для автоматизации тех же задач, которые вы можете выполнять в консоли управления групповыми политиками или в локальном редакторе групповой политики. Командлеты PowerShell можно использовать для создания, редактирования, удаления, резервного копирования и импорта объектов групповой политики. Командлеты GPRegistryValue можно использовать для изменения параметров политики на основе реестра.

Set-GPRegistryValue — это командлет, используемый для настройки параметров политики на основе реестра в узлах «Конфигурация компьютера» или «Конфигурация пользователя» объекта групповой политики. Вы указываете объект групповой политики по имени или GUID. Для получения информации о синтаксисе и примерах его использования см. эту ссылку.

Резюме

В этой части 3 нашей серии статей о безопасности веб-браузера мы подробно рассмотрели некоторые параметры безопасности в Internet Explorer и способы настройки браузера для обеспечения максимальной безопасности. Далее мы перейдем к аналогичному обсуждению браузеров Google Chrome и Firefox.

- Еще раз о безопасности веб-браузера (часть 2)

- Еще раз о безопасности веб-браузера (часть 4)

- Еще раз о безопасности веб-браузера (часть 5)

- Еще раз о безопасности веб-браузера (часть 7)