Диспетчер соответствия требованиям безопасности переходит в бета-версию

Введение

Microsoft работает над новым решением, которое свяжет воедино множество различных аспектов безопасности Windows, и они готовы! Да, это правда, Microsoft разработала комплексное решение, позволяющее централизованно развертывать, развертывать и даже проверять всю систему безопасности для настольных компьютеров и серверов. Решение разработано командой Solution Accelerators в Microsoft и называется Security Compliance Manager (SCM). SCM прошел кропотливую разработку, за которой стояло много часов исследований и умственных усилий. Сегодня SCM находится в бета-версии для всех. Вы можете зарегистрироваться для участия в бета-тестировании здесь. Вам просто нужно иметь учетную запись Microsoft Passport. В этой статье я объясню, для чего предназначен SCM и что вы ожидаете от бета-версии.

Обзор SCM

SCM предназначен для защиты всех ключевых областей операционной системы Windows. Что означает ключ? Что ж, это хороший вопрос, и на него хорошо дан ответ в инструменте SCM. SCM был разработан на основе отраслевых стандартов в отношении того, что означает безопасность, с особым вниманием к ключевым, высоким рискам, областям безопасности для операционной системы Windows.

Общая картина SCM выглядит следующим образом:

- SCM позволит вам классифицировать ваши компьютеры Windows. Примерами могут быть ноутбуки, настольные компьютеры, настольные компьютеры с высокой степенью защиты, серверы, серверы DMZ, контроллеры домена и т. д.

- Следующий SCM позволит администратору создавать файлы конфигурации в SCM, которые нацелены на ключевые параметры безопасности для каждой из категорий компьютеров, определенных на шаге 1.

- После того, как SCM создаст файлы конфигурации, эти файлы можно преобразовать в объекты групповой политики. Эти объекты групповой политики не будут связаны с файлами конфигурации после их создания, но документация может помочь отследить, какой объект групповой политики был создан из связанного файла конфигурации.

- С помощью организационных единиц (OU) Active Directory объекты групповой политики можно настроить так, чтобы они предназначались только для компьютеров, которые соответствуют категории, связанной с параметрами конфигурации.

- Поскольку групповая политика автоматически обновляет компьютеры после привязки к OU, параметры в объекте групповой политики будут настраивать целевые компьютеры в течение нескольких часов после привязки к OU.

- SCM поставляется с пакетами управления требуемой конфигурацией (DCM), которые содержат информацию об исходных параметрах безопасности.

- С помощью System Center Configuration Manager (SCCM) можно создать отчет об аудите, в котором отслеживаются параметры безопасности компьютера, привязанные к исходному файлу безопасности, созданному SCM. (Также было обещано, что эту задачу можно выполнить вручную, без SCCM, но было проведено недостаточно тестов, чтобы доказать существование этой возможности. В следующих статьях будет подробно рассказано, как устанавливать, настраивать, развертывать и проверять с помощью SCM..)

Технология, предшествовавшая SCM

На данный момент существует множество технологий, которые пытаются завершить то, что делает SCM, но ни одна из них не приближается к этому. Даже если бы исторические технологии были соединены вместе, они не смогли бы сравниться с возможностями SCM в одном решении. Технологии, которые Microsoft поставляла в прошлом для помощи в настройке безопасности в операционных системах Windows, включают: шаблоны безопасности, мастер настройки безопасности (SCW) и настраиваемые параметры безопасности INF, которые можно импортировать в объект групповой политики.

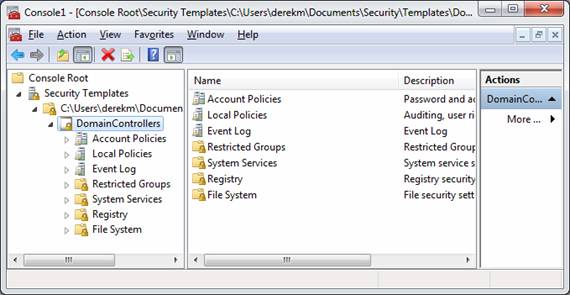

Шаблоны безопасности существуют уже давно. Эти шаблоны представляют собой текстовые файлы, которые хранятся с расширением INF. Microsoft всегда предоставляла вам некоторые шаблоны безопасности, а также набор инструментов SCM. Эти шаблоны безопасности имеют такие имена, как securews.inf, hisecurews.inf и т. д. Шаблон безопасности — это лишь часть конфигураций безопасности, доступных в объекте групповой политики. На рис. 1 показан интерфейс шаблонов безопасности, доступ к которым можно получить с помощью консоли управления Microsoft (MMC).

Рис. 1. Шаблон безопасности можно настроить и создать с помощью интерфейса MMC.

Вы можете ясно видеть, что шаблон безопасности имеет некоторые параметры безопасности, которые вы видите в типичном объекте групповой политики, но далеко не все. Это наложило серьезные ограничения на использование шаблонов безопасности в качестве конфигурационного решения.

Следующим инструментом, предоставленным Microsoft, является мастер настройки безопасности (SCW). Этот инструмент существует уже довольно давно, начиная со времен Windows Server 2003 SP1. Этот инструмент управляется мастером и использует концепцию под названием «Роли». Сейчас роли являются ключевым аспектом Windows Server 2008, но во времена Windows Server 2003 этот термин так и не прижился, как и SCW. Инструмент был разработан для работы с брандмауэром, сетевыми настройками, протоколами аутентификации, настройками аудита и многим другим. Из-за сложного способа, которым SCW создавал политики безопасности и доставлял эти политики, этот инструмент так и не прижился. Если вы хотите узнать больше о SCW, вы можете прочитать это здесь.

Наконец, Microsoft выпустила несколько предопределенных шаблонов безопасности, которые, конечно же, были файлами INF. Этот набор параметров безопасности включает несколько замечательных параметров безопасности, но их не так просто сделать доступными в объекте групповой политики. Чтобы эти параметры были доступны, администратор групповой политики должен обновить файл sceregvl.inf, добавив эти дополнительные параметры безопасности. Процесс требовал некоторой настройки и не всегда был чем-то, что администратор хотел делать в среде.

SCM-подход

Выше мы рассмотрели общие концепции того, чем SCM отличается от других решений прошлого с точки зрения конфигурации и развертывания. SCM также отличается от этих других решений тем, что полностью построено на соблюдении отраслевых норм. Такие правила, как SOX, HIPAA, GLBA, ITIL, FDCC и другие. Именно этих отраслевых стандартов должны придерживаться все специалисты по безопасности и аудиторы, поэтому использование их SCM имеет смысл.

Еще одно отличие SCM от других решений заключается в том, что SCM имеет полный список параметров безопасности, определенных в этих отраслевых стандартах, в то время как другие основаны на существующей структуре объекта групповой политики или некоторых параметрах безопасности, определенных корпорацией Майкрософт.

Наконец, одно из самых впечатляющих отличий заключается в том, что SCM имеет встроенные возможности для создания объектов групповой политики на основе параметров безопасности, которые вы определяете в SCM. Это означает, что вам не нужно использовать командную строку, другой инструмент или «создавать» объект групповой политики из других средств, все это встроено в SCM.

Аудиторская проверка

Одна из самых важных, но не бесплатных частей решения SCM — аудит. Пакеты DCM, поставляемые с набором инструментов SCM, сразу же можно использовать с SCCM. SCCM не является бесплатным и требует немного более высоких знаний, чем требует SCM. SCCM — это отличный инструмент, заменяющий MMS! Вам просто нужен человек в среде, который знает, как устанавливать, настраивать, устранять неполадки и обслуживать SCCM.

Я слышал слухи о том, что будет способ проверить настройки, развернутые SCM, обратно в исходные файлы конфигурации, но пока не было времени на расследование. Однако я обещаю вам, что если это будет возможно, я напишу об этом в следующих статьях по SCM.

Резюме

Вам необходимо зарегистрироваться в бета-версии SCM! Это станет важной вехой в обеспечении безопасности компьютеров Microsoft, и вы сможете внести свой вклад в этот продукт. Я сделаю свою часть, но я умоляю вас сделать свою часть. Пожалуйста, скачайте его, установите, поиграйте с ним и, самое главное, прокомментируйте его! Microsoft действительно читает эти комментарии и включает то, что может, в продукт. SCM изменит способ защиты компьютеров Windows! Моя цель — разработать БЕСПЛАТНОЕ решение с помощью SCM для настройки компьютеров и использовать метод единого экземпляра для аудита каждого компьютера (или их выборки), чтобы убедиться, что компьютер поддерживает параметры безопасности. Пожалуйста, продолжайте возвращаться сюда, чтобы увидеть мой следующий выпуск о SCM!