Делегирование привилегий групповой политики с помощью GPMC

Помимо стандартизированной среды, безопасность компьютеров Windows — это то, что нельзя ставить под угрозу или ставить под угрозу. Когда для управления этой безопасностью используется групповая политика, необходимо также поддерживать контроль над администраторами и другими лицами, которые могут манипулировать групповой политикой. По умолчанию этот контроль над групповой политикой не очень детальный. Есть несколько настроек, которые можно сделать в разделе «Пользователи и компьютеры Active Directory», но они не обеспечивают детального контроля, необходимого для защиты такого важного аспекта каждого компьютера на предприятии. Однако консоль управления групповыми политиками (GPMC), предоставляемая Microsoft бесплатно, расширяет возможности контроля над тем, «кто» может выполнять «какие» задачи с помощью групповой политики. В этой статье описываются эти задачи и правильный способ их настройки в консоли управления групповыми политиками.

Получение GPMC

Когда Active Directory впервые появилась, единственным эффективным способом доступа и изменения групповой политики было использование оснастки Active Directory Users and Computers. Была возможность использовать оснастку групповой политики, но этот интерфейс не обеспечивал хорошего представления об инфраструктуре групповой политики в целом, поэтому он редко использовался, если вообще использовался.

Если вы по-прежнему используете Active Directory Users and Computers для администрирования групповой политики, я настоятельно рекомендую вам посетить веб-сайт Microsoft и загрузить GPMC (www.microsoft.com/windowsserver2003/gpmc/). Единственным недостатком использования GPMC является то, что его необходимо установить и запустить на компьютере с Windows XP или Windows Server 2003. Это не запрещает ему управлять групповой политикой в домене Windows 2000, это лишь означает, что администрирование должно происходить из одной из более новых операционных систем.

Роли групповой политики через GPMC

Консоль управления групповыми политиками обеспечивает превосходную среду для контроля над администрированием групповой политики в рамках вашего предприятия Active Directory. Некоторые роли сравнимы с теми, которые предлагались без GPMC, но с GPMC настройка этих ролей проще и детальнее. Следующие роли можно делегировать с помощью групповой политики одному или нескольким администраторам.

- Создание объектов групповой политики

- Связывание объектов групповой политики

- Управление объектами групповой политики

- Редактирование объектов групповой политики

- Чтение объектов групповой политики

Как видите, эти роли очень важны и нацелены на ключевые области администрирования групповой политики и объектов групповой политики (GPO). В дополнение к этой статье, описывающей, что включает в себя каждая роль, она также поможет вам определить, где каждая роль может быть настроена в интерфейсе, что является более чем половиной дела.

Создание объектов групповой политики

Создание объектов групповой политики осуществляется на уровне домена. Это означает, что вы можете либо создавать объекты групповой политики для всего домена, либо не создавать их вообще. Это одна из задач, с которыми мог бы справиться «пре-GPMC». Это было решено путем добавления пользователей в группу владельцев-создателей групповой политики. Членство в этой группе по-прежнему дает вам возможность создавать объекты групповой политики, но консоль управления групповыми политиками добавляет еще один уровень делегирования, давая более четкое представление о том, кто может создавать объекты групповой политики в домене.

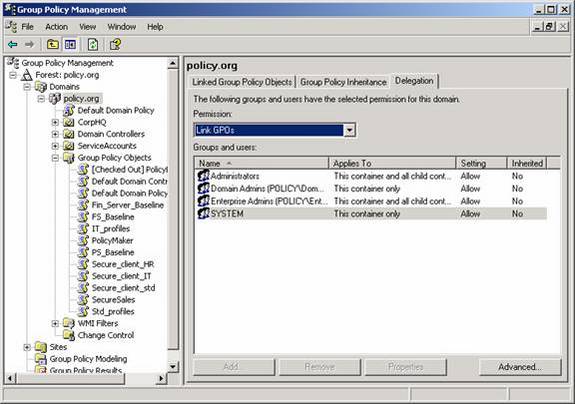

Это делегирование можно увидеть, если щелкнуть имя домена в консоли GPMC, а затем выбрать вкладку «Делегирование» на правой панели. Здесь вы можете увидеть список пользователей и групп, которые могут создавать объекты групповой политики в домене, как показано на рисунке 1.

Рисунок 1: Пользователи и группы, которые могут создавать объекты групповой политики в домене

Чтобы добавить дополнительные группы в этот список, просто нажмите кнопку «Добавить».

Связывание объектов групповой политики

Связывание объектов групповой политики не является задачей для всего домена, а скорее задачей, которая обрабатывается в контейнере Active Directory, где объект групповой политики должен быть связан. Следовательно, это делегированная роль, разбросанная по всей структуре Active Directory, в каждом контейнере, который может принимать ссылку GPO. Поскольку только сайты, узел домена и организационные единицы (OU) могут иметь связанные с ними объекты групповой политики, это контейнеры, в которых можно настроить делегирование.

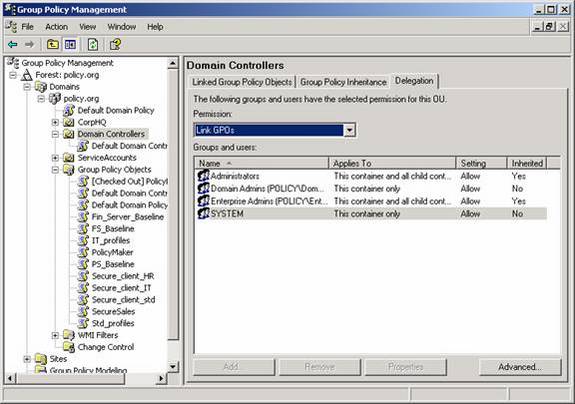

Чтобы просмотреть и включить делегирование ссылок, щелкните нужный узел в структуре GPMC, затем выберите вкладку «Делегирование» на правой панели. Здесь вы увидите список пользователей и групп, которые могут создать ссылку на объект групповой политики из этого контейнера в структуре Active Directory, как показано на рисунке 2.

Рисунок 2: Пользователи и группы, которые могут создать ссылку на объект групповой политики из этого контейнера

Как и при создании делегирования объектов групповой политики, здесь можно добавить в список дополнительные группы, нажав кнопку «Добавить». Этот детальный контроль над тем, кто может связывать объект групповой политики с определенными уровнями в Active Directory, очень привлекателен для компаний, в которых есть администраторы уровня подразделения. Это обычная административная структура, которая очень хорошо вписывается в модель делегирования, которую Microsoft предоставляет в рамках GPMC. В большинстве компаний, с которыми я имел дело, администраторы OU отправляют запрос на создание GPO, который делегирование предоставляет им возможность связать его со своей OU.

Отдельное примечание об этих первых двух делегациях. Если администратору было предоставлено делегирование для создания объектов групповой политики, это не дает ему возможности связать его с любым расположением в Active Directory. Это только дает им возможность создавать объекты групповой политики в узле объектов групповой политики в консоли управления групповыми политиками. Аналогичным образом, если администратору предоставлена возможность связывать объекты групповой политики, это не дает ему возможности их создавать. Единственный способ, которым администратор может создавать и связывать объекты групповой политики, — это разместить их в группе, которая предоставляет им обе эти делегированные привилегии.

Управление объектами групповой политики

Управление объектами групповой политики на самом деле не называется «Управление» в GPMC. Тем не менее, это, безусловно, роль управления, которая предоставляется, когда пользователю предоставляется возможность «Редактировать настройки, удалять, изменять безопасность» объекта групповой политики. Эта роль никак не поддерживалась до GPMC, и она очень полезна. Эта роль отличается от первых двух, которые мы рассмотрели, тем, что она делегируется на уровне GPO. Это означает, что каждый объект групповой политики в домене может иметь уникальный набор администраторов, которые его контролируют. Опять же, это хорошо согласуется с концепцией администратора OU.

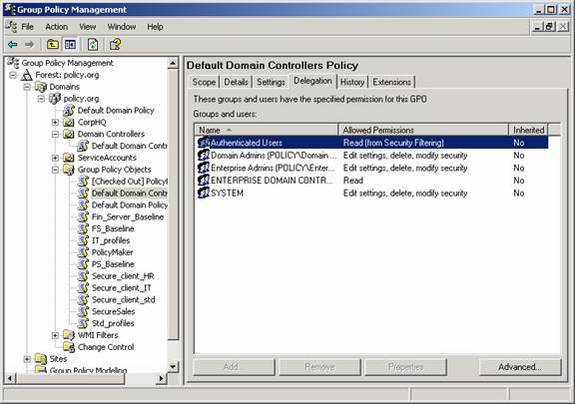

Чтобы просмотреть и включить эту делегированную привилегию, просто выберите нужный объект групповой политики, затем щелкните вкладку «Делегирование» на правой панели. Щелчок правой кнопкой мыши на записи на правой панели дает вам возможность «Изменить настройки, удалить, изменить безопасность» для объекта групповой политики. Список настроенных пользователей и групп указывает уровень, на котором объекту были предоставлены привилегии, как показано на рисунке 3.

Рисунок 3: Пользователи и группы, у которых есть разрешение на управление, редактирование или чтение объектов групповой политики

Это делегирование дает пользователю возможность выполнять следующие действия с объектом групповой политики:

- Изменить параметры политики

- Удалите объект групповой политики и все ссылки на него.

- Настройте фильтры WMI для объекта групповой политики.

- Включить или отключить все или часть объекта групповой политики

- Настройка делегирования для объекта групповой политики

- Настройте фильтрацию объектов групповой политики в объекте групповой политики.

Редактирование и чтение объектов групповой политики

Эти привилегии были возможны до появления консоли управления групповыми политиками, но их было очень сложно настроить, и для этого требовалась глубокая настройка разрешений. Преимущество заключается в том, что консоль управления групповыми политиками выводит эти ценные привилегии делегирования на поверхность. Чтобы настроить эти делегирования, вам нужно всего лишь перейти на ту же вкладку, где было настроено Управление объектами групповой политики, как это видно на рисунке 3.

Эти привилегии являются подмножеством делегирования управления, которое ограничивает администратора только обновлением параметров политики или чтением параметров с помощью отчета о параметрах отчета RSoP. В ситуации, когда вы хотите ограничить администратора только контролем параметров, содержащихся в объекте групповой политики, ясно, что эта делегированная роль идеальна.

Вывод

GPMC — это инструмент, который должен использовать каждый администратор групповой политики. Без этого администрирование и делегирование управления групповыми политиками очень затруднено. Консоль управления групповыми политиками позволяет детально делегировать ключевые роли, связанные с групповой политикой, включая создание, связывание, управление, редактирование и чтение объектов групповой политики. Используя консоль управления групповыми политиками для делегирования этих ролей администраторам, компания может быть уверена, что нужные пользователи контролируют соответствующие задачи на основе общей административной структуры Active Directory. Я также добавлю, что GPMC предоставляет отличные возможности для резервного копирования, восстановления и архивирования объектов групповой политики.