Что такое IKEv2? Вводное руководство

Ваш бизнес, вероятно, зависит от сетевого обмена данными и удаленного доступа. Одним из ключевых средств реализации этих типов процессов является виртуальная частная сеть (VPN). VPN обеспечивает безопасность обмена данными и удаленного доступа. В основе каждой VPN лежит набор протоколов. IKEv2 является компонентом безопасности интернет-протокола или IPsec, широко используемого протокола VPN.

В этой статье я расскажу все, что вам нужно знать об IKEv2. Во-первых, я расскажу, как это работает, а во-вторых, чем это отличается от IKEv1 и OpenVPN. После этого я расскажу о его преимуществах и недостатках. Наконец, я расскажу, для кого это лучше и как его включить. Прежде чем углубиться, давайте установим, что такое протокол VPN.

Что такое VPN-протокол?

Протокол VPN — это набор правил, которым следуют две конечные точки (т.н. одноранговые узлы) для установления VPN-подключения. Эти правила регулируют несколько элементов, включая форматы сообщений, методы аутентификации, согласование криптографических алгоритмов и т. д. Наиболее часто используемые сегодня протоколы VPN включают IPsec, OpenVPN и WireGuard.

Хотя IPsec часто называют протоколом, технически это не один протокол. Вместо этого это набор протоколов, каждый из которых ориентирован на определенный компонент IPsec. IKEv2 — один из таких протоколов. Что именно это значит? В следующем разделе я расскажу вам, как работает протокол, особенно по сравнению с его старыми версиями.

Что такое IKEv2?

RFC 7296 прямо называет Internet Key Exchange версии 2 (IKEv2) протоколом, управляющим параметрами согласования между двумя сторонами перед установлением VPN-подключения IPsec. Эти параметры включают IP-адреса источника и получателя, механизмы аутентификации, алгоритмы шифрования, алгоритмы целостности и многое другое.

Почему IKEv2 всегда связан с IPsec?

Мы часто видим, что IKEv2 и IPsec объединены в одно целое. Однако RFC 7296 поясняет, что IKE является компонентом IPsec. Так почему бы не опустить термин «IKEv2/IPsec»? Вот одна из причин.

Некоторые поставщики VPN отказываются от IKE и используют собственные методы аутентификации и управления. Эти соединения называются соединениями IPsec без IKE. Термины IKEv2/IPsec VPN отличают IPsec VPN, использующие IKE, от тех, которые его не используют. Они тоже работают по-разному, и поскольку стоит знать основы, прежде чем принимать решение об использовании протокола, я познакомлю вас с ними в следующем абзаце.

Как работает IKEv2?

Понять, как работает IKEv2, несложно. Знание этого упростит работу с ним и поможет лучше понять ваши потребности. Это, в свою очередь, позволяет вам решить, подходит ли вам протокол VPN. Давайте кратко пройдемся по нему.

- Прежде чем две стороны установят соединение IPsec VPN, они должны пройти аутентификацию и договориться друг с другом.

- Для этого сторона «инициатор» инициирует обмен, а сторона «ответчик» отвечает соответствующим образом. Это устанавливает безопасное соединение IKE.

- Соединение IKE создает соединение IPsec и выдает команды настройки и управления.

- Эти команды обычно создают дополнительные подключения IPsec, изменяют конфигурацию, повторно вводят или разрывают существующие подключения и т. д.

Однако здесь есть загвоздка. Если «v2» означает версию 2, что случилось с версией 1? Версия 2 — это обновление, оно того стоит и очень необходимо. Взгляните на таблицу в следующем разделе, где я быстро сравниваю их, чтобы вы знали основные преимущества версии 2.

IKEv1 против IKEv2

IKEv2 сохраняет функции IKEv1, например согласование, установление, изменение и удаление криптографических алгоритмов. Но он поставляется с несколькими улучшениями.

| Улучшения | IKEv1 | IKEv2 |

| Скорость и потребление полосы пропускания | Требуется восемь различных начальных обменов сообщениями | Требуется единый обмен четырьмя сообщениями, оптимизирующий рабочий процесс и повышающий производительность. |

| Устойчивость к атакам типа «отказ в обслуживании» (DoS) | Нет сопротивления или защиты от DoS-атаки против ответчика | Механизм, который обнаруживает и ограничивает эти атаки, сводя к минимуму время простоя |

| Криптографические функции | Предоставляется ограниченный спектр поддержки конфиденциальности и безопасности | Поддерживает более надежные и продвинутые криптографические алгоритмы, включая алгоритмы шифрования с проверкой подлинности и ассоциированными данными (AEAD). |

| Обход NAT | Не удается пройти через брандмауэр или устройство преобразования сетевых адресов (NAT). NAT Traversal существовал как обычно неиспользуемое расширение. | Успешен против брандмауэров благодаря механизму NAT Traversal, который теперь встроен |

| Проверка живости | Невозможно отслеживать, находятся ли несколько сторон в одной и той же VPN в сети или в автономном режиме, что приводит к неэффективному использованию полосы пропускания. Liveness Check была обычно неиспользуемым расширением под названием Dead Peer Detection (DPD). | Обеспечивает эффективное использование полосы пропускания за счет мониторинга всех устройств в VPN. Проверка живучести — это встроенная функция |

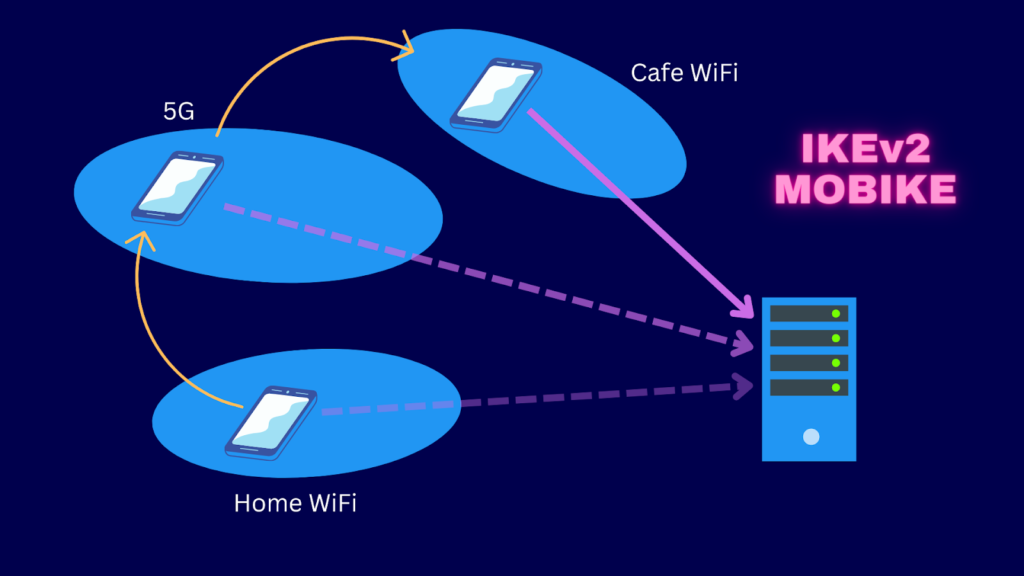

| Поддержка мобильности | Возникли проблемы с подключением, когда мобильные устройства переключались с одной сети на другую из-за смены IP-адресов. | Включает в себя протокол мобильности и множественной адресации (MOBIKE), чтобы поддерживать активные соединения независимо от изменения IP-адреса. |

Помните, что для установления VPN-подключения IKEv2/IPsec между двумя конечными точками обе конечные точки должны использовать одну и ту же версию. При поиске технологии VPN необходимо учитывать совместимость. Это важно, если вы используете эту VPN для обмена данными с организациями.

Следовательно, популярность VPN важна. Вы столкнетесь с меньшим количеством проблем совместимости с широко используемыми VPN, такими как OpenVPN . Я кратко расскажу об этом в сравнении с IKEv2.

IKEv2 лучше, чем OpenVPN?

Широко используются как IKEv2/IPsec, так и OpenVPN. Однако первый быстрее. Это связано с тем, что процессы IPsec в основном выполняются в пространстве ядра. В OpenVPN пакеты данных должны передаваться между пользователем и пространством ядра.

OpenVPN может уравнять правила игры с OpenVPN 2.6. Обновление может включать функцию разгрузки канала данных (DCO), также известную как openvpn-dco. Openvpn-dco отклоняет обмен пакетами с космическим ядром, помогая достичь скорости, подобной IPsec. Но пока IPsec впереди.

Почему бы и нет? У него есть еще много преимуществ, о некоторых из которых я расскажу ниже.

3 преимущества использования IKEv2/IPsec

Так почему же вам следует использовать IKEv2/IPsec VPN? Вот 3 основные причины.

1. Защищает обмен данными

Когда вы регулярно обмениваетесь данными с торговыми партнерами, вы хотите, чтобы эти обмены были защищены. Итак, аутентифицируйте своего партнера перед выполнением любого обмена данными. Кроме того, встроенная защита IPsec помогает сохранить конфиденциальность и целостность данных во время обмена данными.

2. Поддерживает варианты использования удаленной работы

Некоторые из ваших сотрудников могут работать удаленно и иногда переключаться с одной сети на другую, например Wi-Fi, LTE или Wi-Fi в кафе. Старые технологии VPN не очень хорошо справляются с этими сетевыми сдвигами. Это не будет проблемой, если вы используете IKEv2/IPsec; Протокол MOBIKE помогает поддерживать мобильную рабочую силу.

3. Обеспечивает более высокую скорость сети, чем большинство VPN-решений

При доступе к приложениям и данным через VPN вам потребуется быстрое время отклика и передача данных. Отправленные или полученные данные, возможно, придется пересылать рабочим процессам, чувствительным ко времени. За исключением WireGuard VPN, большинство современных решений VPN не могут сравниться с высокой скоростью IKEv2/IPsec. Если вы используете IPsec, у вас больше шансов ускорить рабочие процессы.

Скорее всего, вам нравится то, что вы только что прочитали. Но у каждой хорошей вещи есть несколько недостатков. Давайте поговорим о двух ключевых недостатках использования IPsec.

2 недостатка использования IKEv2/IPsec

Хотя у IKEv2/IPsec VPN есть несколько преимуществ, я расскажу вам о нескольких предостережениях, о которых вам следует знать. Я добавил профессиональные советы с простыми обходными путями для каждого.

1. Восприимчив к блокировке брандмауэра

IKE использует порты UDP 500 и 4500, которые иногда блокируются в определенных сетевых средах. Некоторые страны со строгой политикой цензуры не одобряют технологии, предотвращающие проверку пакетов, включая номера портов VPN 500 и 4500.

Совет для профессионалов: обходите ограничения брандмауэра с помощью SSL VPN. Эти типы VPN позволяют использовать порт 443. Это тот же номер порта, который используется HTTPS, протоколом, используемым большинством веб-сайтов. Брандмауэры обычно не блокируют этот порт.

2. Создает проблемы при работе с потерянными или пропавшими без вести устройствами

Аутентификация на основе сертификатов является наиболее широко используемым методом аутентификации IKEv2 в больших средах. Одна из причин заключается в том, что распределение ключей очень масштабируемо. К сожалению, временно отозвать доступ к устройству с сертификатом сложно. Вам понадобится эта возможность, если устройство потеряно.

Совет для профессионалов: IPsec поддерживает несколько других методов аутентификации. Посмотрите на расширяемый протокол аутентификации (EAP). Реализовать отзыв временного доступа проще с помощью EAP.

Теперь вы знаете, что такое IKEv2 и какова его важность. Но это для вас? Давайте ответим на это дальше.

Кому следует использовать IKEv2?

Если вам требуется безопасный способ доступа к хостам, приложениям и данным через Интернет, вы можете использовать IKEv2/IPsec VPN. Будет ли это ваш первый вариант, зависит от двух основных факторов.

Во-первых, это интероперабельность. Это хорошо работает для вас, если вы хотите установить частную сеть между торговым партнером, и ваш партнер поддерживает IKEv2/IPsec.

Во-вторых, подумайте о совместимости. Вы должны убедиться, что устройства ваших пользователей поддерживают его. Последние версии Windows, macOS и iOS имеют встроенную поддержку IKEv2. Но вам нужно стороннее программное обеспечение, чтобы использовать его на некоторых устройствах Android и дистрибутивах Linux. Наиболее популярным решением для этого является программное обеспечение с открытым исходным кодом strongSwan.

Однако независимо от вашего устройства, если вы решили использовать IPsec, настроить его для использования очень просто. Не верите мне? Взглянем.

Как настроить IKEv2

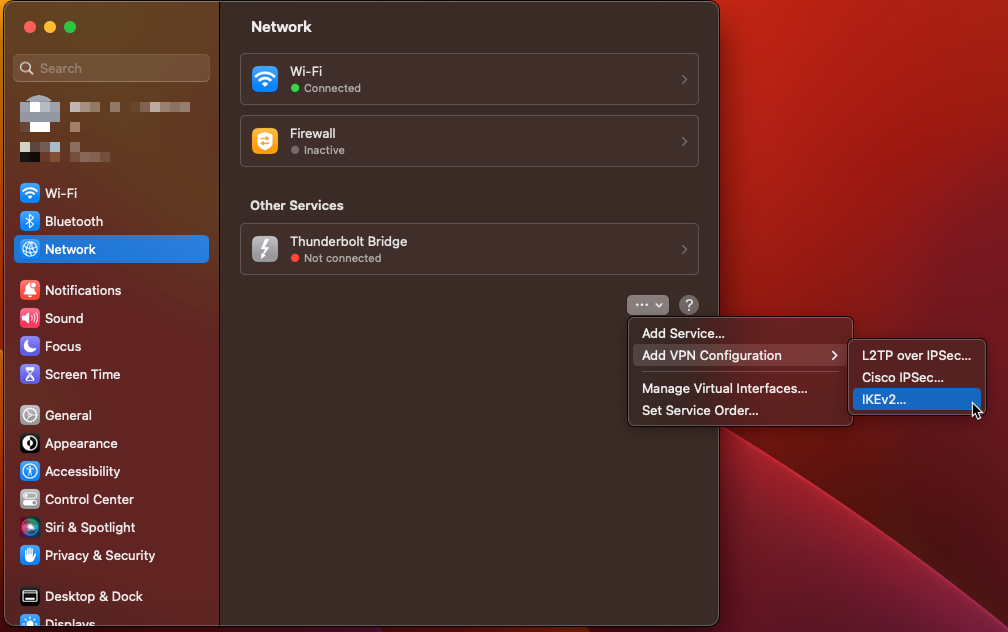

Как один из популярных протоколов VPN, IKEv2/IPsec часто включается в широко используемые сетевые устройства, такие как брандмауэры, маршрутизаторы, некоторые основные операционные системы и другие решения для сетевой безопасности.

Таким образом, в большинстве случаев вам просто нужно включить его на устройстве, ОС или решении для обеспечения безопасности, чтобы использовать его. Вот снимок экрана, показывающий, где включить и настроить его в macOS Ventura.

Подводя итог, включение IKEv2 в надежном VPN-решении, таком как KerioControl, выполняется в несколько простых шагов.

Ладно, без промедления, давай закругляться.

Резюме

IKEv2 является частью пакета IPsec и одним из наиболее широко используемых в мире протоколов VPN. Это быстрое, безопасное решение VPN для удаленной работы. Кроме того, он представляет несколько новых функций, отсутствующих в IKEv1, включая защиту от DDoS-атак, поддержку мобильности, обход NAT и многое другое.

IKEv2 имеет лишь несколько недостатков, которые можно быстро устранить. Если вы ищете VPN-решение для своей организации, ищите продукт, поддерживающий IKEv2/IPsec. Если вы столкнулись с какими-либо вопросами по пути, ознакомьтесь с разделами часто задаваемых вопросов и ресурсов ниже.

Часто задаваемые вопросы

Что лучше, VPN или брандмауэр?

В большинстве случаев вам понадобятся оба. VPN и брандмауэры нейтрализуют различные угрозы. С одной стороны, VPN защищают данные от сетевых перехватчиков. С другой стороны, брандмауэр защищает вашу сеть от угроз. Существуют оба типа угроз, поэтому для обеспечения многоуровневой защиты лучше всего использовать оба решения безопасности.

Может ли VPN помочь защитить ваш центр обработки данных? Если да, то как?

Да. VPN необходимы для безопасности центра обработки данных. Вы можете использовать его для предоставления внешним пользователям и торговым партнерам безопасного удаленного доступа к ресурсам, размещенным в вашем центре обработки данных. Кроме того, VPN может помешать хакерам украсть данные через анализаторы пакетов, пока вы получаете доступ к ресурсам в вашем центре обработки данных.

Что такое межсайтовая VPN?

VPN типа «сеть-сеть» — это VPN, которая соединяет две сети, например сеть штаб-квартиры и сеть филиалов. В этой настройке пользователи и процессы в одной сети могут получать доступ к ресурсам в другой сети через VPN. VPN в целом обеспечивает защиту данных, передаваемых между двумя сетями.

Почему для удаленных сотрудников крайне важно использовать VPN?

VPN защищает ваши данные, когда вы используете общедоступный Wi-Fi. При подключении к корпоративной сети вы получаете безопасный удаленный доступ к файлам, приложениям и другим ресурсам. Узнайте больше на эту тему в нашей статье об удаленных работниках и использовании VPN.

Что такое бизнес-VPN?

По сути, бизнес-VPN — это любое VPN-решение, используемое в основном для бизнес-задач. Обычно они соответствуют более строгим требованиям, чем обычные потребительские VPN. Обычно они, например, используют более надежное шифрование, поддерживают несколько методов аутентификации и поддерживают различные протоколы VPN.