Ботнет Necurs воскрешает противную программу-вымогатель Locky

После громких кибератак на больницы с помощью спам-кампаний, содержащих зараженные вложения.DOCM, в начале 2017 года программа-вымогатель Locky перестала действовать. Атаки 2016 года были особенно злобными, поскольку они воспользовались паникой, вызванной тем, что персонал больницы был лишен доступа к жизненно важным картам пациентов. В частности, Голливудский пресвитерианский медицинский центр в Калифорнии даже заплатил огромный выкуп в размере 17 000 долларов.

К сожалению, массовые атаки Locky подошли к концу. В своем блоге исследователь безопасности Ник Биасини (Cisco Talos Intelligence) подробно описал первую широкомасштабную кампанию угроз Locky после терактов в больницах. По словам Бьязини, «кампания использовала методы, связанные с недавней кампанией Dridex, и в настоящее время распространяется в очень больших объемах», в значительной степени благодаря ее связи с ботнетом Necurs, который также нанес ущерб в прошлом году посредством рассылки спама и дампов. другие более традиционные методы рассылки спама.

Кампания каждый раз работает более или менее следующим образом: используя мощь ботнета Necurs, спам-письма, содержащие вредоносные вложения (наиболее популярными являются документы PDF и Word), рассылаются в больших объемах. Само электронное письмо содержит строки темы, которые обычно содержат слова «Платеж» или «Квитанция» с цифрами после. Ниже приведен пример такого электронного письма.

Если пользователь загрузит прикрепленный файл, ему в конечном итоге будет предложено разблокировать документ для редактирования (или что-то в этом роде). Именно в этот момент, как заметил Биазини, «макрос XOR» загружает «образец Locky с вероятно взломанного веб-сайта. После заражения образец Locky использует «структуру /checkupdate C2, которая ранее использовалась Locky».

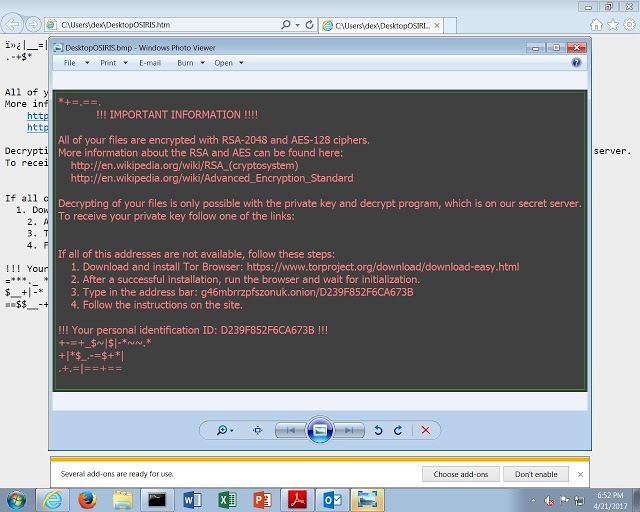

В этот момент пользователь становится жертвой Locky, так как его встречает сообщение ниже.

Текущая стоимость расшифровки файлов с помощью выкупа составляет 1 биткойн (приблизительно 1200 долларов США). Конечно, при наличии некоторого здравого смысла пользователь может предотвратить заражение Locky. На мой взгляд, это чрезвычайно простая кампания по сравнению с некоторыми другими атаками программ-вымогателей, которые я видел. Основы не открывать электронные письма из неизвестных источников, и особенно не загружать какие-либо вложения из этих источников, не позволят Locky когда-либо зашифровать ваши системные файлы.

Печальная реальность, однако, заключается в том, что Locky был наиболее частой причиной заражения программами-вымогателями в 2016 году, и люди изо всех сил пытаются использовать здравый смысл в таких ситуациях. С более чем 35 000 недавно зарегистрированных зараженных электронных писем (и, вероятно, гораздо больше будет существовать к моменту публикации этой статьи), вы вполне можете столкнуться с необходимостью использовать защитные маневры против Locky.

Я надеюсь только на то, что вы примете разумные решения и проигнорируете вредоносное письмо в своем почтовом ящике.