5 лучших инструментов безопасности Hyper-V

Введение

Нет недостатка в передовых методах обеспечения безопасности Hyper-V, состоящих из длинных списков необходимых конфигураций. Однако даже если вы потратите часы на внесение этих изменений в конфигурацию, нет никакой гарантии, что вы в безопасности или что ваша повседневная жизнь, связанная с администрированием Hyper-V, станет проще. Кроме того, для администрирования безопасности Hyper-V на нескольких хостах и десятках, сотнях или тысячах виртуальных машин требуются специальные инструменты безопасности. Итак, каковы наилучшие инструменты, которые упростят вашу жизнь в качестве администратора Hyper-V и сделают вашу инфраструктуру Hyper-V более безопасной? Существует ряд доступных инструментов, но вот 5 наиболее полезных и дополнительных инструментов, доступных для реализации и управления безопасностью Hyper-V:

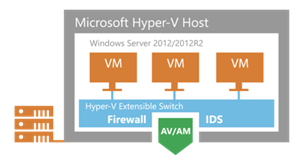

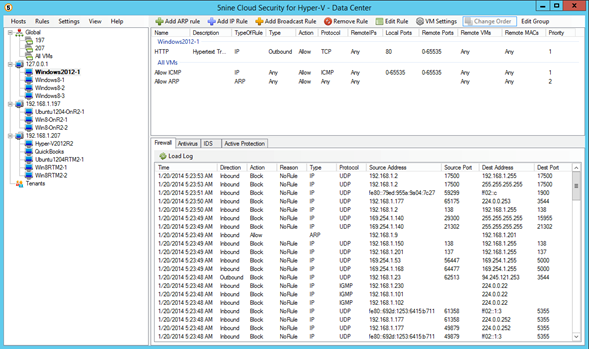

#1 5nine Облачная безопасность

Одним из моих «обязательных» инструментов безопасности Hyper-V является 5nine Cloud Security. Доступный в коммерческой и бесплатной версии (с некоторыми ограничениями), облачная безопасность 5nine представляет собой комплексный инструмент безопасности для Hyper-V.

Сценарий использования. Допустим, вы являетесь администратором Hyper-V, у которого есть виртуализированные серверы и рабочие столы, но все еще работает традиционное антивирусное решение на основе агентов. Агентный подход неэффективен в виртуализированной среде. С виртуализацией агенты больше не нужны и вызывают снижение производительности на ваших дорогостоящих хостах Hyper-V. Внедрив 5nine Cloud Security, вы сможете защитить свои хосты и виртуальные машины. Кроме того, 5nine Cloud Security обеспечивает безопасность на уровне сети для каждой виртуальной машины, управление которой осуществляется с централизованной консоли управления. Обе эти вещи сложны и неэффективны при использовании традиционных антивирусных инструментов на основе агентов и физических брандмауэров.

После внедрения 5nine Cloud Security предоставляет вам:

- Виртуальный брандмауэр, который может создавать безопасные мультитенантные среды и изоляцию виртуальных машин благодаря интеграции с расширяемым коммутатором Windows 20012 Hyper-V.

- Безагентный антивирус и средство защиты от вредоносных программ для всех виртуальных машин, работающих в инфраструктуре Hyper-V, использующие безагентную структуру для повышения эффективности и производительности. 5nine Cloud Security предоставляет на выбор два антивирусных ядра — Kaspersky и ThreatTrack VIPRE (ранее GFI).

фигура 1

- чтобы вы могли выбрать антивирусный движок, который вам наиболее удобен

фигура 2

- Возможность обеспечить соответствие требованиям PCI-DSS, HIPPA и Сарбейнса-Оксли.

- Обнаружение вторжений для виртуальных машин Hyper-V

- Централизованное управление всеми функциями и дополнительный подключаемый модуль System Center VMM

Вот консоль централизованного управления 5nine Cloud Security:

Рисунок 3:

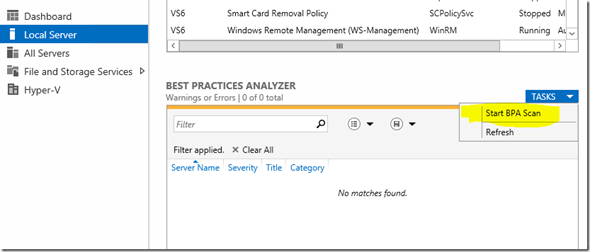

№ 2 Анализатор передового опыта Hyper-V

Как упоминалось выше, передовые методы — это прекрасно, но реализовать их на многих хостах (и поддерживать их в актуальном состоянии) может быть практически невозможно. По этой причине вам будет приятно найти бесплатный анализатор Microsoft Hyper-V Best Practices Analyzer или BPA. Hyper-V BPA для Windows Server 2012 позволяет вам сканировать ваши хосты и убедиться, что все передовые методы, определенные опытными экспертами по безопасности, были настроены.

Еще лучшей альтернативой является использование 5nine Manager, который включает в себя централизованную версию анализатора лучших практик, так что вам не нужно запускать BPA на каждом хосте.

Сценарий использования. Допустим, вы запускаете свою первую инфраструктуру Hyper-V. Не следует предполагать, что настройки по умолчанию будут правильной конфигурацией по мере роста вашей инфраструктуры. Как администратор Hyper-V, вы должны убедиться, что все ваши хосты и виртуальные машины Hyper-V настроены оптимально, как для эффективного использования ресурсов, так и для уверенности в том, что ваша инфраструктура Hyper-V защищена.

Например, BPA будет искать такие проблемы, как:

- Хосты Hyper-V, которые не являются членами домена

- ВМ, на которых не установлены службы интеграции Hyper-V

- ВМ, для которых не настроен минимальный объем виртуальной памяти

С Windows Server 2012 Hyper-V нет необходимости загружать BPA, он уже является частью операционной системы. Предполагая, что вы установили Hyper-V, вы можете получить доступ к BPA из диспетчера серверов. В левом столбце выберите Hyper-V, затем выберите сервер, на котором вы хотите запустить BPA. Прокрутите вниз и найдите раздел BPA. Нажмите «Задачи» и выберите «Начать сканирование BPA».

Рис. 4.

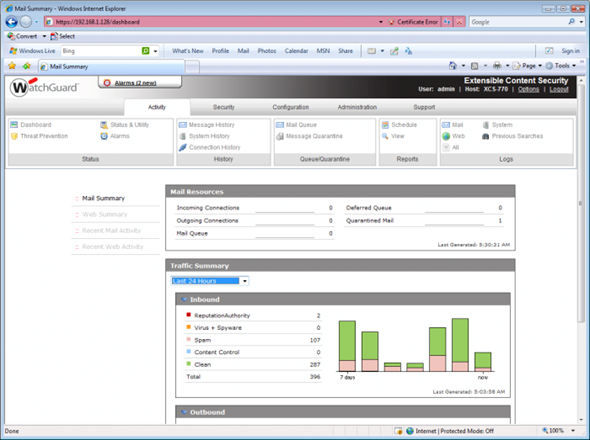

Виртуальное устройство Watchguard XCSv №3 для Hyper-V

Еще одним решением для обеспечения безопасности Hyper-V является виртуальное устройство WatGuard XCSv. Цель XCSv — предотвратить потерю данных злоумышленниками, но делает это совершенно иначе, чем, скажем, 5nine Cloud Security.

Сценарий использования: каждый центр обработки данных каким-то образом подключен к Интернету. Как вы собираетесь защитить свою инфраструктуру Hyper-V (и всю сеть) от интернет-угроз? Администраторы Hyper-V должны рассматривать Watchguard XCSv как потенциальное решение для защиты входящей электронной почты от вирусов, предотвращения потери исходящих данных и управления просмотром веб-страниц с единой централизованной консоли без необходимости приобретать оборудование.

XCSv предоставляет вам:

- безопасность электронной почты

- веб-безопасность

- шифрование

- администрирование на основе политик

Вот как выглядит консоль централизованного управления:

Рисунок 5:

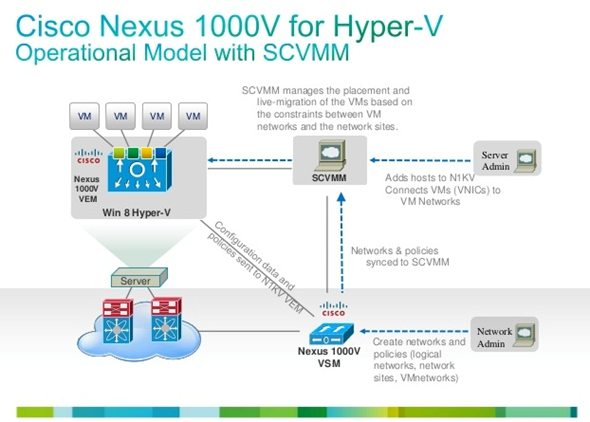

#4 Cisco Nexus 1000V

Хотя Cisco Nexus 1000V служит не только целям безопасности, но и является отличной заменой виртуального коммутатора для инфраструктуры Hyper-V, которая также обеспечивает строгий контроль безопасности. Nexus 1000V идеально подходит для компаний, которые уже используют сетевое оборудование Cisco и обладают знаниями в области сетевого администрирования Cisco. Он предлагает знакомый интерфейс Cisco IOS и набор функций для администрирования виртуальной сети Hyper-V.

Сценарий использования: когда виртуальная инфраструктура переносится в центр обработки данных, сетевые администраторы теряют видимость и контроль над новой виртуальной сетью. После установки Nexus 1000V администраторы сети и виртуализации получают возможность администрирования и видимости виртуальной сети Hyper-V. Еще лучше для сетевых администраторов Cisco, Nexus 1000V предоставляет им знакомый интерфейс Cisco IOS и управление политиками при администрировании виртуальной сети Hyper-V.

Nexus 1000V обеспечивает:

- Расширенная коммутация с частными виртуальными локальными сетями, качеством обслуживания (QoS) и списками контроля доступа (ACL)

- Функции безопасности, такие как отслеживание DHCP, динамическая проверка ARP и защита от источника IP.

- Мониторинг сети с помощью анализатора портов коммутатора (SPAN) и удаленного SPAN (RSPAN)

- А также SNMP, системный журнал и привычный интерфейс Cisco IOS.

Рис. 6.

# 5 Бесплатные инструменты анализа безопасности

Наконец, помимо более комплексных инструментов безопасности Hyper-V, описанных выше, существует множество бесплатных инструментов администрирования Hyper-V, многие из которых связаны с безопасностью. У GFI есть отличный список из 101 бесплатного инструмента Hyper-V здесь. Вот некоторые из моих фаворитов, связанных с безопасностью:

- Проводник разрешений NTFS

- Поделиться перечислителем

- Wireshark

- RogueScanner

- Базовый анализатор безопасности Microsoft

Кроме того, 5nine также предлагает бесплатную версию своего инструмента Cloud Security, который по-прежнему предлагает мощную функциональность.

Резюме

Защита Windows Server может быть сложной задачей. Когда вы добавляете более 20 других операционных систем, работающих поверх вашего существующего сервера Windows (как в случае с Hyper-V), защита Windows Server становится гораздо более важной (но не менее сложной). По этой причине вы должны убедиться, что у вас есть правильные инструменты для защиты Hyper-V. Я рекомендую вам рассмотреть каждый из этих очень разных инструментов, чтобы убедиться, что у вас есть правильные инструменты, чтобы сделать вашу инфраструктуру Hyper-V максимально безопасной.